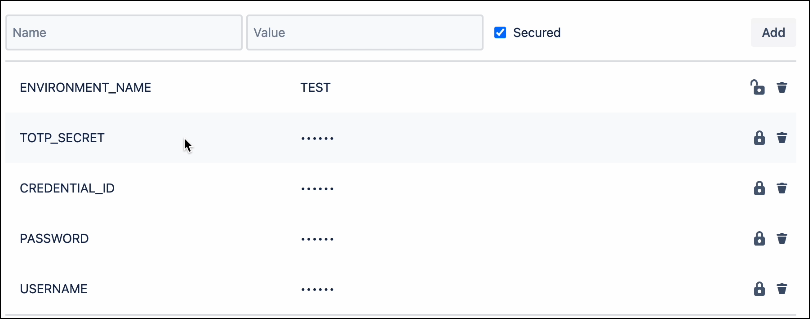

Eمتغيرات البيئة

- USERNAME: اسم مستخدم حساب SSL.com. (مطلوب)

- كلمة السر: كلمة مرور حساب SSL.com (مطلوب)

- CREDENTIAL_ID: معرف الاعتماد لتوقيع الشهادة. إذا تم حذف credential_id وكان المستخدم لديه شهادة توقيع رمز eSigner واحدة فقط ، فسيتم تعيين CodeSignTool افتراضيًا لذلك. إذا كان المستخدم لديه أكثر من شهادة توقيع رمز ، فإن هذه المعلمة إلزامية. (مطلوب)

- TOTP_SECRET: OAuth TOTP Secret. يمكنك الوصول إلى معلومات مفصلة عن https://www.ssl.com/how-to/automate-esigner-ev-code-signing (مطلوب)

- البيئة_NAME : بيئة "TEST" أو "PROD". (مطلوب)

المدخلات

-

input_file_path: مسار كائن التعليمات البرمجية المراد توقيعه. (مطلوب)

-

الإخراج_dir_path: الدليل حيث سيتم كتابة كائن (كائنات) التعليمات البرمجية الموقعة. إذا تم حذف output_path ، فسيتم استبدال الملف المحدد في -file_path بالملف الموقع.

مثال على سير عمل توقيع .NET Code DLL

خطوط الأنابيب: الافتراضي: - الخطوة: # يمكنك إضافة اسم إلى خطوة لتسهيل قراءة العروض والتقارير وفهمها. الاسم: build-dotnet # اسم صورة Docker التي قد تتضمن أو لا تتضمن عنوان URL للتسجيل والعلامة وصورة قيمة الملخص: mcr.microsoft.com/dotnet/sdk:3.1-bullseye # أوامر للتنفيذ في البرنامج النصي للخطوة: # تم إنشاء الدلائل للعناصر الأثرية - mkdir -p $ {BITBUCKET_CLONE_DIR} / artifacts - mkdir -p $ {BITBUCKET_CLONE_DIR} /pack # إنشاء مشروع dotnet بتهيئة الإصدار - dotnet build dotnet / HelloWorld.csproj -c Release # Copy Built artifacts directory to artifacts directory cp dotnet / bin / Release / netcoreapp3.1 / HelloWorld-0.0.1.dll $ {BITBUCKET_CLONE_DIR} /packages/HelloWorld.dll # الملفات التي تم إنتاجها بخطوة للمشاركة مع الخطوات التالية: - الحزم / HelloWorld.dll - الخطوة : # يمكنك إضافة اسم إلى إحدى الخطوات لتسهيل قراءة وفهم العروض والتقارير. name: تسجيل-dotnet-artifacts # الخدمات الممكّنة لخدمات الخطوة: - docker # أوامر للتنفيذ في البرنامج النصي للخطوة: # الدلائل المُنشأة للقطع الأثرية - mkdir -p $ {BITBUCKET_CLONE_DIR} / artifacts - mkdir -p $ {BITBUCKET_CLONE_DIR} / الحزم # مشكلة إذن dotnet الثابتة - chmod -R 777 $ {BITBUCKET_CLONE_DIR} /pack # Docker Pull CodeSigner Docker Image - docker pull ghcr.io/sslcom/codesigner:latest # Sign Artifact with CodeSigner docker image - docker run -i --rm --dns 8.8.8.8 - المجلد $ {BITBUCKET_CLONE_DIR} / الحزم: / codeign /amples - المجلد $ {BITBUCKET_CLONE_DIR} / artifacts: / codeign / output -e USERNAME = $ {USERNAME} -e PASSWORD = $ {PASSWORD} -e CREDENTIAL_ID = $ {CREDENTIAL_ID} -e TOTP_SECRET = $ {TOTP_SECRET} -e ENVIRONMENT_NAME = $ {ENVIRONMENT_NAME} ghcr.io/sslcom/codesigner: أحدث تسجيل -input_file_path = / codes_irign / أمثلة / HelloWign_path = / code_irp_dll /انتاج

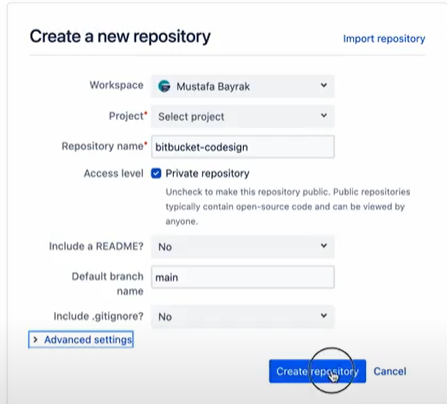

قم بإنشاء مستودع جديد على bitbucket.org

حدد الخيارات للحقول المحددة:

أ) مستوى الوصول: حدد خانة الاختيار الخاصة بالمستودع الخاص

ب) تضمين التمهيدي؟ لا

ج) اسم الفرع الافتراضي: رئيسي

د) تشمل .gitignore؟ لا

قم بإنشاء مشروع جديد على محرر التعليمات البرمجية الخاص بك

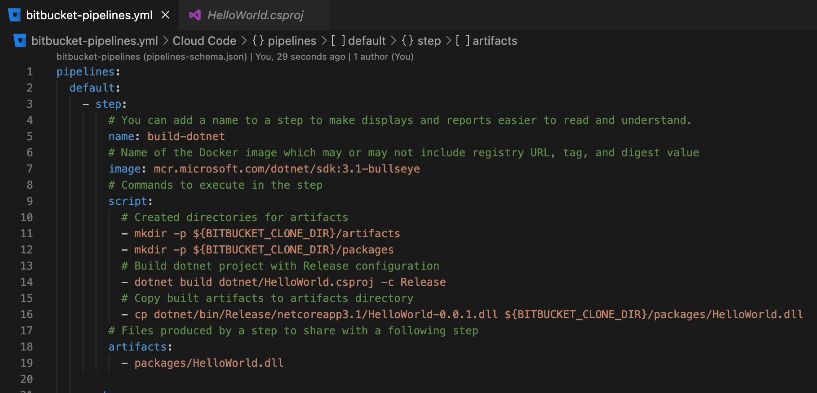

ضمن المشروع الجديد ، قم بإنشاء ملف .yml

اكتب السيناريو لمرحلة البناء

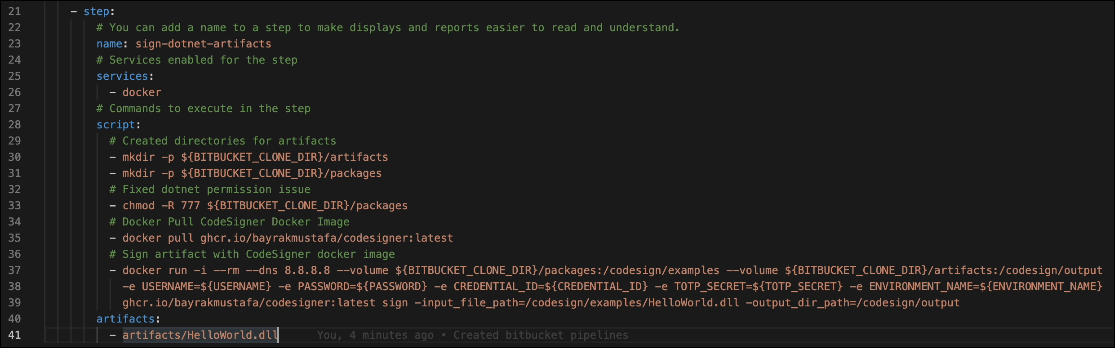

اكتب السيناريو لمرحلة التوقيع

البرنامج النصي الكامل:

خطوط الأنابيب: الافتراضي: - الخطوة: # يمكنك إضافة اسم إلى خطوة لتسهيل قراءة العروض والتقارير وفهمها. الاسم: build-dotnet # اسم صورة Docker التي قد تتضمن أو لا تتضمن عنوان URL للتسجيل والعلامة وصورة قيمة الملخص: mcr.microsoft.com/dotnet/sdk:3.1-bullseye # أوامر للتنفيذ في البرنامج النصي للخطوة: # تم إنشاء الدلائل للعناصر الأثرية - mkdir -p $ {BITBUCKET_CLONE_DIR} / artifacts - mkdir -p $ {BITBUCKET_CLONE_DIR} /pack # إنشاء مشروع dotnet بتهيئة الإصدار - dotnet build dotnet / HelloWorld.csproj -c Release # Copy Built artifacts directory to artifacts directory cp dotnet / bin / Release / netcoreapp3.1 / HelloWorld-0.0.1.dll $ {BITBUCKET_CLONE_DIR} /packages/HelloWorld.dll # الملفات التي تم إنتاجها بخطوة للمشاركة مع الخطوات التالية: - الحزم / HelloWorld.dll - الخطوة : # يمكنك إضافة اسم إلى إحدى الخطوات لتسهيل قراءة وفهم العروض والتقارير. name: تسجيل-dotnet-artifacts # الخدمات الممكّنة لخدمات الخطوة: - docker # أوامر للتنفيذ في البرنامج النصي للخطوة: # الدلائل المُنشأة للقطع الأثرية - mkdir -p $ {BITBUCKET_CLONE_DIR} / artifacts - mkdir -p $ {BITBUCKET_CLONE_DIR} / الحزم # مشكلة إذن dotnet الثابتة - chmod -R 777 $ {BITBUCKET_CLONE_DIR} /pack # Docker Pull CodeSigner Docker Image - docker pull ghcr.io/sslcom/codesigner:latest # Sign Artifact with CodeSigner docker image - docker run -i --rm --dns 8.8.8.8 - المجلد $ {BITBUCKET_CLONE_DIR} / الحزم: / codeign /amples - المجلد $ {BITBUCKET_CLONE_DIR} / artifacts: / codeign / output -e USERNAME = $ {USERNAME} -e PASSWORD = $ {PASSWORD} -e CREDENTIAL_ID = $ {CREDENTIAL_ID} -e TOTP_SECRET = $ {TOTP_SECRET} -e ENVIRONMENT_NAME = $ {ENVIRONMENT_NAME} ghcr.io/sslcom/codesigner: أحدث تسجيل -input_file_path = / codes_irign / أمثلة / HelloWign_path = / code_irp_dll /انتاج

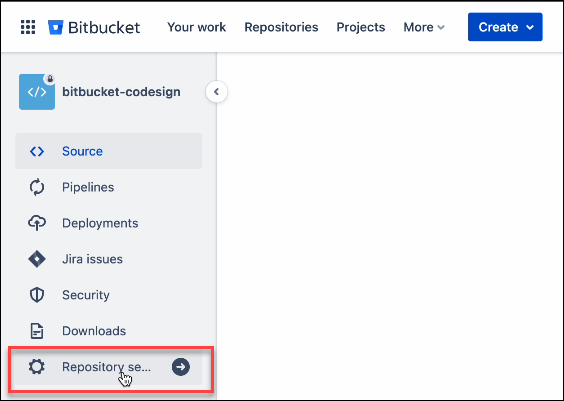

حدد كافة معلومات المستودع

انقر فوق علامة التبويب إعدادات المستودع

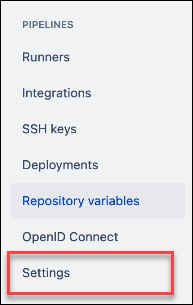

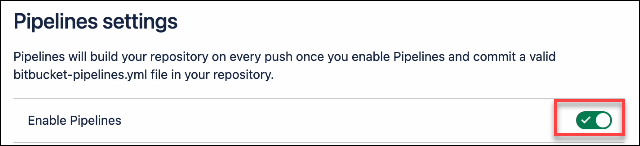

تحت خطوط الأنابيب، انقر فوق إعدادات لتمكين خط الأنابيب الخاص بك

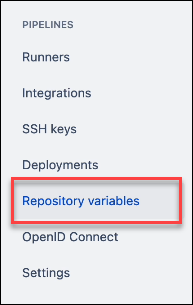

بعد ذلك ، لا يزال أسفل PIPELINES ، انقر فوق متغيرات المستودع.

ضع الاسم والقيمة لكل متغير مستودع

ادفع الكود الخاص بك إلى Bitbucket

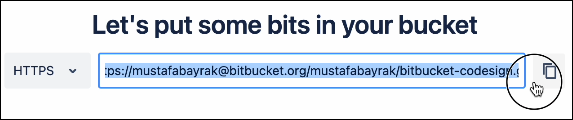

على مصدر في قائمة BitBucket الخاصة بك ، قم بتعيين عنوان url الخاص بالمستودع على https

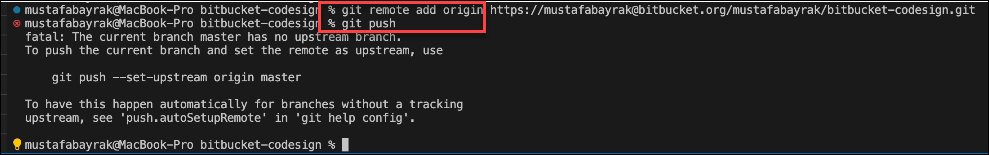

اكتب الأمر ل بوابة بعد إضافة أصل والصق رابط https لمشروع bitbucket الخاص بك ، متبوعًا بامتداد دفعة غيت أمر

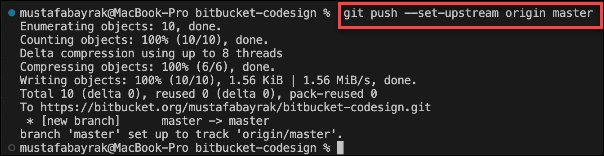

اكتب ال git push –u original master command

قم بتحديث Bitbucket لرؤية الرمز الذي دفعته

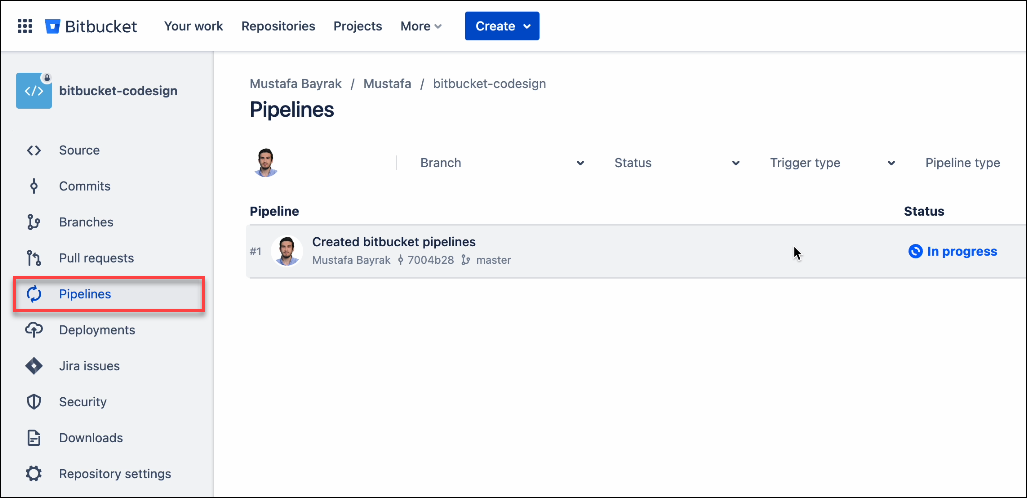

قم بتحديث Bitbucket وانقر فوق ملف خطوط الأنابيب التبويب. ستبدأ مرحلة البناء والتوقيع تلقائيًا.

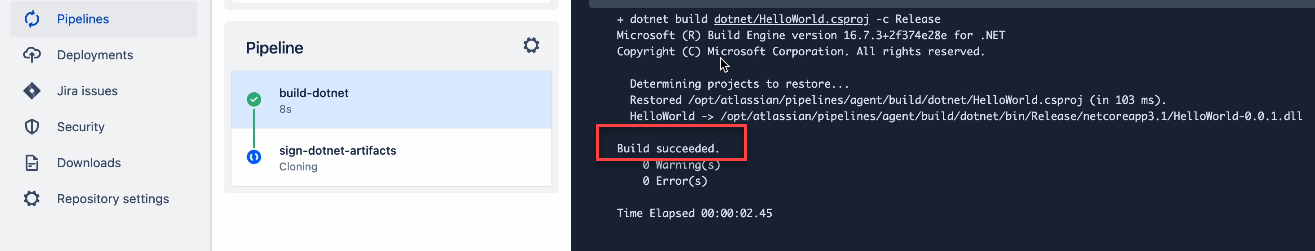

تحقق مما إذا كانت مرحلة البناء ناجحة

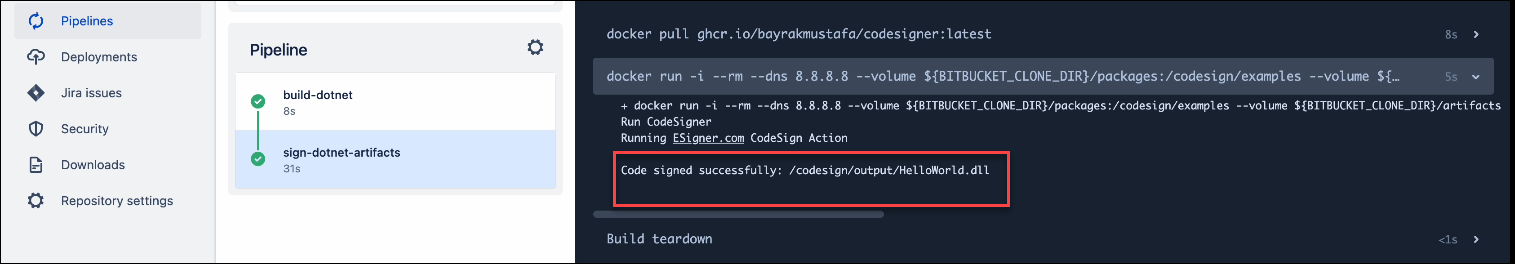

تحقق مما إذا كانت مرحلة التوقيع ناجحة

عينة لخط أنابيب BitBucket

تحقق من خط أنابيب BitBucket الذي أنشأناه github.com/SSLcom/codesigner-bitbucket-sampleأدلة تكامل أخرى للتوقيع عن بعد

- تكامل توقيع رمز السحابة مع CircleCI

- تكامل توقيع رمز السحابة مع Jenkins CI

- تكامل توقيع رمز السحابة مع إجراءات GitHub

- تكامل توقيع الرمز السحابي مع GitLab CI

- تكامل توقيع الرمز السحابي مع Travis CI

- تكامل توقيع الرمز السحابي مع Azure DevOps

- أتمتة توقيع الرمز السحابي مع خدمات CI / CD

هل تحتاج إلى حلول مخصصة؟

بفضل معرفتنا الخبيرة وموظفي الدعم من فئة الخمس نجوم ، نحن مستعدون وراغبون في العمل معك على حلول مخصصة أو خصومات توقيع كبيرة الحجم على مستوى المؤسسة. املأ النموذج أدناه وسنتواصل معك.