هذا الدليل قابل للتطبيق فقط على شهادات التوقيع بالرمز IV و OV التي تم إصدارها قبل 1 يونيو 2023. ابتداء من 1 يونيو 2023، تم إصدار شهادات التحقق من صحة المؤسسة (OV) والتحقق الفردي (IV) من SSL.com إما وفقًا لمعيار معالجة المعلومات الفيدرالي 140-2 (FIPS 140-2) أو من خلال خدمة توقيع رمز السحابة الإلكترونية eSigner. هذا التغيير في الامتثال مع متطلبات تخزين المفاتيح الجديدة لمنتدى المرجع المصدق / المتصفح (CA / B) لزيادة الأمان لمفاتيح توقيع التعليمات البرمجية.

سيوضح لك هذا البرنامج التعليمي كيفية تسجيل الملفات من سطر أوامر Windows باستخدام شهادة توقيع رمز ومفتاح خاص مخزنين في Azure Key Vault. لاتباع هذه التعليمات سوف تحتاج:

- An حساب Azure

- A مفتاح Vault

- A شهادة توقيع الرمز مثبتة في Key Vault الخاص بك. يمكنك إما:

- أداة تسجيل Azure مثبتًا على الكمبيوتر الذي ستستخدمه للتوقيع

ما هي أداة تسجيل Azure؟

أداة تسجيل Azure هي أداة مفتوحة المصدر تقدم أداة SignTool وظائف الشهادات والمفاتيح المخزنة في Azure Key Vault. يمكنك تثبيت Azure Sign Tool باستخدام الأمر التالي في Windows PowerShell (يتطلب NET SDK):

dotnet tool install --global AzureSignTool

الخطوة 1: تسجيل تطبيق Azure جديد

أولاً ، ستحتاج إلى تسجيل تطبيق Azure جديد حتى تتمكن من الاتصال بـ Key Vault للتوقيع.

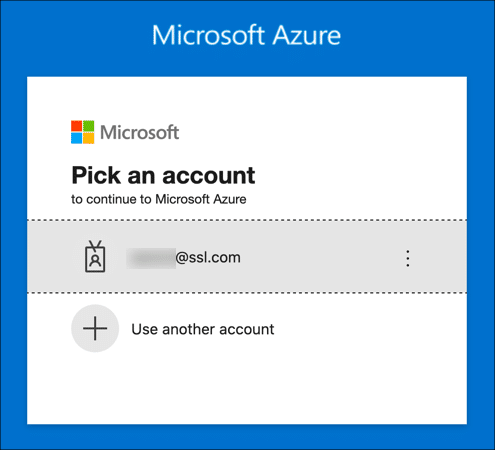

- قم بتسجيل الدخول إلى بوابة أزور.

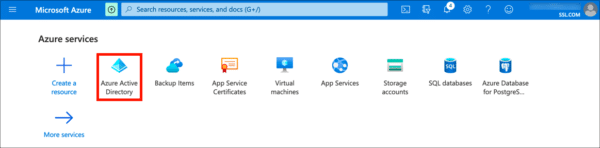

- انتقل إلى أزور أكتيف ديركتوري. (انقر المزيد من الخدمات إذا لم تكن أيقونة Azure Active Directory مرئية.)

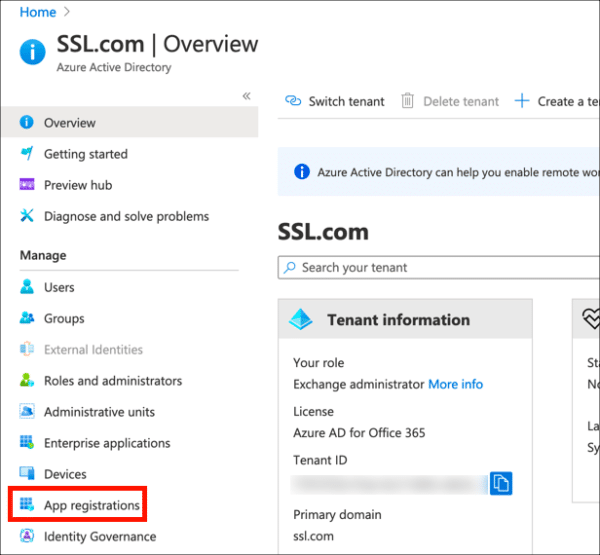

- انقر تسجيلات التطبيق، في العمود الأيمن.

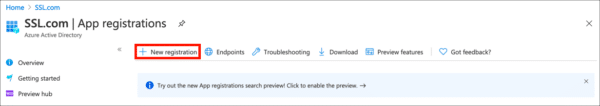

- انقر تسجيل جديد.

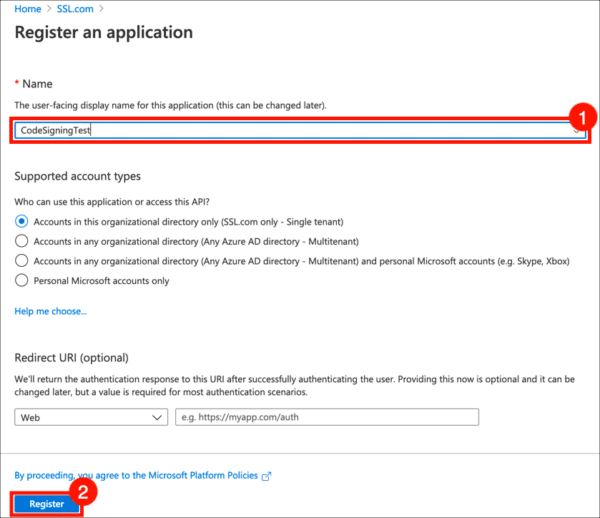

- امنح طلبك أ الاسم وانقر فوق تسجيل زر. اترك الإعدادات الأخرى على قيمها الافتراضية.

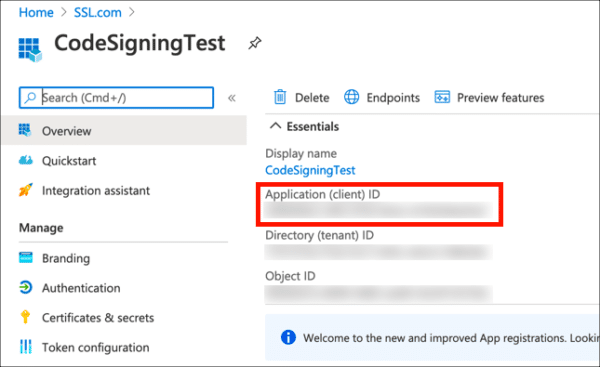

- تم تسجيل تطبيقك الجديد. انسخ واحفظ القيمة المعروضة لـ معرف التطبيق (العميل)، لأنك ستحتاج إليها لاحقًا.

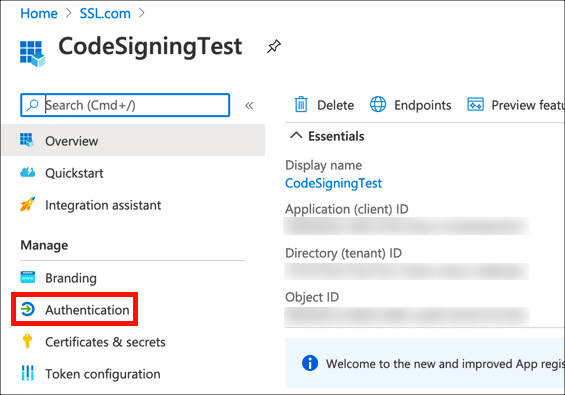

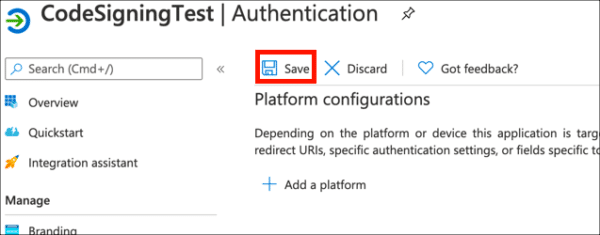

- انقر التحقّق من المُستخدم .

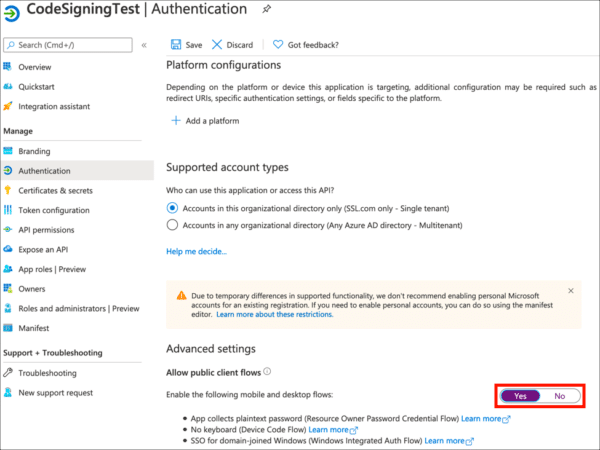

- تحت إعدادات متقدمة، جلس السماح بتدفقات العملاء العامة إلى

Yes.

- انقر حفظ.

الخطوة 2: قم بإنشاء سر العميل

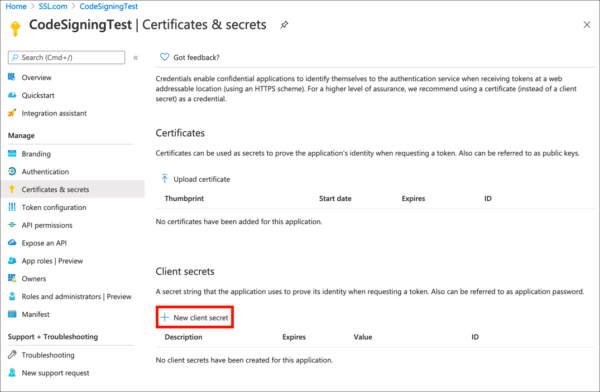

بعد ذلك ، قم بإنشاء سر العميل ، والذي سيكون بمثابة بيانات اعتماد عند التوقيع.

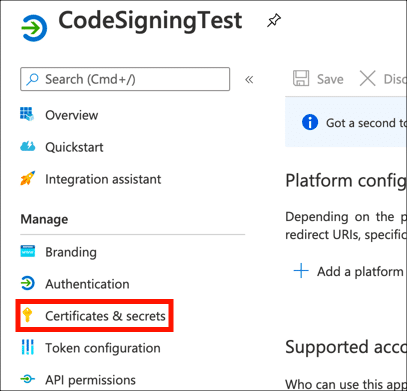

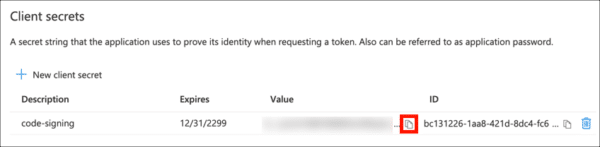

- انقر الشهادات والأسرار في القائمة اليسرى.

- انقر سر العميل الجديد.

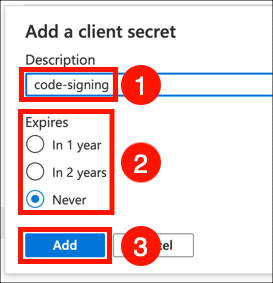

- امنح العميل سرًا أ الوصف، قم بتعيين انتهاء الصلاحية حسب الرغبة ، وانقر فوق أضف .

- نسخ القيم من سر عميلك الجديد فورا واحفظه في مكان آمن. في المرة التالية التي يتم فيها تحديث الصفحة ، سيتم إخفاء هذه القيمة ولا يمكن استرجاعها.

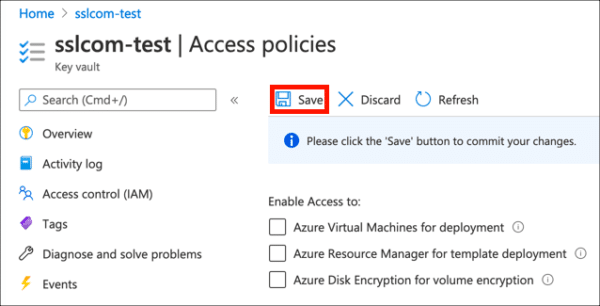

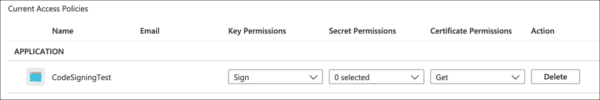

الخطوة 3: تمكين الوصول في Key Vault

الآن ، ستحتاج إلى تمكين الوصول لتطبيقك في Azure Key Vault.

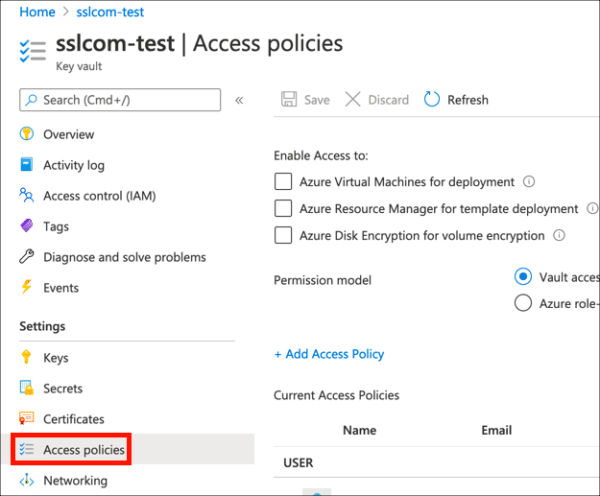

- انتقل إلى Key Vault الذي يحتوي على الشهادة التي تريد استخدامها للتوقيع وانقر فوق سياسات الوصول الرابط.

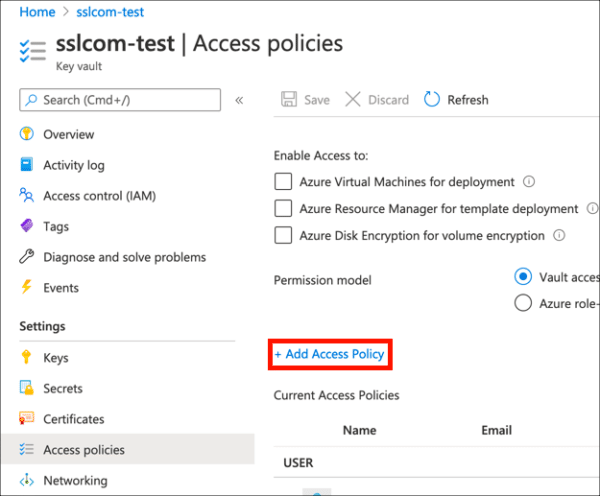

- انقر أضف نهج الوصول.

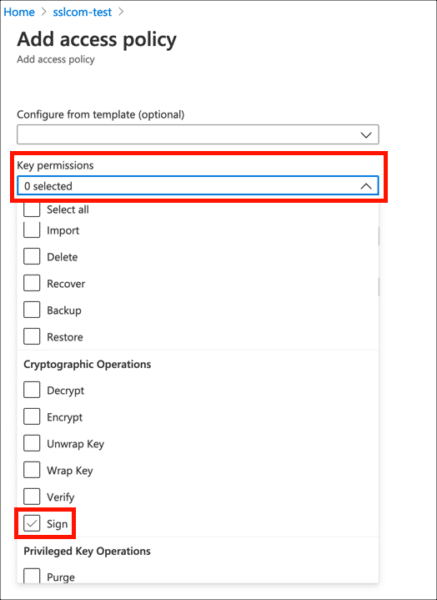

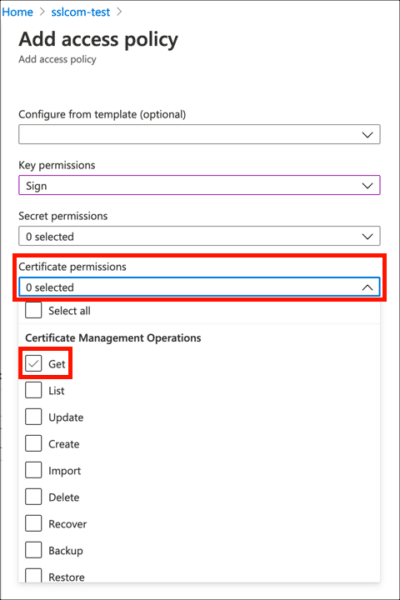

- تحت أذونات المفتاح، تمكين

Sign.

- تحت أذونات الشهادة، تمكين

Get.

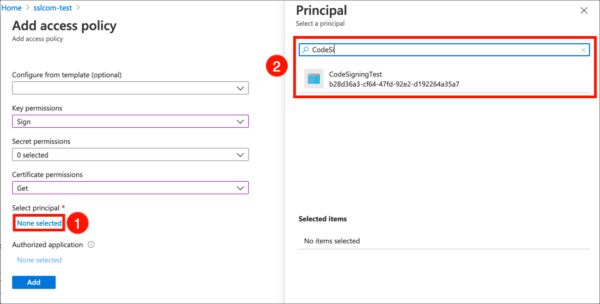

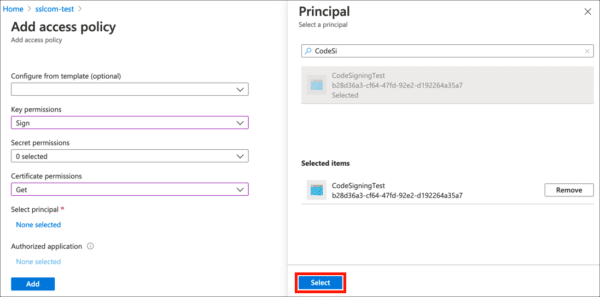

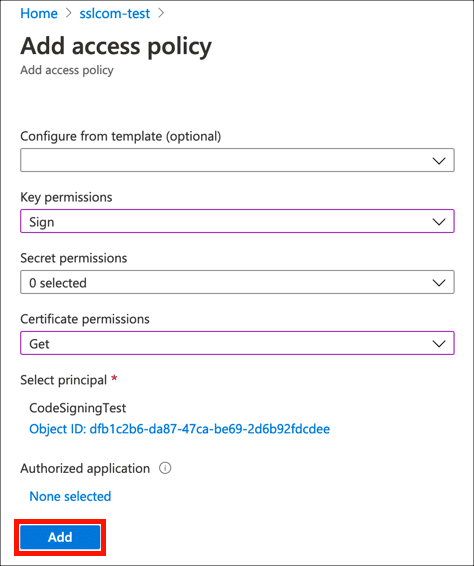

- انقر على لم يتم تحديد أي منها رابط تحت حدد رأس المال، ثم استخدم حقل البحث لتحديد التطبيق الذي أنشأته في القسم السابق وتحديده.

- انقر على أختار .

- انقر على أضف .

- انقر حفظ.

- تم تعيين سياسة الوصول الخاصة بك ، وأنت على استعداد لبدء توقيع الملفات.

الخطوة الرابعة: التوقيع على ملف

أنت الآن جاهز أخيرًا لتوقيع بعض التعليمات البرمجية!

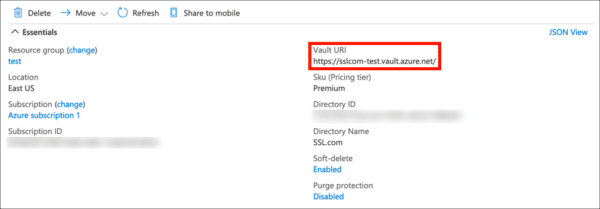

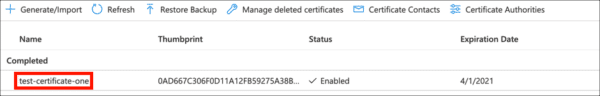

- ستحتاج إلى المعلومات التالية المتوفرة:

- يوجد أدناه مثال لأمر في PowerShell لتوقيع ملف وطابعه الزمني باستخدام Azure Sign Tool. استبدل القيم بالأحرف الكبيرة بمعلوماتك الفعلية:

علامة azuresigntool-kvu KEY-VAULT-URI -شهادة kvc-الاسم-kvi APPLICATION-CLIENT-ID -kvs Client-SECRET -tr http://ts.ssl.com/ -td sha256 PATH-TO-EXECUTABLE

ملحوظة: بشكل افتراضي ، يدعم SSL.com الطوابع الزمنية من مفاتيح ECDSA.

إذا واجهت هذا الخطأ:The timestamp certificate does not meet a minimum public key length requirement، يجب عليك الاتصال ببائع البرنامج للسماح بالطوابع الزمنية من مفاتيح ECDSA.

إذا لم تكن هناك طريقة تسمح لمورّد البرامج لديك باستخدام نقطة النهاية العادية ، فيمكنك استخدام نقطة النهاية القديمة هذهhttp://ts.ssl.com/legacyللحصول على طابع زمني من وحدة طابع زمني RSA. - في حالة نجاح التوقيع ، يجب أن ترى الإخراج مثل ما يلي (لن ينتج عن التوقيع غير الناجح أي مخرجات):

info: AzureSignTool.Program [0] => الملف: test.exe ملف التوقيع معلومات test.exe: AzureSignTool.Program [0] => الملف: test.exe اكتمل التوقيع بنجاح لملف test.exe. معلومات ملاحظة ج: \ المستخدمون \ آرون راسل \ سطح المكتب>

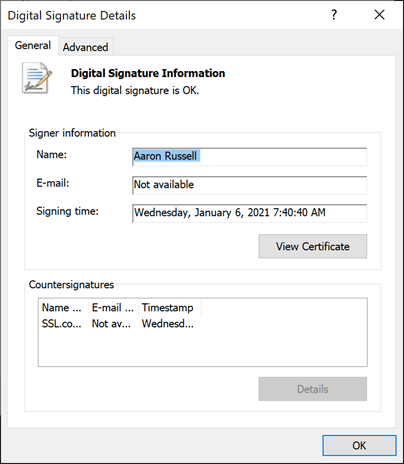

- ستتوفر تفاصيل حول التوقيع الرقمي الجديد في خصائص الملف:

ملحوظة: قدم مؤلف Azure Sign Tool أيضًا ملف تجول لاستخدام الأداة مع Azure DevOps.

SSL.com's EV توقيع الكود تساعد الشهادات في حماية التعليمات البرمجية الخاصة بك من العبث والتلاعب غير المصرح به بأعلى مستوى من التحقق من الصحة ، وهي متاحة مقابل أقل من $ 249 سنويا. يمكنك أيضا استخدام شهادة توقيع رمز EV الخاص بك على نطاق واسع في السحابة باستخدام eSigner. مع خيارها الآلي ، يعد eSigner مناسبًا لتوقيع رمز المؤسسة.