V těchto dnech je běžné vidět zpravodajské příběhy o nejistých praktikách internetu věcí (IoT), jako je soukromé klíče zabudované do firmwaru zařízení ke stažení a snadno dostupné útočníkům. Potenciální zákazníci IoT a IIoT (průmyslový internet věcí) se oprávněně zajímají o bezpečnost, ale nemusí to tak být!

S vlastním, ACME povoleným vydávající CA (také známý jako podřízený CA or SubCA) z webu SSL.com mohou IoT a IIoT prodejci snadno spravovat a automatizovat ověřování, instalaci, obnovu a odvolání SSL /TLS certifikáty na zařízeních podporujících ACME. U ACME budou soukromé klíče bezpečně generovány a uloženy na samotném zařízení, čímž se eliminuje potřeba nezabezpečených postupů manipulace s klíči.

Co je ACME a jak může fungovat s IoT?

SSL.com nyní nabízí našim podnikovým zákazníkům možnost mít rozhraní svých zařízení přímo s vyhrazeným, spravovaným povoleným ACME vydávající CA, nabízející následující výhody:

- Automatické ověření domény a obnovení certifikátu.

- Kontinuální SSL /TLS pokrytí snižuje administrativní bolesti hlavy.

- Zvyšuje zabezpečení prostřednictvím kratších životností certifikátů koncových entit.

- Spravujte zrušení certifikátu

- Zavedený, dobře zdokumentovaný standardní protokol IETF.

- K dispozici je veřejná nebo soukromá důvěra.

Jak funguje ACME

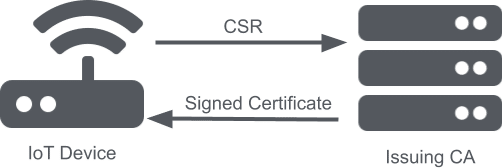

Je-li zařízení IoT s podporou ACME připojeno k internetu a musí vyžadovat vydání nebo obnovení certifikátu, generuje klientský software ACME generovaný pár kryptografických klíčů a žádost o podpis certifikátu (CSR) na zařízení. CSR je zaslána technicky omezujícímu vydávajícímu CA, který vrací podepsaný certifikát. Klient ACME pak zpracovává instalaci certifikátu.

Fórum CA / Browser Základní požadavky definovat Technicky omezený certifikát CA. as

Certifikát podřízeného CA, který používá kombinaci nastavení rozšířeného použití klíče a nastavení omezení názvu, aby omezil rozsah, v němž může podřízený certifikát CA vydávat účastníka nebo další podřízené certifikáty CA.

Například hostovaný vydávající CA by mohl být technicky omezen k vydání SSL / koncové entityTLS certifikáty pro omezenou sadu doménových jmen ve vlastnictví dodavatele IoT pro použití v bezdrátových směrovačích. Směrovač by pak požádal o podepsaný certifikát, který by spojoval doménové jméno jako config.company.com na adresu IP routeru v místní síti. Certifikát umožňuje uživatelům provádět HTTPS připojení k routeru pomocí této adresy URL, aniž by museli zadávat adresu IP (např 192.168.1.1). Pro zabezpečení je nejdůležitější jedinečný soukromý klíč, který je bezpečně generován a uložen na každém zařízení a lze jej kdykoli vyměnit.