Ransomware-uhka on noussut jo pitkään, mutta uhka nousi uudelle korkeudelle äskettäisen Darkside-hyökkäyksen kautta Colonial Pipeline.

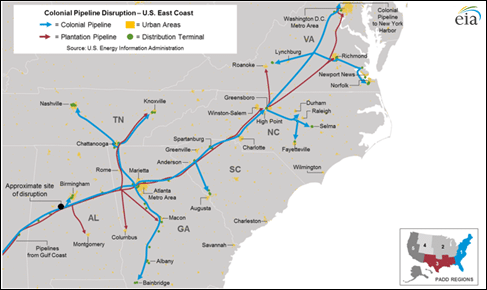

Hyökkäys, joka oli Yhdysvaltojen suurin tunnettu ransomware-hyökkäys infrastruktuuria vastaan, sulki kaasuputken ja pudotti puolet itärannikon kaasutoimituksista.

Se on voinut olla näkyvin lunnasohjelmahyökkäys tänä vuonna, mutta se ei ole läheskään yksin - aihetta tutkivat asiantuntijat arvioivat, että tällaiset hyökkäykset maksavat miljardeja maailmanlaajuisesti. Vakuutusyhtiöiden on todennäköisesti epätodennäköisempää hyökkääjien vaatimusten ja lunnasohjelmien maksamisen virallisen lannistumisen vuoksi, joten yritysten, organisaatioiden ja yksilöiden on tehostettava puolustustaan tietoverkkorikollisuutta vastaan.

Mitä sitten is Ransomware? Tässä artikkelissa kerrotaan, mitä se on, mitä se tekee ja miten parhaiten voidaan estää se, josta on tullut jatkuva ja kasvava uhka kyberturvallisuudelle.

Mikä on Ransomware?

Aivan kuten elokuvien lunnaat muistiinpanot, ransomware on hyökkäys, joka pitää panttivangeina vaatimusten täyttämiseksi. Ajan myötä nämä hyökkäykset ovat keskittyneet vähemmän tietojen pääsyn poistamiseen uhkaamalla jakaa arkaluontoista tietoa, joka monille yrityksille on kirjaimellisesti miljoonien arvoinen. Mukaan raportti ZDNetiltä, IBM on havainnut siirtymän kohdentamiseen valmistusyrityksiin, asiantuntijapalveluihin ja hallitukseen. Ja hyökkäystapa on siirtynyt sekoitukseen, joka sisältää kiristämisen. Jos kohteet eivät maksa pääsystä, heitä uhkaa myös arkaluontoisten tietojen julkaiseminen.

Ja johtuen tappavasta yhdistelmästä, joka sisältää enemmän yhteiskunnan riippuvuutta tekniikasta ja kryptovaluutan ulkonäöstä, hyökkäykset ovat lisääntymässä. Raportti Forbes äskettäin ilmoittanut, että vuonna 2021 ransomware-hyökkäys tapahtuu 11 sekunnin välein, ja näiden hyökkäysten kustannusten odotetaan nousevan 20 miljardiin dollariin. Brenda R. Sharton, raportoi Harvard Business Review onnistuu selviytymään muutaman viime vuoden aikana tapahtuneesta lunnashyökkäysten hämmästyttävästä lisääntymisestä kirjoittamalla: ”Näimme enemmän kaikenlaisia hyökkäyksiä, mutta vuoden 2020 otsikko oli lunnaushyökkäyksiä, jotka kasvoivat 150% edelliseen vuoteen verrattuna. Näiden hyökkäysten uhrien maksama summa kasvoi yli 300% vuonna 2020. "

Ransomware kukoistaa - niin paljon, että hyökkäyspaketteja myydään nyt niille, jotka haluavat murtautua tietoverkkorikollisuuteen. Ransomware as a service (RaaS) on tullut yhä suositummaksi. Kuten CrowdStrike selittää, sitä tarjotaan a tilauspalvelu, lisenssimaksuilla ja voiton jakamisella, kuten laillinen yritys.

Takaisin siihen Colonial Pipeline -hyökkäykseen, joka aiheutti yli 5,000 mailin kaasuputken sulkemisen, yhtiön toimitusjohtaja on paljastunut että se tapahtui valvonnan takia. Hän kertoi senaatin komitealle, että hakkerit saivat pääsyn vanhan virtuaalisen yksityisverkon kautta, jonka yrityksen mielestä ei ollut käytössä. A CNN-artikkeli 4. kesäkuuta 2021 alkaen paljastaa, että vain yksi vaarantunut salasana oli kaikki mitä tarvittiin pääsyn tähän verkkoon.

Vaikka fyysiseen infrastruktuuriin vaikuttaminen ei ole kaukana yksin - sairaalat, hallitukset ja poliisi ovat kaikki olleet hyökkäysten uhreja -, putkilinjan turvallisuusrikkomus on ilmeisesti toiminut huutona herätyssoitto Bidenin hallinnolle. Mutta kun odotamme heidän lukitsevan kansallisen turvallisuuden, yritykset ja yksityishenkilöt voivat ryhtyä toimiin pysyäkseen turvassa.

Kuinka ransomware-hyökkääjät pääsevät käsiksi? Kuinka ne voidaan pysäyttää?

Vaikka ransomware on "viimeisin" uhka turvallisuudellesi, hyökkäysten estäminen pysyy melkein samalla tavalla kuin minkä tahansa haittaohjelman kohdalla. Haittaohjelma ei pääse tiedostoihisi ilman järjestelmääsi, joten älä koskaan lataa, avaa tai asenna tiedostoja sähköpostista tai verkosta tuntematta niiden lähdettä.

Verkossa on joitain yleisiä vihjeitä lunnasohjelmien estämiseksi. Olemme tiivistäneet Carnegie Mellonin yliopiston ohjelmistotekniikan instituutin perusteet opas ransomware-estojen ja vastausten parhaista käytännöistä:

- Varmuuskopioi tietosi offline-tilassa ja mieluiten muualla.

- Vältä epäilyttäviä latauksia, ei-toivottuja sähköposteja jne.

- Pidä ohjelmisto korjattuna, ylläpidettynä ja päivitettynä.

- Rajoita koodin suorittamista.

- Rajoita järjestelmänvalvojan käyttöoikeuksia.

- Poista haavoittuvat protokollat käytöstä.

- Kouluta työntekijöitäsi.

Näiden parhaiden käytäntöjen tunteminen on ratkaisevan tärkeää, ja siitä tulee yhä enemmän joka vuosi. Hyökkäysten uhkan lukumäärä ja vakavuus ovat lisääntyneet, mutta myös vakuutusyhtiöt ja sääntelyviranomaiset ovat entistä turvallisempia. Yritykset ovat julkaisseet omat parhaiden käytäntöjensä oppaat, joissa neuvotaan lunnaiden maksamatta jättämistä - ja monet yritykset pitävät itse kiinni näistä säännöistä. Tämä tarkoittaa, että nämä vakuutusyhtiöt eivät todennäköisesti maksa asiakkailtaan vaadittuja lunnaita. Kuten DarkReading raportteja tästä suuntauksesta"Yritysten aikakausi siirtää luottavaisin mielin kyberriskit vakuutusyhtiöille voi olla loppumassa."

Sen lisäksi, että vakuutusyhtiöt painostavat asiakkaita turvallisuuden parantamiseksi ja kiristyshaittaohjelmien torjumiseksi, hallitus ottaa yhä tiukemman linjan myös potentiaalisiin uhreihin. Kuten raportoitiin Hill, liittovaltion viranomaiset ovat leikittäneet ajatusta ransomware-maksujen tekeminen laittomaksi. Se saattaa kuulostaa hieman ankaralta, mutta kuvitellun lainsäädännön taustalla on se, että turvallisuudesta ja avoimuudesta puuttuu uhka, jota jotkut huolet saattavat estää maan talouden kuolleena.

Jos tämä kannustaa toimintaan tai jos olet vastuussa muusta kuin itsestäsi, kannattaa ehkä tutkia joitain yksityiskohtaisempia raportteja, jotka ovat saatavilla verkossa. Lähtökohtana kyberturvallisuuden ja infrastruktuurin tietoturvavirasto on julkaissut ennaltaehkäisyn parhaat käytännöt ja vastausten tarkistuslistan heidän sivustollaan. (Virastolla on myös ohjausta ja resursseja saatavana verkossa.) Lisäksi Institute for Security and Technology on julkaissut raportin lunnasohjelmien torjunnasta, kokoelma Ransomware-työryhmän suosituksia.

Ransomware-taistelu digitaalisilla varmenteilla

Osana hyvää turvallisuushygieniaa digitaaliset sertifikaatit SSL: n kaltaisten julkisesti luotettujen varmenteiden myöntäjien (CA: t) avulla voidaan torjua lunnasohjelmien ja muun tyyppisten haittaohjelmien yleisiä vektoreita.

Allekirjoitettu ja salattu S/MIME Sähköposti

Sähköposti on yksi yleisimmistä lunnasohjelmien jakelutavoista, ja tietojenkalasteluhyökkäyksiä voidaan käyttää myös kirjautumistietojen hankkimiseen ja järjestelmänvalvojan oikeuksien saamiseen tietokoneissa ja verkoissa. Käyttämällä S/MIME protokolla sähköpostin allekirjoittaminen ja salaaminen voi auttaa. S/MIME voi toimia vikaturvana yrityksen sähköpostien suojaamiseksi, koska jopa koulutetut työntekijät voivat tehdä virheitä:

- Hyvä: Opeta henkilöstöä olemaan napsauttamatta linkkejä tai avaamatta liitteitä ei-toivotuissa sähköpostiviesteissä.

- Paremmin: Kouluta henkilökuntaa ja Käytä digitaalisesti allekirjoitettua ja salattua sähköpostia varmistaaksesi sähköpostin aitouden ja estääksesi tietojenkalastelun, nuhtelun ja viestien manipuloinnin.

S/MIME sisältyy kaikkiin SSL.com: iin Sähköposti-, asiakas- ja asiakirja-allekirjoitusvarmenteet.

Asiakassertifikaatit ja keskinäinen TLS

Salasanat voidaan varastaa tietojenkalastelun tai sosiaalisen suunnittelun avulla tai murtaa raa'alla voimalla. Muista tunnistamistekijöistä voi olla apua. Keskinäinen TLS asiakassertifikaateilla voi auttaa todentamaan käyttäjiä, verkkoon kytkettyjä tietokoneita ja IoT-laitteet (josta olemme kirjoittaneet blogia miten tämä toimii aikaisemmin.) Muistatko vaarantuneen salasanan, joka antoi hyökkääjille pääsyn Colonial Pipelinein käyttämättömään VPN: ään? Asiakassertifikaattien käyttö lisätodennustekijänä olisi estänyt tämän.

Asiakastodennus sisältyy kaikkiin SSL-sivustoihin Sähköposti-, asiakas- ja asiakirja-allekirjoitusvarmenteet. Keskinäinen TLS ratkaisuja Esineiden internet (IoT) ovat saatavana myös SSL.com-sivustolta.

Koodin allekirjoittaminen

Koodin allekirjoitusvarmenteet vakuuttaa asiakkaillesi, että ohjelmisto on todella sinulta ja vapaa haittaohjelmilta, ja niitä tarvitaan usein myös käyttöjärjestelmäkäytäntöjen noudattamiseksi. (Esimerkiksi EV-koodin allekirjoitusvarmenne on ehdoton vaatimus Windows 10 -ydintilan ohjainten jakamiseen.)

Ohjelmiston asiakkaana sinun on myös vaadittava allekirjoitettujen ohjelmistojen asentamista. Älä koskaan, koskaan napsauta suojausvirheitä ja varoituksia asentaaksesi ohjelmiston ilman kelvollista digitaalista allekirjoitusta.

SSL.com tarjoaa molempia vakio (OV / IV) koodin allekirjoitus ja Laajennetun validointikoodin allekirjoittaminen todistukset.

SSL.com haittaohjelmien tarkistus

Malware Scan on uusi palvelu, jonka SSL.com tarjoaa ohjelmistokehittäjille, jotka käyttävät koodin allekirjoitusvarmenteita varmistaakseen, että koodissa ei ole haittaohjelmia ennen allekirjoittamista.

Malware Scan lisää ylimääräisen suojakerroksen koodin allekirjoitusvarmenteille. Jos koodissa havaitaan haittaohjelmia, allekirjoitus estetään välittömästi ja käyttäjälle tiedotetaan, jotta ennaltaehkäiseviin toimenpiteisiin voidaan ryhtyä. Ohjelmistojen kehittäjät, julkaisijat ja jakelijat voivat sisällyttää automaattisia haittaohjelmia ja koodin kirjautumista CI/CD-ympäristöihin.

Lisätietoja SSL.com-haittaohjelmien tarkistuksesta on tässä artikkelissa: Allekirjoitusta edeltävän haittaohjelmien tarkistuksen käyttäminen SSL.com eSignerin kanssa.

SSL /TLS

Salaamaton HTTP on naurettavan epävarma, eikä sitä ole mitään syytä käyttää lainkaan verkossa vuonna 2021. Se on kaksinkertainen kaikilla verkkosivustoilla, joita asiakkaasi tai työntekijäsi käyttävät ostaessaan tai käyttäessään yrityksen resursseja, mikä saattaa paljastaa sisäänkirjautumistiedot tai muita arkaluonteisia tietoja hyökkääjille. Ainakin jokaisella verkkosivustolla tulisi olla verkkotunnuksen varmentama (DV) varmenne. Laajennettu validoitu (EV) ja organisaation validoitu (OV, tunnetaan myös nimellä korkea varmuus) SSL /TLS sertifikaatit ilmoittavat käyttäjille, kuka ylläpitää verkkosivustoa, jolla he vierailevat ja lataavat tiedostoja.

SSL.com tarjoaa laajan valikoiman SSL /TLS palvelinvarmenteet HTTPS-verkkosivustoille.

Yhteenveto

Ransomware on pelottava uhka kansalliselle ja henkilökohtaiselle turvallisuudelle, mutta se ei ole tekosyy välttää aihetta. Aseistamalla itsesi tietoon ja tutustumalla tietoturvan parhaisiin käytäntöihin varmistat, että hyökkäykset pysyvät kaukana laitteistasi ja tiedoistasi. Toivomme, että tämä artikkeli on auttanut tekemään hämmentävästä, pelottavasta aiheesta hieman helpommin ymmärrettävän.