Az internetbiztonság gyakran a biztonság, a funkcionalitás és a felhasználói élmény kényes táncává válik. Kiváló példa a böngészőknek a CA-k által a visszavont tanúsítványokkal kapcsolatos információkkal való összekapcsolására irányuló folyamatos küzdelem. Ez a GYIK meghatározza az elsődleges mechanizmusokat, amelyeket erre a célra használták fel idővel, ideértve a következőket: CRL, OCSP, OCSP tűzés és a Must-tűzés, és legutóbb CRLite.

A CA-k kezdeti kísérlete a kiadott tanúsítványok visszavonási állapotának közzététele volt tanúsítvány-visszavonási listák (CRL-ek). A CRL egyszerűen felsorolja az összes tanúsítványt, amelyeket a CA bármikor visszavont ütemezett lejáratuk előtt. Ezeket a CA-k rendszeresen frissítik, és a böngészőknek minden HTTPS-kapcsolat előtt át kellett őket nézniük. Az idő múlásával a CRL-ek növekedtek, csakúgy, mint az egyes böngészők felülvizsgálata. Ahogy nőtt a nagy (és egyre növekvő) CRL letöltéséhez és elemzéséhez szükséges idő, nőttek a késések is a felhasználó számára. E problémák enyhítése érdekében a böngészők és a CA-k kidolgozták és megvalósították az Online Certificate Status Protocol (OCSP) protokollt.

A Online tanúsítványállapot-protokoll (OCSP) az internetes protokoll, amelyet a böngészők használnak az SSL visszavonási állapotának meghatározásáhozTLS a HTTPS webhelyek által biztosított tanúsítványok. Míg az SSL /TLS a tanúsítványokat mindig lejárati dátummal állítják ki, vannak olyan körülmények, amikor a tanúsítványt lejárta előtt vissza kell vonni (például ha a társított magánkulcsot veszélyeztethették). Ezért a webhely tanúsítványának érvényességét az ügyfeleknek mindig le kell ellenőrizniük, függetlenül annak lejárati idejétől.

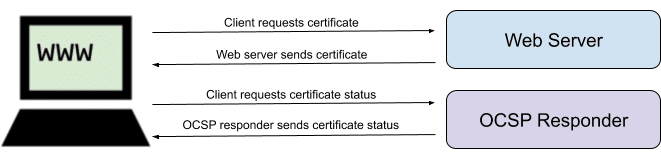

A legegyszerűbb formában az OCSP a következőképpen működik:

1. A böngésző tanúsítványt kap egy HTTPS webhelyről.

2. A webböngésző kérést küld egy OCSP válaszadónak, a tanúsítványt kiállító tanúsító hatóság (CA) által üzemeltetett szervernek.

3. Az OCSP válaszadó böngészőjének aláírt válasza jelzi, hogy a tanúsítvány érvényes-e vagy visszavonták-e.

Sajnos az OCSP-vel számos kérdés felmerült. Számos OCSP megvalósítás nem volt elég megbízható, ezért a türelmetlen böngészők és más kliens szoftverek kénytelenek voltak végrehajtani az OCSP ellenőrzést soft-fail módban. Ez azt jelenti, hogy ha egy OCSP szervert nem sikerült időben elérni válaszadás közben, akkor a tanúsítványt érvényesnek tekintik, és folytatják a HTTPS kapcsolatot.

A középső ember támadásait kihasználták az összes OCSP lekérdezés vagy kapcsolat letiltásával, lopott tanúsítvány felhasználásával, hogy hozzáférjenek egy megbízható HTTPS kapcsolathoz. Ennek eredményeként az érzékeny információkat megoszthatják a rossz szereplőkkel, ami megoldáshoz vezetett az OCSP tűzéshez.

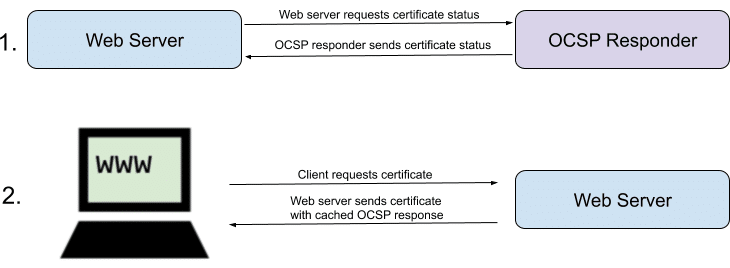

Miközben eredetileg az igazolások visszavonási listáinak (CRL) sávszélességével és méretezési problémáival kapcsolatos megoldások bevezetésére került sor, az OCSP számos saját teljesítmény- és biztonsági kérdést vezetett be, amelyekkel jelenleg foglalkoznak OCSP tűzés. OCSP tűzés esetén:

1. Egy webszerver egy OCSP válaszadótól kér és kap aláírt OCSP választ tanúsítványára, amely akár 7 napig tárolható.

2. A kiszolgáló a gyorsítótárazott OCSP-választ a tanúsítvánnyal együtt (vagy „összekapcsolva”) tartalmazza a webböngészőkre adott HTTPS-válaszokban.

3. Annak elkerülése érdekében, hogy egy webhely lopott, visszavont tanúsítványt szolgáltasson lecsapott OCSP válasz nélkül, a tanúsítványokat ki kell adni tűzőkapocs-kiterjesztéssel, engedélyezve az OCSP tűzésének a tanúsítványhoz történő kiadását.

A MITM támadók rosszindulatú mozdulatainak hatására a CA-k és a böngésző-gyártók bevezetették az SSL-tanúsítványok kiterjesztését, OCSP kötelező tűzés (meghatározva: RFC 7633, bár ott nem „OCSP Must-Staple” néven említik).

Az OCSP Must-Staple-hez OCSP tűzés szükséges a tanúsítványhoz. Ha egy böngésző OCSP tűzés nélkül érintkezik egy tanúsítvánnyal, akkor azt elutasítják. A Must-Staple nemcsak enyhíti az alacsonyabb szintű támadások veszélyét, hanem csökkenti a CA OCSP válaszadóinak felesleges forgalmát is, javítva a reakcióképességet és az OCSP általános teljesítményét.

CRLite egy újonnan javasolt szabvány, amely információkat küld az ÖSSZES visszavont SSL /TLS tanúsítványok közvetlenül a böngészőkhöz. Ez potenciálisan kiküszöböli az összes nehézkes folyamatot és a böngészők és a CA közötti megbízhatatlan kapcsolatot, ha a visszavont CA-kkal kapcsolatos információkat közvetlenül a böngészőkbe integrálja.

A legfőbb aggodalomra ad okot a tárolt információk nagy mennyisége, látva, hogy a CRL nagy és növekvő mérete volt, és ez az OCSP folyamatok egyik fő kérdése. A CRLite virágszűrőket használ nagy mennyiségű adat tömörítésére, könnyebben kezelhetővé a böngészők számára.

Ha a tanúsítvány túl új, ami azt jelenti, hogy még nem szerepel a frissítésekben, akkor a böngésző az OCSP-t fogja használni (tűzve vagy aktívan lekérdezve).