Panduan ini akan memandu Anda menyiapkan penginstalan dan pembaruan sertifikat otomatis dengan SSL.com untuk Apache dan Nginx dengan protokol ACME dan klien Certbot.

sudo hak istimewa di server web Anda untuk mengikuti petunjuk ini.Anda dapat menggunakan banyak klien ACME lainnya, termasuk Manajer sertifikat Kubernetes, dengan layanan ACME SSL.com.

acme4j klien sekarang dapat menggunakan layanan ACME SSL.com di repositori ini: https://github.com/SSLcom/acme4j

Silakan merujuk ke dokumentasi penyedia perangkat lunak Anda untuk petunjuk bagi klien ACME non-Certbot lainnya.

Instal Certbot dan Ambil Kredensial ACME

- SSH ke server web Anda.

- Pastikan bahwa versi terbaru Certbot, bersama dengan plugin Apache dan Nginx, diinstal di server web Anda:

- Jika Anda memiliki snapd terpasang, Anda dapat menggunakan perintah ini untuk penginstalan:

sudo snap install - certbot klasik

- If

/snap/bin/tidak ada di dalamPATH, Anda juga perlu menambahkannya atau menjalankan perintah seperti ini:sudo ln -s / snap / bin / certbot / usr / bin / certbot

- Jika Anda memiliki snapd terpasang, Anda dapat menggunakan perintah ini untuk penginstalan:

- Ambil kredensial ACME Anda dari akun SSL.com Anda:

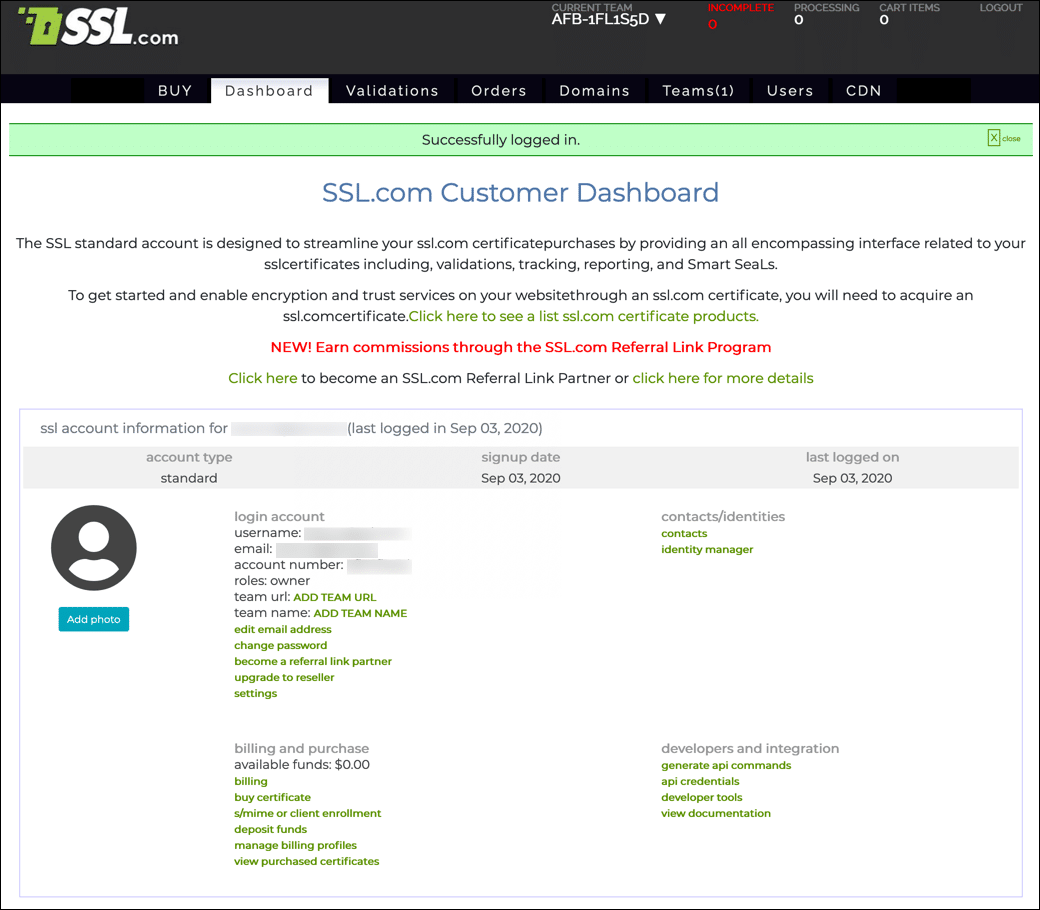

- Masuk ke akun SSL.com Anda. Jika Anda sudah masuk, buka Menu Utama Tab.

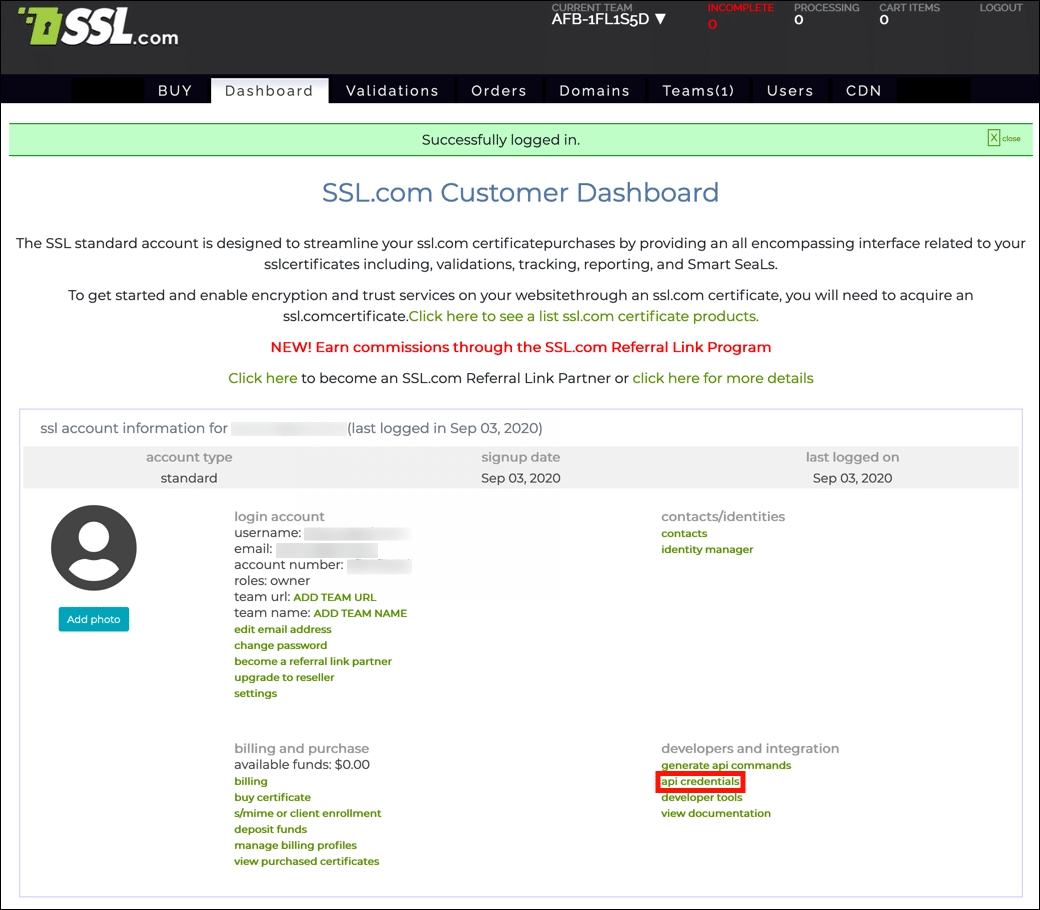

- Klik kredensial api, terletak di bawah pengembang dan integrasi.

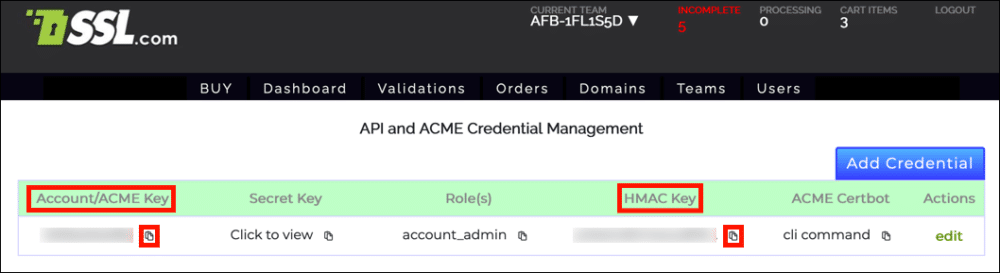

- Anda akan membutuhkan Anda Akun / Kunci ACME dan Kunci HMAC untuk meminta sertifikat. Klik ikon clipboard () di samping setiap kunci untuk menyalin nilai ke clipboard.

- Masuk ke akun SSL.com Anda. Jika Anda sudah masuk, buka Menu Utama Tab.

Instalasi dan Otomatisasi Apache

Gunakan perintah seperti ini untuk menginstal di Apache. Ganti nilai dalam HURUF BESAR SEMUA dengan nilai Anda yang sebenarnya:

sudo certbot --apache --email ALAMAT EMAIL --agree-tos --no-eff-email --config-dir /etc/ssl-com --logs-dir /var/log/ssl-com --eab -kid ACCOUNT-KEY --eab-hmac-key HMAC-KEY --server https://acme.ssl.com/sslcom-dv-ecc -d DOMAIN.NAME

Memecah perintah:

sudo certbotmenjalankancertbotperintah dengan hak superuser.--apachemenentukan untuk menginstal sertifikat untuk digunakan dengan Apache.--email EMAIL-ADDRESSmemberikan alamat email pendaftaran. Anda dapat menentukan beberapa alamat, dipisahkan dengan koma.--agree-tos(opsional) menyetujui perjanjian pelanggan ACME. Anda dapat menghilangkan ini jika Anda ingin menyetujui secara interaktif.--no-eff-email(opsional) menunjukkan bahwa Anda tidak ingin membagi alamat email Anda dengan EFF. Jika Anda mengabaikan ini, Anda akan diminta dengan opsi untuk membagikan alamat email Anda.--config-dir /etc/ssl-com(opsional) menyetel direktori konfigurasi.--logs-dir /var/log/ssl-com(opsional) menyetel direktori untuk log.--eab-kid ACCOUNT-KEYmenentukan kunci akun Anda.--eab-hmac-key HMAC-KEYmenentukan kunci HMAC Anda.--server https://acme.ssl.com/sslcom-dv-eccmenentukan server ACME SSL.com.-d DOMAIN.NAMEmenentukan nama domain yang akan dicakup oleh sertifikat.

- Mengubah

--servernilai dalam perintah untukhttps://acme.ssl.com/sslcom-dv-rsa.

-d DOMAIN.NAME opsi beberapa kali dalam perintah Anda untuk menambahkan nama domain ke sertifikat Anda. Silakan lihat informasi kami di jenis sertifikat dan penagihan untuk melihat bagaimana kombinasi yang berbeda dari nama domain dipetakan Jenis sertifikat SSL.com dan harga yang sesuai.certbot perintah, info akun ACME akan disimpan di komputer Anda di direktori konfigurasi (/etc/ssl-com dalam perintah yang ditunjukkan di atas. Pada menjalankan certbot di masa mendatang, Anda dapat menghilangkan --eab-hmac-key dan --eab-kid opsi karena certbot akan mengabaikannya demi info akun yang disimpan secara lokal.

Jika Anda perlu mengaitkan pesanan sertifikat ACME Anda untuk komputer dengan akun SSL.com yang berbeda, Anda harus menghapus informasi akun ini dari komputer Anda dengan perintah sudo rm -r /etc/ssl-com/accounts/acme.ssl.com (atau, jika Anda menghilangkan pilihan --config-dir pilihan, sudo rm -r /etc/letsencrypt/accounts/acme.ssl.com).

Anda akan melihat keluaran seperti ini setelah Anda menjalankan perintah:

Menyimpan log debug ke /var/log/ssl-com/letsencrypt.log Plugin dipilih: Authenticator apache, Installer apache Memperoleh sertifikat baru Melakukan tantangan berikut: Tantangan http-01 untuk DOMAIN.NAME Menunggu verifikasi ... Membersihkan tantangan Membuat vhost SSL di /etc/apache2/sites-available/DOMAIN-le-ssl.conf Menerapkan Sertifikat ke VirtualHost /etc/apache2/sites-available/DOMAIN-le-ssl.conf Mengaktifkan situs yang tersedia: / etc / apache2 / sites-available / DOMAIN-le-ssl.conf Mengalihkan vhost di /etc/apache2/sites-enabled/DOMAIN.NAME.conf ke ssl vhost di /etc/apache2/sites-available/DOMAIN-le-ssl.conf - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Selamat! Anda telah berhasil mengaktifkan https://DOMAIN.NAME - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Certbot juga akan membuat file crontab seperti ini untuk pembaruan non-interaktif otomatis dari sertifikat yang dipasang certbot yang kedaluwarsa dalam 30 hari:

$ cat /etc/cron.d/certbot # /etc/cron.d/certbot: entri crontab untuk paket certbot # # Upstream merekomendasikan untuk mencoba memperbarui dua kali sehari # # Akhirnya, ini akan menjadi kesempatan untuk memvalidasi sertifikat # haven ' t dicabut, dll. Perpanjangan hanya akan terjadi jika kedaluwarsa # dalam waktu 30 hari. # # Catatan penting! Cronjob ini TIDAK akan dijalankan jika Anda # menjalankan systemd sebagai sistem init Anda. Jika Anda menjalankan systemd, # fungsi cronjob.timer lebih diutamakan daripada cronjob ini. Untuk # lebih detail, lihat halaman manual systemd.timer, atau gunakan systemctl show # certbot.timer. SHELL = / bin / sh PATH = / usr / local / sbin: / usr / local / bin: / sbin: / bin: / usr / sbin: / usr / bin 0 * / 12 * * * root test -x / usr / bin / certbot -a \! -d / run / systemd / system && perl -e 'sleep int (rand (43200))' && certbot -q memperbaharui

Instalasi dan Otomasi Nginx

Untuk Nginx, cukup gantikan --nginx untuk --apache pada perintah yang ditunjukkan di atas:

sudo certbot --nginx --email ALAMAT EMAIL --agree-tos --no-eff-email --config-dir /etc/ssl-com --logs-dir /var/log/ssl-com --eab -kid ACCOUNT-KEY --eab-hmac-key HMAC-KEY --server https://acme.ssl.com/sslcom-dv-ecc -d DOMAIN.NAME

- Mengubah

--servernilai dalam perintah untukhttps://acme.ssl.com/sslcom-dv-rsa.

Paksa Pembaruan Secara Manual

Jika Anda ingin memperbarui sertifikat secara manual sebelum kedaluwarsa, gunakan perintah ini:

certbot memperbarui --force-renewal --cert-name DOMAIN.NAME

SSL.com menyediakan berbagai macam SSL /TLS sertifikat server untuk situs web HTTPS.