Ancaman Ransomware telah membayangi untuk sementara waktu sekarang, tetapi ancaman itu mencapai ketinggian baru dengan serangan Darkside baru-baru ini di Colonial Pipeline.

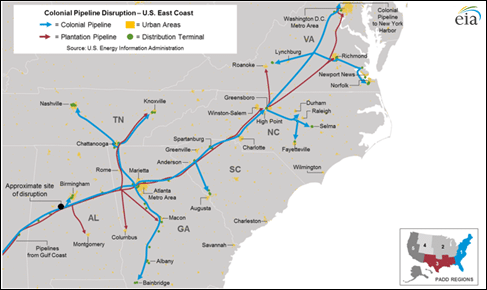

Serangan itu, yang merupakan serangan ransomware terbesar yang diketahui pada infrastruktur di Amerika Serikat, mematikan pipa gas dan melumpuhkan setengah dari pasokan gas pesisir timur, memicu lonjakan harga gas dan gelombang pembelian panik pada bulan Mei.

Ini mungkin merupakan serangan ransomware yang paling terlihat tahun ini, tetapi tidak sendirian—para ahli yang mempelajari subjek memperkirakan bahwa serangan semacam itu menelan biaya miliaran di seluruh dunia. Dengan semakin tidak mungkinnya perusahaan asuransi menyerah pada tuntutan penyerang dan keputusasaan resmi untuk melakukan pembayaran ransomware, bisnis, organisasi, dan individu semua perlu meningkatkan pertahanan mereka terhadap kejahatan dunia maya.

Jadi apa yang is Ransomware? Artikel ini akan menjelaskan apa itu, apa fungsinya, dan cara terbaik untuk mencegah apa yang telah menjadi ancaman yang terus-menerus dan meningkat terhadap keamanan siber.

Apa itu Ransomware?

Sama seperti catatan tebusan di film, ransomware adalah serangan yang menyandera data untuk memenuhi tuntutan. Seiring berjalannya waktu, serangan-serangan ini kurang berfokus pada penghapusan akses ke data menuju ancaman untuk membagikan informasi sensitif yang, bagi banyak perusahaan, secara harfiah bernilai jutaan. Berdasarkan laporan dari ZDNet, IBM telah menemukan pergeseran ke arah penargetan perusahaan manufaktur, industri jasa profesional, dan pemerintah. Dan metode serangan telah pindah ke campuran yang mencakup pemerasan. Jika target tidak membayar untuk akses, mereka juga diancam dengan rilis informasi sensitif.

Dan, karena kombinasi mematikan yang mencakup lebih banyak ketergantungan masyarakat pada teknologi dan munculnya cryptocurrency, serangan meningkat. Sebuah laporan dari Forbes baru-baru ini menyampaikan bahwa, pada tahun 2021, serangan ransomware akan terjadi setiap 11 detik, dengan biaya serangan tersebut diperkirakan mencapai $20 miliar. Brenda R. Sharton, melaporkan untuk Harvard Business Review berhasil mengatasi peningkatan serangan tebusan yang mengejutkan selama beberapa tahun terakhir, menulis, “Kami melihat lebih banyak serangan dari segala jenis, tetapi tajuk utama untuk tahun 2020 adalah serangan tebusan, yang naik 150% dibandingkan tahun sebelumnya. Jumlah yang dibayarkan oleh para korban serangan ini meningkat lebih dari 300% pada tahun 2020.”

Ransomware sedang booming—sedemikian rupa sehingga “kit” serangan kini dijajakan kepada mereka yang ingin masuk ke bisnis kejahatan dunia maya. Ransomware sebagai layanan (RaaS) telah menjadi semakin populer. Sebagai CrowdStrike menjelaskan, itu ditawarkan sebagai layanan berlangganan, dengan biaya lisensi dan bagi hasil, seperti bisnis yang sah.

Kembali ke serangan Colonial Pipeline, yang menyebabkan lebih dari 5,000 mil pipa gas ditutup, CEO perusahaan telah terungkap bahwa itu terjadi karena kelalaian. Dia mengatakan kepada komite Senat bahwa peretas memperoleh akses melalui jaringan pribadi virtual lama yang diyakini perusahaan tidak berfungsi. SEBUAH Artikel CNN mulai 4 Juni 2021 mengungkapkan bahwa hanya satu kata sandi yang dikompromikan yang diperlukan untuk mendapatkan akses ke jaringan ini.

Meskipun tidak sendirian dalam hal berdampak pada infrastruktur fisik—rumah sakit, pemerintah, dan polisi semuanya menjadi korban serangan—pelanggaran keamanan di jalur pipa tampaknya menjadi teriakan panggilan bangun ke pemerintahan Biden. Tetapi sementara kita menunggu mereka mengunci keamanan nasional, ada langkah-langkah yang dapat diambil oleh bisnis dan individu untuk tetap aman.

Bagaimana cara penyerang ransomware mendapatkan akses? Bagaimana mereka bisa dihentikan?

Secara umum, meskipun ransomware adalah ancaman “terbaru” terhadap keamanan Anda, pencegahan serangan tetap sama seperti halnya dengan malware apa pun. Perangkat lunak berbahaya tidak dapat mengakses file Anda tanpa akses ke sistem Anda, jadi jangan pernah mengunduh, membuka, atau menginstal file dari email atau online tanpa mengetahui sumbernya.

Ada beberapa tip umum untuk mencegah ransomware, yang dapat Anda temukan secara online. Kami telah memadatkan dasar-dasar dari Institut Rekayasa Perangkat Lunak Universitas Carnegie Mellon panduan praktik terbaik untuk pencegahan dan respons ransomware:

- Cadangkan data Anda, offline dan sebaiknya di luar kantor.

- Hindari unduhan yang mencurigakan, email yang tidak diminta, dll.

- Jaga agar perangkat lunak tetap ditambal, dipelihara, dan diperbarui.

- Batasi eksekusi kode.

- Batasi akses administratif.

- Nonaktifkan protokol yang rentan.

- Didik karyawan Anda.

Mengetahui praktik terbaik ini sangat penting, dan menjadi semakin penting setiap tahun. Tidak hanya ancaman serangan yang meningkat dalam jumlah dan tingkat keparahan, perusahaan asuransi dan regulator juga menjadi lebih berpikiran keamanan. Perusahaan telah menerbitkan panduan praktik terbaik mereka sendiri yang menyarankan untuk tidak membayar uang tebusan—dan banyak perusahaan yang berpegang teguh pada aturan ini sendiri. Itu berarti bahwa perusahaan asuransi ini cenderung tidak membayar uang tebusan yang diminta dari klien mereka. Sebagai membaca gelap laporan tentang tren ini, “Era perusahaan yang dapat dengan percaya diri mengalihkan risiko siber ke perusahaan asuransi mungkin akan segera berakhir.”

Selain perusahaan asuransi yang menerapkan tekanan yang meningkat pada klien untuk meningkatkan keamanan mereka dan mencegah serangan ransomware, pemerintah juga mengambil tindakan yang semakin keras terhadap calon korban. Seperti yang dilaporkan dalam The Hill, pejabat federal telah mempermainkan gagasan tentang membuat pembayaran ransomware ilegal. Itu mungkin terdengar agak kasar, tetapi alasan di balik undang-undang yang dibayangkan adalah bahwa ada kurangnya keamanan dan transparansi terhadap ancaman yang beberapa kekhawatiran dapat menghentikan ekonomi negara itu mati di jalurnya.

Jika ini mendorong Anda untuk bertindak, atau jika Anda bertanggung jawab atas lebih dari sekadar diri Anda sendiri, Anda mungkin ingin melihat beberapa laporan yang lebih rinci yang tersedia secara online. Sebagai titik awal, Cybersecurity & Infrastructure Security Agency telah menerbitkan praktik terbaik pencegahan dan daftar periksa respons di situs mereka. (Agensi juga memiliki bimbingan dan sumber daya tersedia online.) Selain itu, Institut Keamanan dan Teknologi telah menerbitkan laporan tentang memerangi ransomware, kompilasi rekomendasi dari Ransomware Task Force mereka.

Memerangi Ransomware dengan Sertifikat Digital

Sebagai bagian dari kebersihan keamanan yang baik, sertifikat digital dari otoritas sertifikat (CA) tepercaya publik seperti SSL.com dapat membantu memerangi beberapa vektor umum untuk ransomware dan jenis malware lainnya.

Ditandatangani dan Dienkripsi S/MIME Email

Email adalah salah satu metode pengiriman yang paling umum untuk ransomware, dan serangan phishing juga dapat digunakan untuk memperoleh kredensial dan mendapatkan hak administratif di komputer dan jaringan. Menggunakan S/MIME protokol untuk menandatangani dan mengenkripsi email dapat membantu. S/MIME dapat berfungsi sebagai pengaman yang gagal untuk menjaga keamanan email perusahaan, karena bahkan karyawan yang berpendidikan pun dapat melakukan kesalahan:

- Baik: Mendidik staf untuk tidak mengklik tautan atau membuka lampiran di email yang tidak diminta.

- Lebih baik: Mendidik staf dan gunakan email yang ditandatangani secara digital dan dienkripsi untuk memastikan keaslian email dan mencegah phishing, pengintaian, dan perusakan pesan.

S/MIME disertakan dengan semua SSL.com Sertifikat Email, Klien, dan Penandatanganan Dokumen.

Sertifikat Klien dan Reksa TLS

Kata sandi dapat dicuri melalui phishing atau rekayasa sosial, atau dipecahkan dengan metode brute force. Faktor identifikasi tambahan dapat membantu. Saling TLS dengan sertifikat klien dapat membantu mengotentikasi pengguna, komputer jaringan, dan Perangkat IoT (kami telah membuat blog tentang bagaimana ini bekerja sebelumnya.) Ingat kata sandi yang dikompromikan yang memberi penyerang akses ke VPN bekas Colonial Pipeline? Menggunakan sertifikat klien sebagai faktor otentikasi tambahan akan mencegahnya.

Otentikasi klien disertakan dengan semua SSL.com Sertifikat Email, Klien, dan Penandatanganan Dokumen. Saling TLS solusi untuk Internet of Things (IOT) juga tersedia dari SSL.com.

Penandatanganan Kode

Sertifikat penandatanganan kode meyakinkan pelanggan Anda bahwa perangkat lunak benar-benar dari Anda dan bebas dari malware, dan juga sering kali diperlukan untuk mematuhi kebijakan platform OS. (Misalnya, Sertifikat penandatanganan kode EV adalah persyaratan mutlak untuk mendistribusikan driver mode kernel Windows 10.)

Sebagai pelanggan perangkat lunak, Anda juga harus bersikeras untuk menginstal perangkat lunak yang ditandatangani. Dan jangan pernah mengklik kesalahan keamanan dan peringatan untuk menginstal perangkat lunak tanpa tanda tangan digital yang valid.

SSL.com menawarkan keduanya Penandatanganan Kode standar (OV/IV) dan Penandatanganan Kode Validasi Diperpanjang (EV) sertifikat.

Pemindaian Malware SSL.com

Pemindaian Malware adalah layanan baru yang ditawarkan oleh SSL.com kepada pengembang perangkat lunak yang menggunakan sertifikat penandatanganan kode untuk memastikan bahwa kode bebas dari malware sebelum ditandatangani.

Pemindaian Malware menambahkan lapisan pertahanan ekstra pada sertifikat penandatanganan kode. Jika malware terdeteksi dalam kode, penandatanganan akan segera dicegah dan pengguna diberitahu sehingga tindakan pencegahan dapat diambil. Pengembang perangkat lunak, penerbit, dan distributor dapat memasukkan malware otomatis dan penandatanganan kode ke dalam lingkungan CI/CD.

Pelajari lebih lanjut tentang Pemindaian Malware SSL.com dengan mengunjungi artikel ini: Cara Menggunakan Pemindaian Malware Pra-Penandatanganan dengan SSL.com eSigner.

SSL /TLS

HTTP tidak terenkripsi sangat tidak aman, dan tidak ada alasan untuk menggunakannya sama sekali di web pada tahun 2021. Itu berlaku dua kali lipat untuk situs web mana pun yang digunakan pelanggan atau karyawan Anda untuk berbelanja atau mengakses sumber daya perusahaan, yang berpotensi mengekspos kredensial masuk atau data sensitif lainnya kepada penyerang. Setidaknya, setiap situs web harus menyertakan sertifikat yang divalidasi domain (DV). Extended Validated (EV) dan Organization Validated (OV, juga dikenal sebagai jaminan tinggi) SSL/TLS sertifikat memberi tahu pengguna siapa yang menjalankan situs web yang mereka kunjungi dan dari mana mereka mengunduh file.

SSL.com menyediakan berbagai macam SSL /TLS sertifikat server untuk situs web HTTPS.

Kesimpulan

Ransomware adalah ancaman yang menakutkan bagi keamanan nasional dan pribadi, tetapi itu bukan alasan untuk menghindari topik tersebut. Dengan mempersenjatai diri dengan pengetahuan, dan membiasakan diri dengan praktik terbaik keamanan, Anda mengambil langkah-langkah untuk memastikan serangan menjauh dari perangkat dan data Anda. Kami harap artikel ini membantu membuat topik yang membingungkan dan menakutkan sedikit lebih mudah dipahami.