Panduan ini akan membantu Anda mulai menandatangani kode Java Anda dengan file OV / IV or EV sertifikat penandatanganan kode dari SSL.com. Petunjuk ini mengasumsikan bahwa Java Development Kit (JDK) telah diinstal di komputer Anda dan file keytool dan jarsigner perintah disertakan dalam PATH Anda. Petunjuk penandatanganan kode Yubikey berasumsi bahwa sertifikat Anda dipasang di slot 9a a FIPS YubiKey token, karena dikirimkan oleh SSL.com.

Jika Anda belum memiliki sertifikat penandatanganan kode dan tidak yakin jenis yang Anda butuhkan, harap baca FAQ ini.

Penandatanganan Kode OV/IV (hanya untuk sertifikat OV/IV yang diterbitkan sebelum 1 Juni 2023)

konfigurasi

Metode 1: Hasilkan CSR dan File PFX di Browser

Metode paling sederhana untuk memulai dengan cepat dengan penandatanganan kode Java adalah dengan menghasilkan CSR dan file PFX saat mengambil sertifikat Anda dari SSL.com dan menginstalnya di keystore Java baru.

.jar file langsung dengan file PFX yang tidak dikonversi dengan menambahkan -storetype pkcs12 bendera ke jarsigner perintah.- Ikuti langkah-langkah yang ditunjukkan di Memesan dan Mengambil Sertifikat Penandatanganan Kode untuk memesan sertifikat Anda dan mengunduh file PFX dengan sertifikat dan kunci pribadi Anda.

- Impor PFX ke keystore baru dengan kata sandi yang sama dengan menggunakan perintah di bawah ini. (Menggantikan

MY-CERTIFICATE.p12danMY-KEYSTORE.jksdengan nama sebenarnya dari file PFX Anda dan nama file yang ingin Anda berikan pada keystore Anda. Perhatikan juga bahwa filedestaliassewenang-wenang dan Anda dapat menggunakan nilai alias lain jika diinginkan.)keytool -importkeystore -srckeystore MY-PFX.p12 -srcstoretype pkcs12 -srcalias 1 -destkeystore MY-KEYSTORE.jks -deststoretype JKS -destalias codesigning

Catatan: Nilai untuk-srcaliasuntuk file PFX yang diunduh dari SSL.com biasanya adalah1, tetapi Anda dapat mengonfirmasi ini dengan menjalankan perintahkeytool -list -v -storetype pkcs12 -keystore MY-PFX.P12dan memeriksa nilai yang ditampilkanAlias name. - Anda akan dimintai kata sandi untuk keystore tujuan, lalu kata sandi keystore sumber (kata sandi yang Anda masukkan saat membuat PFX). Anda mungkin juga melihat pesan peringatan yang dimulai dengan

Warning: The JKS keystore uses a proprietary format. Anda boleh mengabaikan pesan ini dengan aman.

Metode 2: Hasilkan Pasangan Kunci dan CSR dengan Java

Jika Anda lebih suka membuat Pasangan Kunci dan CSR dengan Java, ikuti langkah-langkah di bagian ini. Prosesnya sama dengan yang digunakan untuk membuat file CSR untuk SSL /TLS sertifikat di Jawa.

Buat Keystore dan Key Pair

- Pertama, kami akan membuat keystore dan pasangan kunci publik / pribadi. Java menggunakan file dengan ekstensi

.jks(Java KeyStore) untuk menyimpan sertifikat dan kunci kriptografi. Masukkan perintah berikut untuk membuat keystore dan pasangan kunci RSA 3072-bit. (MenggantikanMY-KEYSTORE.jksdengan nama yang Anda inginkan untuk file tersebut.)keytool -genkeypair -alias pembuatan kode -keyalg RSA -keysize 3072 -keystore MY-KEYSTORE.jks

- Anda akan diberikan serangkaian petunjuk. Pertama, buat dan verifikasi kata sandi untuk keystore, lalu masukkan dan verifikasi informasi yang diminta. (Ganti nilai yang ditampilkan dalam huruf kapital semua dengan informasi Anda sendiri.)

Masukkan kata sandi keystore: Masukkan kembali kata sandi baru: Apa nama depan dan belakang Anda? [Unknown]: FIRSTNAME LASTNAME Apa nama organisasi Anda? [Tidak Diketahui]: PERUSAHAAN Apa nama Kota atau Lokalitas Anda? [Tidak Diketahui]: CITY Apa nama Negara Bagian atau Provinsi Anda? [Tidak diketahui]: STATE Apa kode negara dua huruf untuk unit ini? [Tidak diketahui]: US Apakah CN=FIRSTNAME NAMA BELAKANG, OU=DEPARTMENT, O=COMPANY, L=CITY, ST=STATE, C=US benar? [Tidak iya

- File keystore telah dibuat dan Anda siap membuat file CSR.

Menghasilkan CSR

- Masukkan perintah berikut untuk menghasilkan CSR dari keystore yang baru saja kita buat. (Menggantikan

MY-KEYSTORE.jksdengan nilai yang Anda gunakan saat membuat keystore danMY-CSR.csrdengan nama yang ingin Anda gunakan untuk CSR.)alat kunci -certreq -alias pembuatan kode -file SAYA-CSR.csr -keystore SAYA-KEYSTORE.jks

- Masukkan kata sandi yang Anda buat saat membuat keystore.

Masukkan kata sandi keystore:

- Grafik CSR telah dibuat. Jika Anda siap memesan sertifikat dari SSL.com, buka file di editor teks untuk disalin dan ditempelkan ke CSR bidang saat memesan. Isi file akan terlihat seperti contoh di bawah ini:

-----BEGIN NEW CERTIFICATE REQUEST----- MIIC5TCCAc0CAQAwcDELMAkGA1UEBhMCVVMxDjAMBgNVBAgTBVNUQVRFMQ0wCwYD VQQHEwRDSVRZMRAwDgYDVQQKEwdDT01QQU5ZMRMwEQYDVQQLEwpERVBBUlRNRU5U MRswGQYDVQQDExJGSVJTVE5BTUUgTEFTVE5BTUUwggEiMA0GCSqGSIb3DQEBAQUA A4IBDwAwggEKAoIBAQCrRyk8VLs1THls+vfz0YtMJ3qYYl4c5c499d1YSbfQHa6L kIYhKTxvgdtbD+ePDigKB40CpeuMp5Yu8R6g2YIVBpGMrejAZYAmrzs6tfjpelh0 ocSDwYr7H8qQ9jq6MfZTu6J7EjS5RMODB6MVq1usKg3H866xbi6lqAtcktEF+zlM 4FW9Tm3H/DW2G7EnTjlMPzgaXNIU7lLar7YAWPJgv83NV8lQNCDW4lFlZLWBU95r YkJ4gfWUFUyPc+AiGbsyDdrVjPvF5yaebnFDrwheFaWeTTigSfLY688G7bpA8VvE lKioCl8nlJlc9HOBNKKdhs4qEtF0BwSE8tOgbkWPAgMBAAGgMDAuBgkqhkiG9w0B CQ4xITAfMB0GA1UdDgQWBBTmVpJp824krUaJKrQNhsSbVjJA1jANBgkqhkiG9w0B AQsFAAOCAQEALlux89RkXyHN4PQqQHbShSeTTWLURII+F+OSK9N1RS5l8V7AMcRM wvOkPP7JBRCKiaFGTW+5vcLQNnWRqQZMe0I4E0jzhL2gGsdChPIJy9Jwgn3Rzxmw 8V0lBY1SHQ9LKgSK0jIer3PQhXHDJlE2g2Dx8nJ4WJk7l2OTF9Kkly9hg8MOQdeg VIcs3HLsVI9Cwd6UHRT6ruKL3+bRgEcb6qj+qcrKHkzN7KXbOEznd10nAm87wENS mTb012ZFMlpUDvPNAHQgoGJ6slA+pIoH1fvrkosjql7R/H7Q+onm37Qa6d9L2ZqM MhgNpNWVwI0UBU4Xy4p9oUCJnvHhQ7U+3w== -----END NEW CERTIFICATE REQUEST-----

Pesan dan Ambil Sertifikat

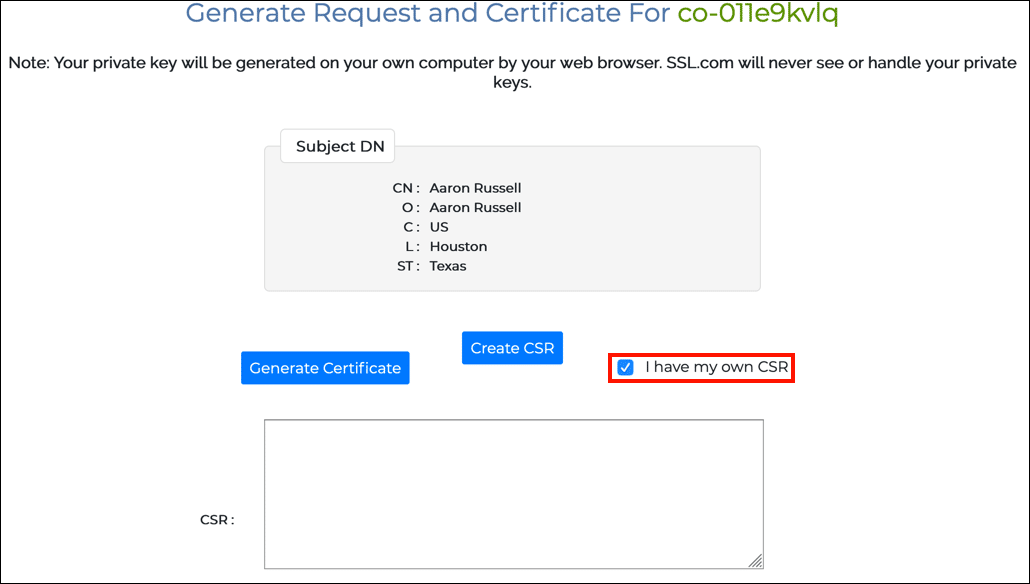

- Ikuti langkah-langkah yang ditunjukkan di Memesan dan Mengambil Sertifikat Penandatanganan Kode melalui langkah 24. Daripada langsung mengklik Hasilkan Sertifikat tombol, centang kotak berlabel Saya punya sendiri CSR.

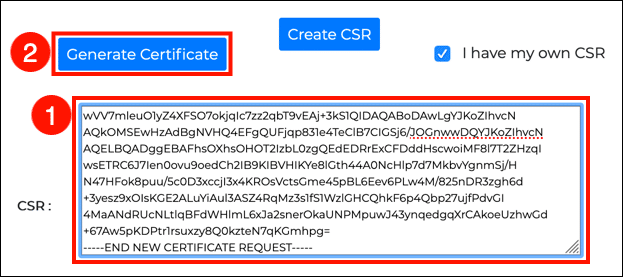

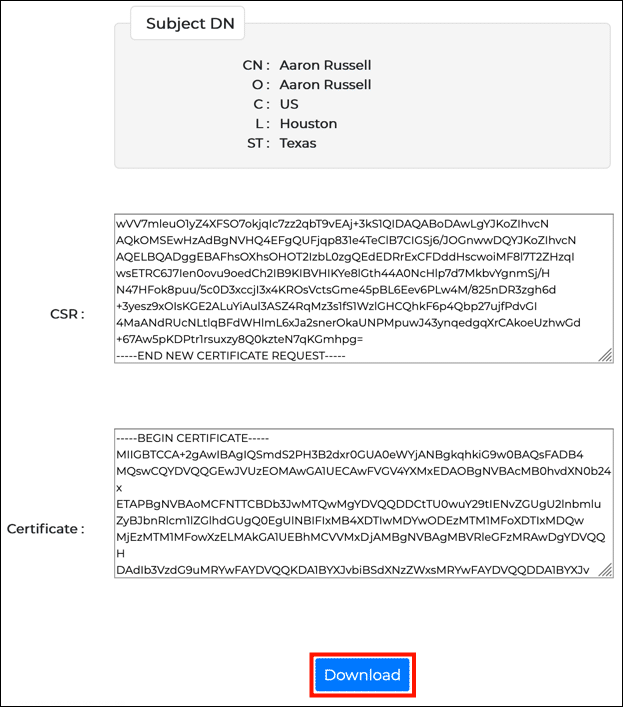

- Tempel file CSR ke dalam bidang formulir dan klik Hasilkan Sertifikat .

- klik Unduh tombol dan simpan

.crtfile di tempat yang sama saat Anda membuat keystore.

Impor Sertifikat ke Keystore

- Gunakan perintah berikut untuk mengimpor sertifikat ke dalam file keystore Java Anda. (Ganti MY-CERTIFICATE.crt dan MY-KEYSTORE.jks dengan nama file yang sebenarnya.)

keytool -importcert -file MY-CERTIFICATE.crt -keystore MY-KEYSTORE.jks -trustcacerts -alias penandatanganan kode

- Masukkan kata sandi keystore saat diminta.

Masukkan kata sandi keystore:

- Sertifikat Anda dipasang di keystore dan Anda siap untuk mulai menandatangani file.

Balasan sertifikat telah diinstal di keystore

Menandatangani File dengan Jarsigner

- Gunakan perintah berikut untuk menambahkan tanda tangan digital yang diberi cap waktu ke a

.jarmengajukan. (Menggantikan/PATH/TO/MY-KEYSTORE.jksdanMY-JAR.jardengan nama file sebenarnya yang Anda gunakan. Jika Anda menggunakan alias yang berbeda saat menyiapkan keystore, gantilah dengancodesigningdalam perintah.)jarsigner -tsa http://ts.ssl.com -keystore MY-KEYSTORE.jks MY-JAR.jar desain kode

Catatan: Dimungkinkan juga untuk menandatangani.jarfile langsung dengan file PFX yang tidak dikonversi dengan menambahkan-storetype pkcs12bendera kejarsignerperintah.

Catatan: Secara default, SSL.com mendukung stempel waktu dari kunci ECDSA.

Jika Anda mengalami kesalahan ini:The timestamp certificate does not meet a minimum public key length requirement, Anda harus menghubungi vendor perangkat lunak untuk mengizinkan stempel waktu dari kunci ECDSA.

Jika tidak ada cara bagi vendor perangkat lunak Anda untuk mengizinkan penggunaan titik akhir normal, Anda dapat menggunakan titik akhir warisan inihttp://ts.ssl.com/legacyuntuk mendapatkan stempel waktu dari Unit Stempel Waktu RSA. - Masukkan kata sandi keystore saat diminta.

Masukkan Frasa Sandi untuk keystore:

- File sekarang sudah ditandatangani. Anda dapat memverifikasi tanda tangan dengan perintah berikut:

jarsigner -verifikasikan -verbose MY-JAR.jar

- Jika file Anda berhasil ditandatangani, output dari perintah harus menyertakan baris ini:

s = tanda tangan telah diverifikasi

Penandatanganan Kode IV, OV, dan EV dengan YubiKey

konfigurasi

Instal Driver PKCS # 11 dan Buat File eToken.cfg

Windows

- Instal OpenSC dengan mengikuti instruksi di OpenSC Mulai Cepat Windows.

- Temukan driver OpenSC PKCS # 11. Lokasi penginstalan default adalah

C:\Program Files\OpenSC Project\OpenSC\pkcs11\opensc-pkcs11.dll. - Buat file konfigurasi dan simpan di lokasi yang nyaman (seperti direktori home Anda). Nama file sewenang-wenang, tetapi dalam panduan ini kami akan menggunakan

yubikey-pkcs11-java.cfg. File tersebut harus berisi informasi berikut:name = OpenSC-PKCS11 description = SunPKCS11 melalui OpenSC library = C: \ Program Files \ OpenSC Project \ OpenSC \ pkcs11 \ opensc-pkcs11.dll slotListIndex = 0

MacOS

- Install OpenSC. Jika Anda menggunakan Sesuatu yg sederhana sebagai manajer paket, Anda dapat menginstal OpenSC dengan perintah berikut:

buat install opensc

- Temukan driver OpenSC PKCS # 11. Jika Anda menginstal menggunakan Homebrew, file tersebut seharusnya tersedia di

/usr/local/lib/opensc-pkcs11.so. - Buat file konfigurasi dan simpan di lokasi yang nyaman (seperti direktori home Anda). Nama file sewenang-wenang, tetapi dalam panduan ini kami akan menggunakan

yubikey-pkcs11-java.cfg. File tersebut harus berisi informasi berikut:name = OpenSC-PKCS11 description = SunPKCS11 via OpenSC library = /usr/local/lib/opensc-pkcs11.so slotListIndex = 0

Menandatangani File dengan Jarsigner

- Gunakan perintah berikut untuk menambahkan tanda tangan digital yang diberi cap waktu ke a

.jarmengajukan. (MenggantikanMY-JAR.jardengan nama file sebenarnya yang Anda gunakan.)jarsigner -tsa http://ts.ssl.com -providerClass sun.security.pkcs11.SunPKCS11 -providerArg yubikey-pkcs11-java.cfg -keystore NONE -storetype PKCS11 MY-JAR.jar "Certificate for PIV Authentication"

- Masukkan PIN YubiKey Anda pada prompt frasa sandi.

Masukkan Frasa Sandi untuk keystore:

- File sekarang sudah ditandatangani. Anda dapat memverifikasi tanda tangan dengan perintah berikut:

jarsigner -verifikasikan -verbose MY-JAR.jar

- Jika file Anda berhasil ditandatangani, output dari perintah harus menyertakan baris ini:

s = tanda tangan telah diverifikasi