Welkom bij deze februari-editie van SSL.com's Security Roundup. Het is misschien onze kortste maand, maar het zat nog vol met ontwikkelingen in SSL /TLS, digitale certificaten en netwerkbeveiliging. Deze maand behandelen we:

- Apple beperkt SSL /TLS Certificaten tot iets meer dan een jaar

- DNS via HTTPS is nu een standaard Firefox

- Meer schrijven aan de muur voor TLS 1.0 en 1.1

- Chrome blokkeert onveilige downloads

Apple stelt nieuwe tijdslimiet voor certificaten

Zoals we al hebben gemeldHeeft Apple er onlangs voor gekozen om SSL /TLS certificaatlevensduur tot iets meer dan een jaar. Op het CA / Browser (CA / B) Forum in februari in Bratislava, Slowakije, kondigde Apple aan dat hun apparaten en Safari-browser vanaf 1 september 2020 geen certificaten meer zouden accepteren met een levensduur van meer dan 398 dagen. Er is nog geen officiële, schriftelijke aankondiging van Apple. (update: Apple aangekondigd de beleidswijziging op haar website op 3 maart 2020.) As Het register aantekeningen:

Het verminderen van de levensduur van certificaten wordt al maanden overwogen door Apple, Google en andere leden van CA / Browser. Het beleid heeft zijn voor- en nadelen ... Het doel van de verhuizing is om de websitebeveiliging te verbeteren door ervoor te zorgen dat ontwikkelaars certificaten gebruiken met de nieuwste cryptografische standaarden, en om het aantal oude, verwaarloosde certificaten te verminderen die mogelijk zouden kunnen worden gestolen en hergebruikt voor phishing en drive-by malware-aanvallen. Als techneuten of onverlaten de cryptografie in een SSL /TLS standaard, kortlopende certificaten zorgen ervoor dat mensen binnen ongeveer een jaar migreren naar veiliger certificaten.

Dat zo'n belangrijke verschuiving op deze manier plaatsvindt, is enigszins verrassend, maar de verschuiving zelf niet. Kortere certificaatlevensduur, zoals opgemerkt door Het register, is iets waar de industrie de laatste tijd serieus over nadenkt. Een CA / B Forum-stemming in september had de maximale geldigheidsduur van certificaten kunnen veranderen van de huidige standaard van 825 dagen één jaar, maar die stem is mislukt. Deze keer was er geen stemming voor nodig - een bedrijf dat net zo invloedrijk is als Apple de standaard alleen kan veranderen.

DNS via HTTPS Nu Firefox standaard

Deze maand is Mozilla ingesteld DNS via HTTPS (DoH) als standaard voor Amerikaanse gebruikers van de Firefox-browser. Voor degenen die nieuw zijn in het concept: DoH versleutelt DNS-informatie die over het algemeen niet-versleuteld is (zelfs op beveiligde websites) en voorkomt dat anderen kunnen zien welke websites mensen bezoeken. Voor sommige entiteiten die graag gegevens over gebruikers verzamelen (zoals de overheid of degenen die willen profiteren van de verkoop van die gegevens) is dat slecht nieuws. En sommigen beweren ook dat de verhoogde ondoorzichtigheid nuttige spionage voorkomt die criminelen opspoort en ouderlijk toezicht op browsen mogelijk maakt. Anderen, zoals Mozilla (duidelijk) en de Electronic Frontier Foundation Benadruk de voordelen van DoH en benadruk dat het versleutelen van webverkeer de privacy voor het publiek verbetert en pogingen om mensen op te sporen en censureren door de overheid te dwarsbomen. Mozilla's Firefox is de eerste browser die de standaard standaard gebruikt.

Firefox en Slack hebben het gehad TLS 1.0 en 1.1

In een eenduidige zet om van af te komen TLS 1.0 en 1.1 volledig, Mozilla vereist nu een handmatige overschrijving van gebruikers die via de protocollen verbinding proberen te maken met websites. De verandering is een stap in de richting van hun verklaarde doel om dergelijke sites volledig te blokkeren. Net zo The Verge meldtbetekent de verandering waarvoor "werkelijk de eindtijd" is bedoeld TLS en 1.0 en 1.1, en Mozilla zal in de nabije toekomst worden vergezeld door anderen:

Volledige ondersteuning wordt vanaf maart 2020 verwijderd uit Safari in updates voor Apple iOS en macOS. ' Google heeft gezegd dat het de ondersteuning voor zal verwijderen TLS 1.0 en 1.1 in Chrome 81 (verwacht op 17 maart). Microsoft zei het zou hetzelfde doen 'in de eerste helft van 2020'.

Mozilla is niet de enige grote softwareleverancier die iedereen wegleidt TLS 1.0 en 1.1. Deze maand, Slack beëindigde ook de ondersteuning voor hen; het bedrijf zegt dat ze de wijziging aanbrengen "om in overeenstemming te zijn met de beste praktijken in de sector voor beveiliging en gegevensintegriteit."

Chrome om onveilige downloads te blokkeren

Onlangs hebben browsers de overstap gemaakt om gebruikers te waarschuwen gemengde inhoud. Gemengde inhoud treedt op wanneer websites linken naar onveilige HTTP-inhoud (zoals afbeeldingen en downloads) vanaf HTTPS-pagina's, waarbij de twee protocollen worden 'gemengd' op een manier die niet voor de hand ligt voor gebruikers zonder waarschuwing (we hebben het concept dieper onderzocht in dit artikel). Nu gaat Chrome nog een stap verder en blokkeert het downloaden van gemengde inhoud. Als de tech Times meldt:

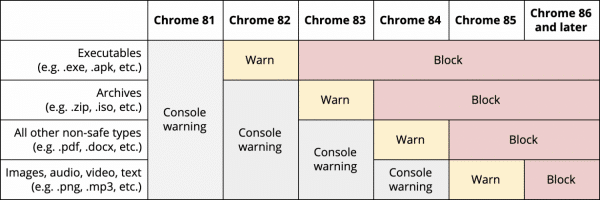

Vanaf Chrome 82, dat in april uitkomt, zal Chrome gebruikers waarschuwen als ze op het punt staan uitvoerbare bestanden met gemengde inhoud te downloaden van een stabiele website ... Wanneer versie 83 wordt uitgebracht, kunnen de uitvoerbare downloads worden geblokkeerd, en de waarschuwing kan worden geïmplementeerd om bestanden te archiveren. Pdf's en .doc-bestanden krijgen de waarschuwing in Chrome 84, terwijl audio-, afbeeldingen-, tekst- en videobestanden deze laten zien met behulp van de 85e versie. Ten slotte kunnen alle downloads met gemengde inhoud - een niet-stabiel bestand dat van een stabiele site komt - worden geblokkeerd vanaf de release van Chrome 86.

Hier is een handige grafiek van Google die hun tijdlijn voor waarschuwingen / blokkering toont voor verschillende soorten gemengde inhoud: