As Bruce Schneier en anderen hebben zich gemeld, je vrienden bij de National Security Agency Directoraat Information Assurance (IAD) heeft onlangs een FAQ gepubliceerd over hun nieuwe Commercial National Security Algorithm Suite, bedoeld om nationale veiligheidssystemen toekomstbestendig te maken tegen de dreigende dreiging van quantum computing. Een van hun aanbevelingen is het gebruik van SHA-384 om certificaten te ondertekenen (een stap hoger dan SHA-2, de huidige industriestandaard).

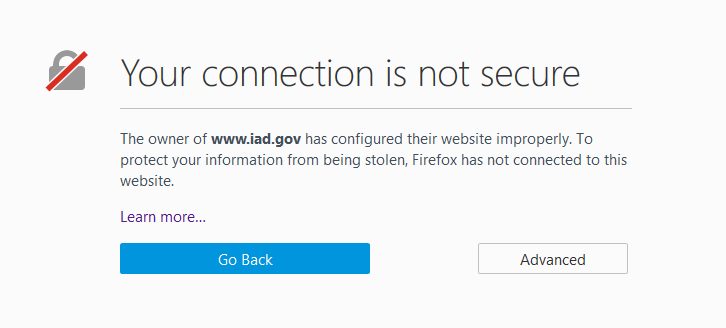

Een klein probleem met de link van de IAD naar hun FAQ - het genereert dit bericht wanneer erop wordt geklikt:

Een snelle check op SSLShopper laat zien dat het certificaat voor iad.gov gebruikt een verouderde (en gevaarlijke) SHA-1-handtekening, en heeft blijkbaar een verbroken vertrouwensketen - problemen die ernstig genoeg zijn om rode vlag bij alle moderne browsers.

Verder bewijs, zo denken we, dat het moeilijk is om de beveiliging perfect te krijgen, zelfs als u een tak van de NSA bent.

De (onzekere-van-dit-schrijven) link naar de IAD FAQ is hier - gebruik op eigen risico.