Telkens wanneer we een website bezoeken, een online aankoop doen of onze e-mail controleren, worden er gegevens heen en weer verzonden tussen onze apparaten en externe servers. Deze uitwisseling van informatie via internet roept een belangrijke vraag op: hoe weten we dat onze gegevens veilig zijn voor nieuwsgierige blikken? Het antwoord ligt in encryptieprotocollen zoals SSL/TLS.

SSL (Secure Sockets Layer) en zijn opvolger, TLS (Transportlaagbeveiliging), zijn beveiligingsprotocollen die een gecodeerde link tot stand brengen tussen een client (zoals uw webbrowser) en een server (de website waarmee u verbinding maakt). Dit maakt een veilige overdracht van gegevens mogelijk.

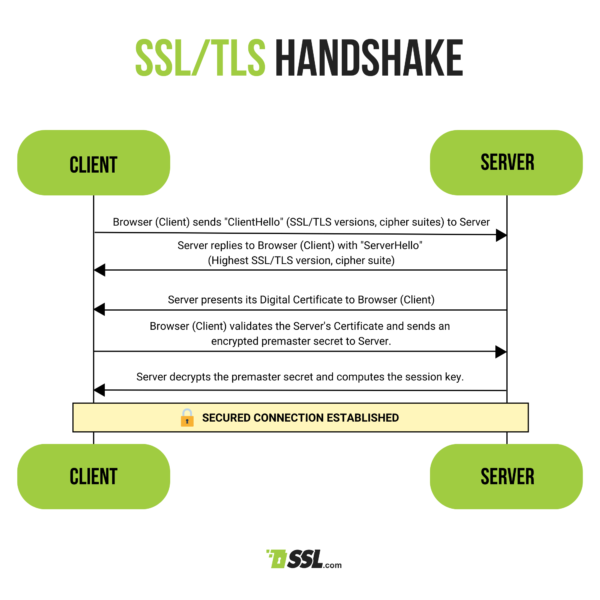

Laten we eens goed kijken naar de SSL/TLS handshake en de stappen die veilige internetverbindingen mogelijk maken.

Een overzicht van de SSL/TLS Handdruk

De SSL /TLS handshake is een reeks stappen waarmee twee partijen (meestal een client en een server) elkaar kunnen authenticeren, overeenstemming kunnen bereiken over encryptiestandaarden en een veilig kanaal kunnen opzetten voor de overdracht van gegevens.

Het is als een complexe digitale dans met geavanceerde heen-en-weer-communicatie in milliseconden. Laten we, om deze handdruk te begrijpen, deze stap voor stap opsplitsen:

-

Introductie (klantHallo): Uw browser verzendt een “KlantHallo” bericht naar de server wanneer u een beveiligde website aanvraagt. Dit bericht bevat essentiële informatie, waaronder de SSL/TLS versies die het ondersteunt en de coderingssuites die het kan gebruiken.

-

Reactie van de server (ServerHello): De server antwoordt met een “ServerHallo” bericht, inclusief de hoogste SSL/TLS versie en coderingssuite die beide partijen ondersteunen.

-

Referenties van de server: De server presenteert zijn digitale certificaat, geverifieerd door een certificeringsinstantie (CA), zoals www.SSL.com, zoals een identiteitskaart die de authenticiteit ervan waarborgt.

-

Klantverificatie en sleutelgeneratie: Uw browser valideert het certificaat van de server. Eenmaal geverifieerd, gebruikt het de openbare sleutel van de server om een 'premaster geheim,' een unieke sessiesleutel, en stuurt deze terug naar de server.

-

Een beveiligde verbinding tot stand brengen: De server decodeert het premastergeheim met zijn privésleutel. De server en de client berekenen vervolgens de sessiesleutel, die zal worden gebruikt voor symmetrische encryptie van alle communicatie.

Belangrijkste componenten van de SSL/TLS Handdruk

Nu we de basis SSL/TLS handshake-stappen, laten we dieper ingaan op de kernconcepten en technologie die deze handshake mogelijk maken:

Asymmetrische versleuteling

Dit verwijst naar het gebruik van een paar sleutels – een publieke en een private – voor encryptie. Gegevens die met de publieke sleutel zijn gecodeerd, kunnen alleen met de privésleutel worden gedecodeerd. Hierdoor is een veilige overdracht van gegevens mogelijk.

Symmetrische encryptie

Hierbij wordt één gedeelde sleutel gebruikt voor het coderen en decoderen van gegevens. Symmetrische encryptie is sneller dan asymmetrische encryptie. De SSL/TLS handshake maakt gebruik van asymmetrische codering om de symmetrische sessiesleutel veilig tussen partijen te delen.

Digitale certificaten

Deze elektronische documenten binden een publieke sleutel aan een entiteit zoals een website of organisatie. Ze maken veilige authenticatie op internet mogelijk. Digitale certificaten worden uitgegeven door Certificaatautoriteiten (CA's), zoals www.SSL.com.

Cijfer Suites

Een coderingssuite is een reeks algoritmen die de cryptografische parameters definiëren voor een SSL/TLS sessie. Dit omvat methoden voor sleuteluitwisseling, coderingscijfers en hash-functies.

Sessiesleutels

De client en server genereren tijdelijke symmetrische sleutels die uniek zijn voor elke sessie, sessiesleutels genoemd. Alle gegevens die tijdens de sessie worden verzonden, worden gecodeerd met deze sleutels.

Wederzijds TLS

Wederzijds TLS (mTLS) is een modus waarin zowel de client als de server elkaar verifiëren met behulp van digitale certificaten. Dit biedt verbeterde veiligheid vergeleken met standaard eenrichtingsverkeer TLS authenticatie. De klant moet over een eigen certificaat en sleutelpaar in m beschikkenTLS.

Alles samenvoegen

De SSL /TLS handshake brengt deze technologieën samen om een veilig gecodeerde sessie te creëren:

-

Digitale certificaten verifieer de identiteit van de server.

-

Asymmetrische codering maakt een veilige uitwisseling van de symmetrische sessiesleutel mogelijk.

-

Cipher-suites bieden versleutelingsalgoritmen.

-

Sessiesleutels coderen de gegevensstroom tussen partijen.

Waarom de SSL/TLS Handdruk is belangrijk

Een naadloze SSL/TLS handshake maakt de gecodeerde gegevensoverdracht mogelijk die onze digitale wereld beveiligt. Het maakt veilige online handel, communicatie en connectiviteit mogelijk door:

-

Verifiëren dat u verbonden bent met de authentieke site en niet met een imitator

-

Het coderen van alle gegevens die tijdens de sessie worden uitgewisseld.

-

Ervoor zorgen dat geen enkele derde partij de informatie kan lezen of wijzigen terwijl deze over het internet reist

Zonder de SSL/TLS handdruk, zou onze gevoelige informatie online openbaar worden gemaakt.

Conclusie

Ondanks de complexiteit is de SSL/TLS handshake is bedoeld om onze online interacties veilig te houden. Elke keer dat we een online aankoop doen, inloggen op onze e-mail of privégesprekken voeren, is het daar.

De SSL /TLS handshake past zich ook aan de beveiligingsbehoeften van elke sessie aan door de beveiligingsparameters aan te passen aan de situatie. Maar het is van cruciaal belang om voorzichtig te zijn en op de hoogte te blijven van de nieuwste SSL/TLS versies en selecteer robuuste coderingssuites.