Introduksjon

Forrige uke publiserte sikkerhetsforskere fra University of Hamburg a papir som beskriver en ny metode som nettsteder kan bruke til å spore brukernes historie. Deres teknikk utnytter sesjonsgjenopptaksfunksjonen implementert i TLS protokoll.

TLS sesjoner

TLS er en kryptografisk protokoll som nettlesere bruker for å sikre kommunikasjonen med HTTPS-webservere ved å opprette en kryptert forbindelse mellom en nettleser og en server. I TLS sjargong, serveren oppretter en Session for hver slik TLS tilkobling.

Å opprette en økt krever at ekstra data - for eksempel digitale sertifikater og krypteringsnøkler - utveksles før noen faktiske nettdata. Prosessen med å etablere en TLS økt kalles håndtrykk forhandling

Utfører et håndtrykk for alle TLS tilkobling krever mer båndbredde enn ukryptert HTTP, og dette er en av de største problemene som er adressert i den nylig publiserte TLS 1.3-protokoll.

Hvis du vil lese mer om ytelsen som er pålagt av TLS og hva TLS 1.3 gjør for å redusere det, se denne artikkelen.

TLS økt gjenopptakelse

For å lindre overhead forbundet med håndtrykk, TLS tillater økt gjenopptakelse, som gjør det mulig for en nettleser å hoppe over håndtrykkprosessen med en server den nylig har opprettet en økt med.

En økt varer i en forhåndsbestemt periode, fra noen minutter opp til flere timer. Hvis nettleseren besøker en server i sesjonsvinduet, pågår TLS økten kan gjenopptas via en enkelt gjenopptakelsesforespørsel, i stedet for en full forhandling av håndtrykk (TLS 1.3 lar faktisk en nettleser sende applikasjonsdata sammen med økten om gjenopptakelse, og gir effektivt den samme raske ytelsen som ukryptert HTTP.)

Sporing av brukere med TLS økt gjenopptakelse

Dessverre er sikkerhet og nytte i de fleste tilfeller omvendt proporsjonale, og Hamburg-forskerne har vist at økt på nytt øker ytelsen på bekostning av brukernes privatliv.

Det har blitt brukt mange teknikker for å spore internettbrukere gjennom årene, for eksempel vedvarende informasjonskapsler eller nettleserens fingeravtrykk. De er alle designet for å la nettsteder identifisere en bruker på tvers av besøk, uavhengig av IP-adresse, beliggenhet eller personvernpreferanser.

I denne forbindelse, a TLS gjenopptakelse av økter, som er unikt knyttet til en bestemt nettleser, kan brukes til å spore brukere på samme måte som informasjonskapsler kan. I hovedsak, når en nettleser gjenopptar en økt, kan nettstedet korrelere forbindelsen med den som opprinnelig opprettet økten, selv om brukeren besøker fra et annet nettverk (dvs. en annen IP-adresse) eller med andre personverninnstillinger (f.eks. Brukeragent ).

Forlengelsesangrep

Ved hjelp av metoden beskrevet ovenfor kan hver enkelt bruker spores i (høyst) flere timer, basert på lengden på det forhandlede sesjonsvinduet.

Et nettsted kan imidlertid fornye en økt for en annen periode på hver økt, og tilbakestille øktvinduet og effektivt utvide øktens levetid på ubestemt tid. Papiret kaller denne teknikken a forlengelsesangrep.

Forskerne har vist at denne teknikken kan brukes til permanent spore 65% av brukerne i datasettet sitt, fordi disse brukerne har en tendens til å besøke sporingsnettsteder oftere enn økter utløper.

I tillegg har de vist at nettsteder kan bruke innebygd innhold for å spore brukerne sine på tvers av forskjellige nettsteder. For eksempel kan et annonsenettverk som har innebygd annonser på millioner av nettsteder spore enkeltbrukere på alle disse nettstedene. (Det skal bemerkes at noen nettlesere, som nevnt i papiret, blokkerer forespørsler om gjenopptak av økter fra tredjeparts nettsteder.)

Er jeg sårbar?

Protokollmessig, alt TLS versjoner (inkludert de siste TLS 1.3) gi en mekanisme for gjenopptakelse av økten, noe som betyr at brukere kan spores ved hjelp av denne teknikken, uansett TLS versjon.

I tillegg, av 48 nettlesere som ble testet i papiret, ble det kun funnet 3 som har deaktivert TLS økt gjenopptakelse. Disse nettleserne er:

- JonDoBrowser

- Tor Browser

- Orbot (for mobil)

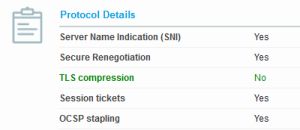

For å teste om nettleseren din (eller annen klientprogramvare) er sårbar for denne sporingsteknikken, kan du bruke dette verktøyet for å generere en rapport om kundens TLS Støtte.

Sjekk "Protokolldetaljer" -delen - hvis "Sessionsbilletter" er satt til "Ja", så er gjenopptakelse aktivert i nettleseren din, og du kan spores.

Er det en løsning?

TLS sesjonsgjenopptaksbilletter lagres i nettleseren TLS cache, som blir ødelagt hver gang nettleserprosessen lukkes.

Hvis du lukker nettleseren regelmessig og ekstrem personvern ikke er en absolutt nødvendighet, bør du være trygg på denne metoden.

Dessverre holder de fleste moderne mobile operativsystemer applikasjoner "alltid på", noe som betyr at det ikke er uvanlig at en nettleserinstans forblir aktiv i flere dager av gangen. Selv om dette er noe usannsynlig, er det tilfeller der det er mulig for en bruker å bli sporet i den virkelige verden.

Av denne grunn oppfordrer forskjellige personvernorienterte brukergrupper nettlesere til å deaktivere denne funksjonen (eller i det minste legge til et alternativ for å deaktivere den). I skrivende stund har ingen større nettlesere imidlertid diskutert saken offentlig.

I mellomtiden, hvis du trenger mer privatliv, kan du besøke et nettsted i "inkognito" eller "personvern" -modus. En nettleser som bruker personvernmodus vil opprette en ny TLS cache som ikke vil ha tilgang til normale sesjonsgjenopptaksbilletter.

Ellers kan du midlertidig bytte til en av de tre nettleserne som ikke støtter gjenopptak av sesjonen. Alternativt kan du deaktivere denne funksjonen manuelt i Firefox ved hjelp av følgende metode.

Deaktiver øktidentifikatorer i Mozilla Firefox

Mozilla Firefox var lappet i 2014 for å støtte et udokumentert alternativ i nettleserkonfigurasjonen for å deaktivere gjenoppta sesjonen.

For å slå av gjenopptakelse av sesjonen, må du gå about:config i en Firefox (klikk på “Jeg aksepterer risikoen” for å fortsette). Firefox vil da vise en liste over preferanser for nettleseren din.

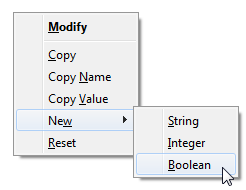

Høyreklikk på en hvilken som helst innstilling, og velg "Ny" og "Boolsk", som vist i det følgende bildet.

Det vises en popup-melding der du ber om navnet på preferansen. Type:

security.ssl.disable_session_identifiers

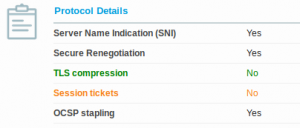

Og velg “sann” for verdien. Hvis du gjorde alt riktig, burde du se noe som ligner på bildet nedenfor.

Hvis du nå besøker SSL-nettleserverktøy med Firefox, bør den rapportere at "Øktbilletter" er deaktivert, noe som betyr at du er trygg fra TLS øktsporing.

Mozilla vil begynne å blokkere alle tredjeparts trackere

Endelig har Mozilla nylig annonsert] at de endrer innholdspolitikken. De introduserte en ny funksjon som heter Innholdsblokkering i (for øyeblikket siste) versjon 63, som lar brukerne blokkere alt tredjepartsinnhold som Firefox oppdager på nettsteder.

I tillegg vil Firefox i versjon 65 begynne å blokkere alle tredjepartsinnhold som standard; På den måten vil brukere måtte gi eksplisitt tillatelse før eksternt innhold blir gitt.

I tillegg til de enorme forbedringene av brukernes personvern, vil denne nye innholdsblokkeringspolitikken også utilsiktet redusere sikkerhetspåvirkningen av TLS økt-gjenopptaksteknikk. Selv om dette på ingen måte er en fullstendig løsning, vil nettsteder bare kunne spore Firefox-brukere når de faktisk besøker dem, siden sporing på tvers av nettsteder er avhengig av tredjepartsinnhold.

konklusjonen

Heldigvis spore brukere med TLS har vist seg plausibelt, men ikke praktisk for de fleste internettbrukere. Uansett er det tilfeller der absolutt personvern er nødvendig, og mens det eksisterer midlertidige løsninger (som Firefox-løsningen vi beskrev ovenfor), kan vi snart forvente passende avbøting fra de store nettleserleverandørene.

Som alltid, takk for at du valgte SSL.com - der vi tror a sikrere Internett er et bedre Internett.