Hver gang vi besøker et nettsted, foretar et kjøp på nettet eller sjekker e-posten vår, overføres data frem og tilbake mellom enhetene våre og eksterne servere. Denne utvekslingen av informasjon over internett reiser et viktig spørsmål – hvordan vet vi at dataene våre er sikret mot nysgjerrige øyne? Svaret ligger i krypteringsprotokoller som SSL/TLS.

SSL (Secure Sockets Layer) og dens etterfølger, TLS (Transportlagsikkerhet), er sikkerhetsprotokoller som etablerer en kryptert kobling mellom en klient (som nettleseren din) og en server (nettstedet du kobler til). Dette gir mulighet for sikker overføring av data.

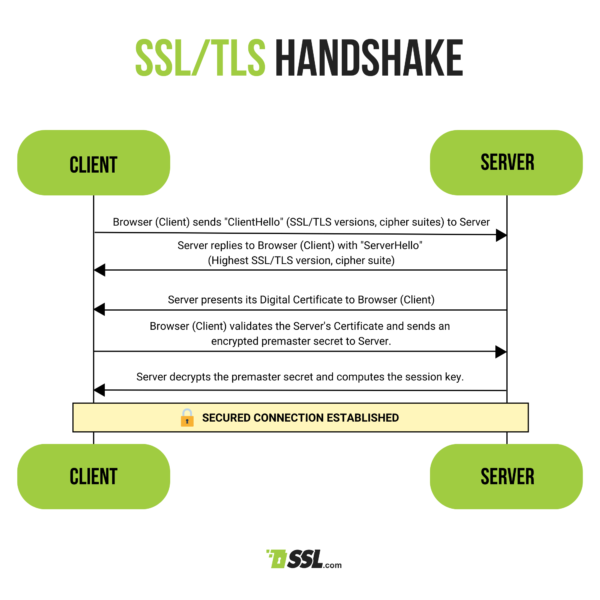

La oss se nærmere på SSL/TLS håndtrykk og trinnene som tillater trygge internettforbindelser.

En oversikt over SSL/TLS Håndtrykk

SSL /TLS håndtrykk er en serie trinn som lar to parter – typisk en klient og en server – autentisere hverandre, bli enige om krypteringsstandarder og etablere en sikker kanal for overføring av data.

Det er som en kompleks digital dans med sofistikert frem og tilbake kommunikasjon på millisekunder. For å forstå dette håndtrykket, la oss dele det ned trinn for trinn:

-

Introduksjon (ClientHello): Nettleseren din sender en "KlientHei" melding til serveren når du ber om et sikkert nettsted. Denne meldingen inneholder viktig informasjon, inkludert SSL/TLS versjonene den støtter og chifferpakkene den kan bruke.

-

Serverens svar (ServerHello): Serveren svarer med en "ServerHello" melding, inkludert høyeste SSL/TLS versjon og chifferpakke støtter begge parter.

-

Serverens legitimasjon: Serveren presenterer sitt digitale sertifikat, verifisert av en sertifiseringsinstans (CA) som f.eks www.SSL.com, som et ID-kort som gir dets autentisitet.

-

Klientens verifisering og nøkkelgenerering: Nettleseren din validerer serverens sertifikat. Når den er bekreftet, bruker den serverens offentlige nøkkel til å kryptere en 'premaster hemmelighet,' en unik øktnøkkel, og sender den tilbake til serveren.

-

Etablere en sikker tilkobling: Serveren dekrypterer premasterhemmeligheten med sin private nøkkel. Serveren og klienten beregner deretter øktnøkkelen, som vil bli brukt til symmetrisk kryptering av all kommunikasjon.

Nøkkelkomponenter i SSL/TLS Håndtrykk

Nå som vi har skissert den grunnleggende SSL/TLS håndtrykktrinn, la oss grave i kjernekonseptene og teknologien som gjør dette håndtrykket mulig:

Asymmetrisk kryptering

Dette refererer til å bruke et par nøkler – en offentlig og en privat – for kryptering. Data kryptert med den offentlige nøkkelen kan bare dekrypteres med den private nøkkelen. Dette muliggjør sikker overføring av data.

Symmetrisk kryptering

Dette bruker en enkelt delt nøkkel for å kryptere og dekryptere data. Symmetrisk kryptering er raskere enn asymmetrisk kryptering. SSL/TLS handshake bruker asymmetrisk kryptering for å dele den symmetriske sesjonsnøkkelen sikkert mellom partene.

Digitale sertifikater

Disse elektroniske dokumentene binder en offentlig nøkkel til en enhet som et nettsted eller en organisasjon. De muliggjør sikker autentisering på internett. Digitale sertifikater utstedes av Certificate Authorities (CAer) som f.eks www.SSL.com.

Cipher-suiter

En chifferpakke er et sett med algoritmer som definerer de kryptografiske parameterne for en SSL/TLS økt. Dette inkluderer nøkkelutvekslingsmetoder, krypteringschiffer og hashfunksjoner.

Sesjonsnøkler

Klienten og serveren genererer midlertidige symmetriske nøkler som er unike for hver økt, kalt sesjonsnøkler. Alle data som overføres under økten er kryptert med disse nøklene.

Gjensidig TLS

Gjensidig TLS (mTLS) er en modus der både klienten og serveren autentiserer hverandre ved hjelp av digitale sertifikater. Dette gir økt sikkerhet sammenlignet med standard enveis TLS autentisering. Oppdragsgiver skal ha eget sertifikat og nøkkelpar i mTLS.

Sette alt sammen

SSL /TLS håndtrykk samler disse teknologiene for å lage en sikkert kryptert økt:

-

Digitale sertifikater autentisere serverens identitet.

-

Asymmetrisk kryptering tillater sikker utveksling av den symmetriske sesjonsnøkkelen.

-

Cipher-suiter tilbyr krypteringsalgoritmer.

-

Sesjonsnøkler krypterer dataflyten mellom partene.

Hvorfor SSL/TLS Håndtrykk er viktig

En sømløs SSL/TLS håndtrykk muliggjør kryptert dataoverføring som sikrer vår digitale verden. Den tillater sikker netthandel, kommunikasjon og tilkobling ved å:

-

Bekrefter at du er koblet til det autentiske nettstedet og ikke en etterligner

-

Krypterer alle data som utveksles under økten.

-

Sikre at ingen tredjepart kan lese eller endre informasjonen når den går over internett

Uten SSL/TLS håndtrykk, vil vår sensitive informasjon bli eksponert på nettet.

Final Thoughts

Til tross for kompleksiteten er SSL/TLS handshake tar sikte på å holde våre online interaksjoner trygge. Hver gang vi foretar et nettkjøp, logger på e-posten vår eller deltar i private samtaler, er den der.

SSL /TLS håndtrykk tilpasser seg også sikkerhetsbehovene til hver økt ved å endre sikkerhetsparameterne for å passe situasjonen. Men det er viktig å være forsiktig, holde deg oppdatert med siste SSL/TLS versjoner, og velg robuste chiffersuiter.