X.509 er et standardformat for offentlige nøkkelbevis, digitale dokumenter som sikkert knytter kryptografiske nøkkelpar til identiteter som nettsteder, enkeltpersoner eller organisasjoner.

Først introdusert i 1988 ved siden av X.500-standardene for elektroniske katalogtjenester, er X.509 tilpasset internettbruk av IETFs Public-Key Infrastructure (X.509) (PKIX) arbeidsgruppe. RFC 5280 profilerer X.509 v3-sertifikatet, X.509 v2 sertifikat tilbakekallingsliste (CRL), og beskriver en algoritme for godkjenning av X.509 sertifikatsti.

Vanlige applikasjoner av X.509-sertifikater inkluderer:

- SSL /TLS og HTTPS for autentisert og kryptert nettlesing

- Signert og kryptert e-post via S/MIME protokollen

- Kodesignering

- Dokumentsignering

- Klientgodkjenning

- Regjeringsutstedt elektronisk ID

Nøkkelpar og signaturer

Uansett de tiltenkte bruksområdene, inkluderer hvert X.509-sertifikat a offentlig nøkkel, digital signatur, og informasjon om både identiteten assosiert med sertifikatet og dets utstedelse sertifikatmyndighet (CA):

- De offentlig nøkkel er en del av en nøkkelpar som også inkluderer en privat nøkkel. Den private nøkkelen holdes sikker, og den offentlige nøkkelen er inkludert i sertifikatet. Dette offentlige / private nøkkelpar:

- Lar eieren av den private nøkkelen å signere dokumenter digitalt; disse signaturene kan bekreftes av alle som har den tilsvarende offentlige nøkkelen.

- Lar tredjeparter sende meldinger kryptert med den offentlige nøkkelen som bare eieren av den private nøkkelen kan dekryptere.

- A digital signatur er en kodet hash (sammensetning med fast lengde) av et dokument som er kryptert med en privat nøkkel. Når et X.509-sertifikat er signert av en offentlig pålitelig CA, for eksempel SSL.com, kan sertifikatet brukes av en tredjepart for å verifisere identiteten til enheten som presenterer det.OBS: Ikke alle applikasjoner av X.509-sertifikater krever offentlig tillit. For eksempel kan et selskap utstede sine egne privat pålitelige sertifikater for internt bruk. For mer informasjon, vennligst les vår artikkel på Privat kontra offentlig PKI.

- Hvert X.509-sertifikat inneholder felt som spesifiserer emne, utsteder CA, og annen nødvendig informasjon som sertifikatet versjon og gyldighetsperiode. I tillegg inneholder v3-sertifikater et sett med utvidelser som definerer egenskaper som akseptable nøkkelbruk og tilleggsidentiteter å binde et nøkkelpar til.

Sertifikatfelt og utvidelser

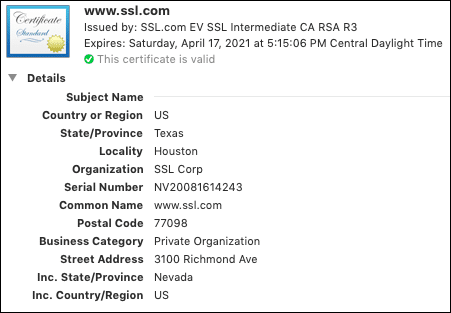

For å se gjennom innholdet i et typisk X.509-sertifikat i naturen, vil vi undersøke www.ssl.coms SSL /TLS sertifikat, som vist i Google Chrome. (Du kan sjekke alt dette i din egen nettleser for alle HTTPS-nettsteder ved å klikke på låsen på venstre side av adressefeltet.)

- Den første gruppen med detaljer inneholder informasjon om Emne, inkludert navn og adresse på selskapet og Vanlig navn (eller fullt kvalifisert domenenavn) på nettstedet som sertifikatet er ment å beskytte. (OBS: de Serienummer vist i dette emnefeltet er et Nevada-bedriftsidentifikasjonsnummer, ikke serienummeret til selve sertifikatet.)

- Rullende ned møter vi informasjon om utsteder. Ikke tilfeldig, i dette tilfellet Organisasjon er “SSL Corp” for både emne og utsteder, men utstederens Vanlig navn er navnet på det utstedende CA-sertifikatet i stedet for en URL.

- Under utstederen ser vi sertifikatet Serienummer (et positivt heltall som identifiserer sertifikatet), X.509 versjon (3), Signaturalgoritmeog datoer som angir sertifikatets Gyldighetsperiode.

- Neste, kommer vi til offentlig Key, Signatur, og tilhørende informasjon.

- I tillegg til feltene over inkluderer X.509 v3-sertifikater en gruppe på utvidelser som gir ekstra fleksibilitet i sertifikatbruk. For eksempel SubjectAltName utvidelse gjør at sertifikatet kan bindes til flere identiteter. (Av denne grunn blir noen domenesertifikater noen ganger referert til som SAN-sertifikater). I eksemplet nedenfor kan vi se at sertifikatet faktisk dekker elleve forskjellige SSL.com-underdomener:

- De fingeravtrykk vist nedenfor er sertifikatinformasjonen i Chrome ikke en del av selve sertifikatet, men er uavhengig beregnede hashes som kan brukes til å identifisere et sertifikat unikt.

Sertifikatkjeder

Av både administrative og sikkerhetsmessige årsaker er X.509-sertifikater vanligvis kombinert i kjeder for validering. Som vist på skjermbildet fra Google Chrome nedenfor, er SSL /TLS sertifikat for www.ssl.com er signert av et av SSL.coms mellomsertifikater, SSL.com EV SSL Intermediate CA RSA R3. I mellomtiden er mellomsertifikatet signert av SSL.coms EV RSA-rot:

For offentlig pålitelige nettsteder vil webserveren gi sine egne end-entitet sertifikat, pluss eventuelle mellomprodukter som kreves for validering. Rot-CA-sertifikatet med den offentlige nøkkelen vil bli inkludert i sluttbrukerens operativsystem og / eller nettleserapplikasjon, noe som resulterer i en komplett kjede av tillit.

tilbakekall

X.509-sertifikater som må ugyldige før deres Ikke gyldig etter dato kan være opphevet. Som nevnt ovenfor, RFC 5280 profiler sertifikat tilbakekallingslister (CRL), tidsstemplede lister over tilbakekalte sertifikater som kan spørres av nettlesere og annen klientprogramvare.

På nettet har CRL-er vist seg ineffektive i praksis og blitt erstattet av andre løsninger for tilbakekallingskontroll, inkludert OCSP-protokollen (publisert i RFC 2560), OCSP Stapling (publisert i RFC 6066, seksjon 8, som "Certificate Status Request"), og et utvalg av leverandørspesifikke løsninger implementert i forskjellige nettlesere. For mer informasjon om den kjedelige historien om tilbakekallingskontroll og hvordan nåværende bowsere kontrollerer tilbakekallingsstatus for sertifikater, vennligst les våre artikler, Optimalisering av sidebelastning: OCSP-stiftingog Hvordan håndterer nettlesere tilbakekalt SSL /TLS Sertifikater?

Ofte Stilte Spørsmål

X.509 er et standardformat for offentlige nøkkelbevis, digitale dokumenter som sikkert knytter kryptografiske nøkkelpar til identiteter som nettsteder, enkeltpersoner eller organisasjoner. RFC 5280 profilerer X.509 v3-sertifikatet, X.509 v2 sertifikat tilbakekallingsliste (CRL), og beskriver en algoritme for godkjenning av X.509 sertifikatsti.

Vanlige applikasjoner av X.509-sertifikater inkluderer SSL /TLS og HTTPS for autentisert og kryptert surfing, signert og kryptert e-post via S/MIME protokollen, kodesignering, dokument signering, klientautentiseringog myndighetsutstedt elektronisk ID.