Maskinidentiteter er kritiske for cybersikkerhet

I dagens tilkoblede verden er roboter, intelligente maskiner og ulike automatiserte enheter flere enn mennesker som bruker Internett. Mens flere lag med sikkerhet er innebygd i nettverk, er en viktig komponent nivået av digital tillit som brukes for å validere identitet. Selv om det er en kjent prosess for mennesker, er det mer utfordrende å validere maskiner.Ifølge en nylig artikkel i SC Magazine, med antall enheter på nettet, er administrasjon av sikkerhetssertifikater et komplekst initiativ med mindre organisasjoner implementerer en enhetlig metodikk som sikrer at sikkerhetssertifikater forblir gyldige og oppdaterte.

Artikkelen er avledet fra en meningsmåling administrert av Ponemon Institute, som undersøkte mer enn 1200 sikkerhetseksperter spredt over flere bransjer.

Artikkelen indikerer at over 80 % av respondentene opplevde flere driftsforstyrrelser på grunn av utløpte sertifikater. Selv om nivået på sikkerhetsbeskyttelsen var bra, blir de aktuelle enhetene, når et sertifikat utløper, vanligvis tatt av nett, til utbedring kan finne sted. Reduksjonsprosessen for å gjenopprette kan ta over 3 timer når den er identifisert. Prosessen forstyrrer driften, noe som er kostbart.

Maskinidentiteter er avhengige av digitale sertifikater og krypteringsteknologi distribuert gjennom SSL/TLS Sertifikater med løpende vekt på PKI.

Sikkerhetsforskere spår at kompromitteringer av enhetssikkerhet vil øke. De fleste problemstillingene vil være knyttet til mangel på god sertifikathåndtering. Med > 100 milliarder IoT-enheter koblet til internett, må sikkerhetsorganisasjoner vurdere en sertifikatadministrasjonsplattform.

SSL.com har verktøy, partnere og prosesser for å redusere og redusere driftsstans på grunn av utidige utløp.

SSL.com Respons SSL.com er svært aktive i å sikre IoT-enheter med en rekke løsninger designet for ulike enheter og konfigurasjoner. SSL.com tilbyr:

- Tilpassede sertifikatløsninger

- Hosted PKI og merkevare underordnet/utstedende CA

- SSL Web Services (SWS) API

- Klientautentiseringssertifikater

- ACME: SSL.com støtter og anbefaler bruk av ACME-protokollen for sertifikatlivssyklusautomatisering.

For ytterligere informasjon, se følgende artikkel: Sikre tingenes internett (IoT) med SSL /TLS – SSL.com

Rapporter om skadelig programvare forkledd som produktivitetsapper dukker opp i Google Play-butikken

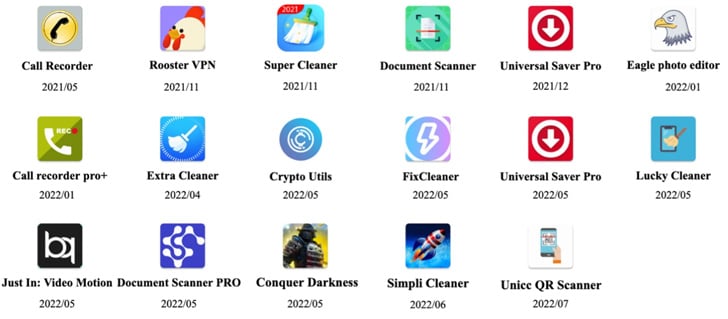

Trend Micro rapporterte nylig at ondsinnede dropper-apper dukker opp i Google Play-butikken forkledd som bedriftsproduktivitetsapper. Dessverre gled appene gjennom Googles sikkerhetskontroll og er droppere for personverninntrengende skadelig programvare, trojanere og keyloggere. Når den er lastet ned, bygger skadevaren seg inn på endepunktenheten og samler inn og overfører private brukerdata til hjemmebasen.Appene har angivelig blitt fjernet fra Play-butikken, men kan vedvare på personlige enheter. I følge en nettrapport i The Hacker News, Cyberkriminelle blir stadig flinkere til å unngå oppdagelse mens de infiserer så mange enheter som mulig. Appene er:

SSL.com Respons

SSL.com Respons

Mens Google har sin egen godkjenningsprosess for å sende inn apper til Play-butikken, tilbyr SSL.com muligheten til å sikre kode mot tukling gjennom Kodesignering med en bekreftet globalt pålitelig identitet. SSL.com kodesigneringssertifikater kan aktiveres for ekstern skysignering.

Ytterligere informasjon er tilgjengelig her: https://www.ssl.com/certificates/ev-code-signing/ .

Skoler er ikke immune mot ransomware-angrep

Infosecurity-Magazine.com rapporterte nylig et løsepenge-angrep rettet mot en øvre skole i Bedfordshire, England. Angrepet hadde liten innvirkning på driften, men kompromitteringen av studentdata var problematisk. Løsepenger er krevd og myndighetene beregner sitt neste trekk. Angrepet gjorde oppmerksom på utbredte teknologisårbarheter, som vil bli vurdert i løpet av de kommende månedene.Ifølge Palo Alto Networks Unit 42 Trusselrapport, økte ransomware-angrep med 144 % mellom 2020 og 2021. Trenden peker mot høyere tall i 2022 når året er over. Trusselaktører øker dekningen og kravene med nye ofre som identifiseres hver fjerde time.

Ytterligere informasjon finner du her: https://www.infosecurity-magazine.com/news/ransomware-group-500000-school/

SSL.com Respons De fleste ransomware-angrep stammer fra ondsinnede e-postvedlegg og uautoriserte nettlenker. SSL.com tilbud S/MIME og ClientAuth sertifikater for å beskytte mot slike handlinger.

Vår S/MIME (Secure/Multipurpose Internet Mail Extensions) sertifikater kan brukes av organisasjoner til å kryptere e-postkommunikasjon internt blant kolleger og eksternt med kunder og partnere. Bruken av dem forhindrer svekkende cyberangrep, inkludert e-posttukling, phishing, pharming, identitetssvindel for administrerende direktør, etterligning av bedrifter og lekkasjer av sensitive data.

Vår ClientAuth sertifikater beskytter sensitive data og digitale eiendeler fra ondsinnede aktører ved å sikre at bare verifiserte enkeltpersoner eller organisasjoner gis tilgang.

SSL.com, er en sertifiseringsinstans, som gir en viktig rolle innen internettsikkerhet. Våre produkter og løsninger ble utviklet under veiledning av Certificate Authority/Browser Forum og Cloud Signature Alliance for å møte de endrede behovene til våre kunder, partnere og internasjonale samfunn. I tillegg til å lage krypteringsløsninger SSL.com er en Digital Trust-organisasjon med fokus på å skape en tillitskjede for digital signering av dokumenter, kodesignering, nettsikkerhet og kryptert e-post.

Spør om SSL.com komplett produktpakke, kontakt sales@ssl.com eller ring gratis 877-775-7328:

SSL.com-påminnelser

OV- og IV-kodesigneringsnøkkelkravene endres med virkning fra 1. november 2022 OV- og IV-kodesigneringssertifikater vil bli utstedt på Yubico USB-tokens eller tilgjengelig via SSL.com eSigner skysigneringstjeneste. Ytterligere informasjon om denne endringen finner du på CA/Nettleserforums nettsted.Lær mer om den SSL.com eSigner-løsning: https://www.ssl.com/esigner/

Organisasjonsenhetsfelt for SSL/TLS Sertifikater avvikles 1. august 2022, SSL.com avviklet bruken av feltet Organisasjonsenhet. Dette er et svar på nye retningslinjer ratifisert av CA/Browser Forum. Lær mer om denne kunngjøringen: https://www.ssl.com/article/organizational-unit-ou-field-to-be-deprecated-by-ssl-com/