Bezpieczeństwo w Internecie często staje się delikatnym tańcem bezpieczeństwa, funkcjonalności i doświadczenia użytkownika. Doskonałym przykładem są ciągłe zmagania z łączeniem przeglądarek z informacjami dostarczanymi przez CA dotyczące unieważnionych certyfikatów. W tym często zadawanym pytaniu zdefiniowano podstawowe mechanizmy, które były używane w tym celu przez pewien czas, w tym Listy CRL, OCSP, Zszywanie OCSP i Niezbędne zszywanie, a ostatnio CRLite.

Pierwsza próba opublikowania przez urzędy certyfikacji stanu odwołania wydanych przez nich certyfikatów została zakończona listy odwołania certyfikatów (CRL). Lista CRL to po prostu lista wszystkich certyfikatów, które CA kiedykolwiek unieważnił przed ich zaplanowanym wygaśnięciem. Są one okresowo aktualizowane przez urzędy certyfikacji, a przeglądarki były zobowiązane do ich przeglądania przed każdym połączeniem HTTPS. Z biegiem czasu listy CRL rosły, podobnie jak zadanie przeglądania ich przez każdą przeglądarkę. Wraz ze wzrostem czasu wymaganego do pobrania i przeanalizowania dużej (i stale rosnącej) listy CRL rosły opóźnienia po stronie użytkownika. Aby złagodzić te problemy, przeglądarki i urzędy certyfikacji opracowały i wdrożyły protokół stanu certyfikatów online (OCSP).

Połączenia Protokół statusu certyfikatu online (OCSP) jest protokołem internetowym używanym przez przeglądarki internetowe do określenia statusu unieważnienia SSL /TLS certyfikaty dostarczane przez witryny HTTPS. Podczas gdy SSL /TLS certyfikaty są zawsze wydawane z datą wygaśnięcia, istnieją pewne okoliczności, w których certyfikat musi zostać unieważniony przed jego wygaśnięciem (na przykład, jeśli powiązany z nim klucz prywatny mógł zostać naruszony). Dlatego też aktualna ważność certyfikatu serwisu WWW musi być zawsze sprawdzana przez klientów niezależnie od daty jego wygaśnięcia.

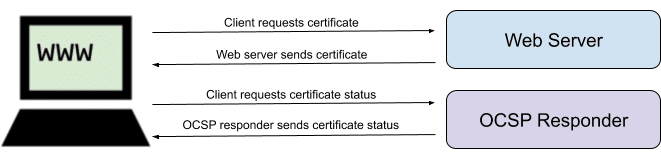

W najprostszej formie OCSP działa w następujący sposób:

1. Przeglądarka internetowa otrzymuje certyfikat z witryny HTTPS.

2. Przeglądarka internetowa wysyła żądanie do respondera OCSP, serwera obsługiwanego przez urząd certyfikacji (CA), który wystawił certyfikat.

3. Podpisana odpowiedź podmiotu odpowiadającego OCSP skierowana do przeglądarki wskazuje, czy certyfikat jest ważny, czy został unieważniony.

Niestety z OCSP pojawiło się kilka problemów. Wiele implementacji OCSP nie było wystarczająco niezawodnych, co zmusiło niecierpliwe przeglądarki i inne oprogramowanie klienckie do implementacji sprawdzania OCSP w trybie soft-fail. Oznacza to, że jeśli serwer OCSP nie zostanie osiągnięty na czas podczas odpowiadania, certyfikat zostanie uznany za ważny i będą kontynuować połączenie HTTPS.

Ataki typu man-in-the-middle wykorzystały to, blokując wszystkie zapytania lub połączenia OCSP, używając skradzionego certyfikatu w celu uzyskania dostępu do zaufanego połączenia HTTPS. Może to spowodować udostępnienie poufnych informacji złym podmiotom, co doprowadziło do rozwiązania problemu zszywania przez OCSP.

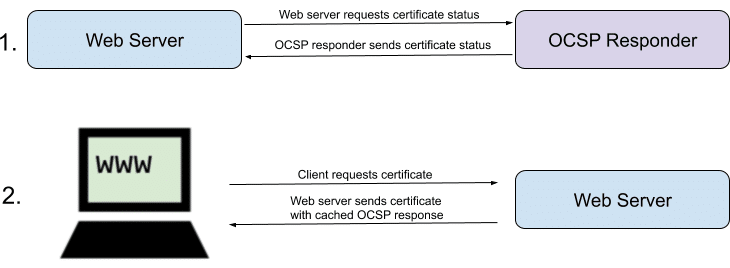

Chociaż protokół OCSP został początkowo wprowadzony w celu rozwiązania problemów z przepustowością i skalowaniem list odwołanych certyfikatów (CRL), protokół OCSP wprowadził kilka własnych problemów z wydajnością i bezpieczeństwem, które są obecnie rozwiązywane za pośrednictwem Zszywanie OCSP. W zszywaniu OCSP:

1. Serwer WWW żąda i uzyskuje podpisaną odpowiedź OCSP dla swojego certyfikatu od respondera OCSP, który może być buforowany do 7 dni.

2. Serwer dołącza buforowaną odpowiedź OCSP wraz z (lub „zszytym”) swoim certyfikatem w swoich odpowiedziach HTTPS wysyłanych do przeglądarek internetowych.

3. Aby zapobiec potencjalnemu atakowi, w którym witryna sieci Web udostępnia skradziony unieważniony certyfikat bez zszywanej odpowiedzi protokołu OCSP, certyfikaty mogą być wydawane z rozszerzeniem obowiązkowym, które nakazuje zszywanie certyfikatu przez protokół OCSP.

Zmotywowani złośliwymi ruchami atakujących MITM, urzędy certyfikacji i dostawcy przeglądarek wprowadzili rozszerzenie dla certyfikatów SSL znane jako Zszywki OCSP (zdefiniowany w RFC 7633, chociaż nie jest tam określane jako „OCSP Must-Staple”).

OCSP Must-Staple wymaga Zszywania OCSP dla certyfikatu. Jeśli przeglądarka wejdzie w kontakt z certyfikatem bez zszywania OCSP, zostanie on odrzucony. Must-Staple nie tylko zmniejsza zagrożenie atakami na starszą wersję, ale także redukuje niepotrzebny ruch do respondentów OCSP urzędu certyfikacji, poprawiając czas reakcji i ogólną wydajność OCSP.

CRLite to nowo zaproponowany standard, który wysyłałby informacje o WSZYSTKICH unieważnionych SSL /TLS certyfikaty bezpośrednio do przeglądarek. Potencjalnie mogłoby to wyeliminować wszystkie uciążliwe procesy i zawodne połączenia między przeglądarkami a urzędami certyfikacji poprzez zintegrowanie informacji o unieważnionych urzędach certyfikacji bezpośrednio w przeglądarkach.

Głównym problemem może być sama ilość przechowywanych informacji, jak duży i rosnący rozmiar list CRL był i jest jednym z głównych problemów związanych z procesami OCSP. CRLite używa filtrów bloom do kompresowania dużych ilości danych, ułatwiając zarządzanie nimi w przeglądarkach.

Jeśli certyfikat jest zbyt nowy, co oznacza, że nie zostały jeszcze uwzględnione w żadnych aktualizacjach, przeglądarka użyłaby wówczas protokołu OCSP (zszytego lub aktywnie odpytywanego).