Tożsamości maszyn mają kluczowe znaczenie dla cyberbezpieczeństwa

W dzisiejszym połączonym świecie roboty, inteligentne maszyny i różne zautomatyzowane urządzenia przewyższają liczebnie ludzi korzystających z Internetu. Chociaż w sieci wbudowanych jest wiele warstw zabezpieczeń, głównym elementem jest poziom zaufania cyfrowego stosowany do walidacji tożsamości. Chociaż jest to znany proces dla ludzi, walidacja maszyn stanowi większe wyzwanie.Według niedawnego artykułu w Magazyn SC, ze względu na liczbę urządzeń w sieci, zarządzanie certyfikatami bezpieczeństwa jest złożoną inicjatywą, chyba że organizacje wdrożą ujednoliconą metodologię zapewniającą, że certyfikaty bezpieczeństwa pozostaną ważne i aktualne.

Artykuł pochodzi z ankiety przeprowadzonej przez Instytut Ponemon, która przebadała ponad 1200 specjalistów ds. bezpieczeństwa rozproszonych w różnych branżach.

Z artykułu wynika, że ponad 80% respondentów doświadczyło wielokrotnych zakłóceń operacyjnych z powodu wygasłych certyfikatów. Chociaż poziom ochrony był dobry, po wygaśnięciu certyfikatu, dane urządzenia są zazwyczaj odłączane, dopóki nie będzie można naprawić. Proces łagodzenia skutków przywracania może potrwać ponad 3 godziny po jego zidentyfikowaniu. Proces zakłóca operacje, co jest kosztowne.

Tożsamości maszyn opierają się na certyfikatach cyfrowych i technologii szyfrowania wdrożonej za pośrednictwem protokołu SSL/TLS Certyfikaty z ciągłym naciskiem na PKI.

Badacze bezpieczeństwa przewidują, że zagrożenia bezpieczeństwa urządzeń będą wzrastać. Większość problemów będzie związana z brakiem dobrego zarządzania certyfikatami. Z ponad 100 miliardami urządzeń IoT podłączonych do Internetu, organizacje zajmujące się bezpieczeństwem muszą rozważyć platformę zarządzania certyfikatami.

SSL.com dysponuje narzędziami, partnerami i procesami, które pomagają łagodzić i redukować przestoje operacyjne spowodowane przedwczesnymi wygaśnięciami.

SSL.com Odpowiedź SSL.com jest bardzo aktywny w zabezpieczaniu urządzeń IoT za pomocą pakietu rozwiązań zaprojektowanych dla różnych urządzeń i konfiguracji. SSL.com zapewnia:

- Niestandardowe rozwiązania w zakresie certyfikatów

- Hosted PKI i markowy podwładny/wystawiający CA

- Interfejs API SSL Web Services (SWS)

- Certyfikaty uwierzytelniania klienta

- ACME: SSL.com popiera i zaleca używanie protokołu ACME do automatyzacji cyklu życia certyfikatu.

Aby uzyskać dodatkowe informacje, zapoznaj się z następującym artykułem: Zabezpieczanie Internetu rzeczy (IoT) za pomocą SSL /TLS – SSL.com

W sklepie Google Play pojawiają się raporty o złośliwym oprogramowaniu podszywającym się pod aplikacje zwiększające produktywność

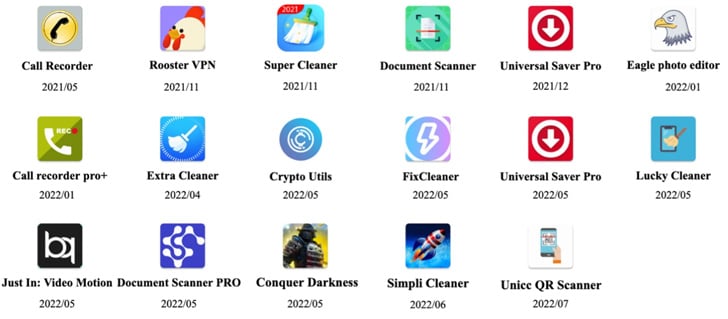

Firma Trend Micro poinformowała niedawno, że złośliwe aplikacje typu dropper pojawiają się w sklepie Google Play pod przykrywką aplikacji biznesowych. Niestety, aplikacje prześlizgnęły się przez kontrolę bezpieczeństwa Google i są dropperami złośliwego oprogramowania naruszającego prywatność, trojanów i keyloggerów. Po pobraniu złośliwe oprogramowanie osadza się na urządzeniu końcowym oraz zbiera i przesyła prywatne dane użytkownika do swojej bazy domowej.Aplikacje zostały rzekomo usunięte ze Sklepu Play, ale mogą pozostać na urządzeniach osobistych. Według raportu online w Wiadomości HackeraCyberprzestępcy są coraz bardziej biegli w unikaniu wykrycia i infekowaniu jak największej liczby urządzeń. Aplikacje to:

SSL.com Odpowiedź

SSL.com Odpowiedź

Chociaż Google ma własny proces zatwierdzania przesyłania aplikacji do Sklepu Play, SSL.com oferuje możliwość zabezpieczenia kodu przed manipulacją Podpisywanie kodu ze zweryfikowaną globalnie zaufaną tożsamością. SSL.com Certyfikaty podpisywania kodu można włączyć do zdalnego podpisywania w chmurze.

Dodatkowe informacje dostępne są tutaj: https://www.ssl.com/certificates/ev-code-signing/ .

Szkoły nie są odporne na ataki ransomware

Infosecurity-Magazine.com niedawno poinformował o ataku ransomware wymierzonym w szkołę wyższą w Bedfordshire w Anglii. Atak miał niewielki wpływ na operacje, jednak skompromitowanie danych uczniów było problematyczne. Żądano okupu, a władze obliczają swój następny ruch. Atak zwrócił uwagę na szeroko rozpowszechnione luki technologiczne, które zostaną przeanalizowane w nadchodzących miesiącach.Zgodnie z Palo Alto Networks Unit 42 Raport o zagrożeniach, ataki ransomware wzrosły o 144% w latach 2020-2021. Tendencja wskazuje na wyższe liczby w 2022 r. po zakończeniu roku. Podmioty zajmujące się zagrożeniami zwiększają zasięg i żądania, a nowe ofiary są identyfikowane co cztery godziny.

Dodatkowe informacje można znaleźć tutaj: https://www.infosecurity-magazine.com/news/ransomware-group-500000-school/

SSL.com Odpowiedź Większość ataków ransomware pochodzi ze złośliwych załączników do wiadomości e-mail i nieautoryzowanych łączy internetowych. SSL.com oferuje S/MIME i Uwierzytelnianie klienta certyfikaty chroniące przed takimi działaniami.

Autonomiczne S/MIME (Secure/Multipurpose Internet Mail Extensions) certyfikaty mogą być wykorzystywane przez organizacje do szyfrowania komunikacji e-mail wewnętrznie między współpracownikami oraz zewnętrznie z klientami i partnerami. Ich użycie zapobiega wyniszczającym cyberatakom, w tym manipulowaniu wiadomościami e-mail, phishingiem, pharmingiem, oszustwami dotyczącymi tożsamości dyrektorów generalnych, podszywaniem się pod firmę i wyciekami poufnych danych.

Autonomiczne Uwierzytelnianie klienta Certyfikaty chronią poufne dane i zasoby cyfrowe przed złośliwymi podmiotami, zapewniając dostęp tylko zweryfikowanym osobom lub organizacjom.

SSL.com to urząd certyfikacji, pełniący kluczową rolę w bezpieczeństwie Internetu. Nasze produkty i rozwiązania zostały opracowane pod kierunkiem organizacji Certificate Authority/Browser Forum i Cloud Signature Alliance, aby sprostać zmieniającym się potrzebom naszych klientów, partnerów i społeczności międzynarodowych. Oprócz tworzenia rozwiązań szyfrujących SSL.com to organizacja Digital Trust skupiająca się na tworzeniu łańcucha zaufania do cyfrowego podpisywania dokumentów, podpisywania kodu, bezpieczeństwa sieci i szyfrowanej poczty e-mail.

Zapytać o SSL.com kompletny pakiet produktów, kontakt sales@ssl.com lub zadzwoń pod bezpłatny numer 877-775-7328:

- SSL /TLS certyfikaty

- Certyfikaty do podpisywania kodu

- Bezpieczne certyfikaty e-mail

- e-podpisujący

- Internet przedmiotów

- Uwierzytelnianie klienta

Przypomnienia SSL.com

Zmieniają się wymagania dotyczące przechowywania kluczy podpisywania kodów OV i IV z dniem 1 listopada 2022 r. Certyfikaty podpisywania kodów OV i IV zostaną wydane w dniu Yubico Tokeny USB lub dostępne za pośrednictwem usługi podpisywania w chmurze SSL.com eSigner. Dodatkowe informacje na temat tej zmiany można znaleźć na Strona internetowa CA/Browser Forum.Dowiedz się więcej o: SSL.com Rozwiązanie eSigner: https://www.ssl.com/esigner/

Pole jednostki organizacyjnej dla SSL/TLS Certyfikaty są przestarzałe 1 sierpnia 2022 r., SSL.com zaprzestano używania pola Jednostka organizacyjna. Jest to odpowiedź na nowe wytyczne ratyfikowane przez CA/Browser Forum. Dowiedz się więcej o tym ogłoszeniu: https://www.ssl.com/article/organizational-unit-ou-field-to-be-deprecated-by-ssl-com/