A ameaça do Ransomware já existe há um bom tempo, mas atingiu um novo patamar com o recente ataque Darkside ao Colonial Pipeline.

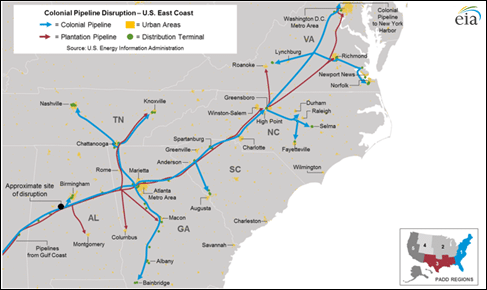

O ataque, que foi o maior ataque de ransomware conhecido à infraestrutura nos Estados Unidos, fechou o gasoduto e interrompeu metade do fornecimento de gás da costa leste, provocando um aumento nos preços do gás e uma onda de compras em pânico em maio.

Pode ter sido o ataque de ransomware mais visível neste ano, mas está longe de ser o único - especialistas que estudam o assunto estimam que tais ataques custam bilhões em todo o mundo. Com as seguradoras cada vez mais improváveis de ceder às demandas dos invasores e ao desencorajamento oficial de fazer pagamentos de ransomware, empresas, organizações e indivíduos precisam intensificar suas defesas contra o crime cibernético.

Então, o que is Ransomware? Este artigo explicará o que é, o que faz e como melhor prevenir o que se tornou uma ameaça persistente e crescente à segurança cibernética.

O que é o Ransomware?

Assim como as notas de resgate nos filmes, o ransomware é um ataque que mantém os dados como reféns para atender às demandas. Com o passar do tempo, esses ataques se concentraram menos na remoção do acesso aos dados e sim na ameaça de compartilhar informações confidenciais que, para muitas empresas, valem literalmente milhões. De acordo com um relatório da ZDNet, A IBM descobriu uma mudança em direção às empresas de manufatura, ao setor de serviços profissionais e ao governo. E o método de ataques mudou para uma combinação que inclui extorsão. Se os alvos não pagarem pelo acesso, eles também serão ameaçados com a liberação de informações confidenciais.

E, devido a uma combinação mortal que inclui mais confiança social na tecnologia e o aparecimento de criptomoedas, os ataques estão aumentando. Um relatório da Forbes Recentemente, relatou que, em 2021, um ataque de ransomware ocorrerá a cada 11 segundos, com o custo desses ataques estimado em US $ 20 bilhões. Brenda R. Sharton, reportando para o Harvard Business Review consegue superar o aumento impressionante de ataques de resgate nos últimos dois anos, escrevendo: “Vimos mais ataques de todo tipo, mas a manchete para 2020 foram ataques de resgate, que aumentaram 150% em relação ao ano anterior. O valor pago pelas vítimas desses ataques aumentou mais de 300% em 2020 ”.

O ransomware está crescendo - tanto que “kits” de ataque agora estão sendo vendidos para aqueles que desejam entrar no negócio do crime cibernético. O ransomware como serviço (RaaS) tornou-se cada vez mais popular. Como CrowdStrike explica, é oferecido como um serviço de assinatura, com taxas de licenciamento e participação nos lucros, como um negócio legítimo.

De volta ao ataque ao Oleoduto Colonial, que causou o fechamento de mais de 5,000 quilômetros de gasoduto, o CEO da empresa revelou que ocorreu devido a um descuido. Ele disse a um comitê do Senado que os hackers conseguiram acesso por meio de uma velha rede privada virtual que a empresa acreditava estar desativada. UMA Artigo CNN de 4 de junho de 2021 revela que uma única senha comprometida era tudo o que era necessário para obter acesso a essa rede.

Embora esteja longe de ser o único em termos de impacto na infraestrutura física - hospitais, governos e polícia foram vítimas de ataques - a violação de segurança no oleoduto aparentemente serviu como um grito chamada de despertar à Administração Biden. Mas enquanto esperamos que bloqueiem a segurança nacional, existem medidas que podem ser tomadas por empresas e indivíduos para se manterem seguros.

Como os atacantes de ransomware obtêm acesso? Como eles podem estar parados?

De modo geral, embora o ransomware seja a “última” ameaça à sua segurança, a prevenção de ataques permanece praticamente a mesma de qualquer malware. O software malicioso não consegue acessar seus arquivos sem acessar seu sistema, portanto, nunca baixe, abra ou instale arquivos de e-mail ou online sem saber sua fonte.

Existem algumas dicas gerais para prevenir ransomware, que você pode encontrar online. Nós condensamos o básico do Instituto de Engenharia de Software da Carnegie Mellon University guia de melhores práticas para prevenção e resposta a ransomware:

- Faça backup de seus dados, off-line e de preferência fora do local.

- Evite downloads suspeitos, e-mails não solicitados, etc.

- Mantenha o software corrigido, mantido e atualizado.

- Restrinja a execução do código.

- Restrinja o acesso administrativo.

- Desative os protocolos vulneráveis.

- Eduque seus funcionários.

Conhecer essas práticas recomendadas é crucial e torna-se ainda mais importante a cada ano. Não apenas a ameaça de ataques aumentou em número e gravidade, as seguradoras e reguladores também estão se tornando mais preocupados com a segurança. As empresas publicaram seus próprios guias de melhores práticas que desaconselham o pagamento de resgates - e muitas empresas estão aderindo a essas regras elas mesmas. Isso significa que essas seguradoras têm menos probabilidade de pagar os resgates exigidos de seus clientes. Como Leitura escura relatórios sobre esta tendência, “A era em que as empresas são capazes de transferir com segurança o risco cibernético para as seguradoras pode estar chegando ao fim.”

Além de as seguradoras aplicarem maior pressão sobre os clientes para aumentar sua segurança e evitar ataques de ransomware, o governo está assumindo uma postura cada vez mais dura com as possíveis vítimas também. Conforme relatado em The Hill, as autoridades federais têm brincado com a ideia de tornando os pagamentos de ransomware ilegais. Isso pode soar um pouco duro, mas o raciocínio por trás da legislação imaginada é que há uma falta de segurança e transparência contra uma ameaça de que alguns temem que possa paralisar a economia do país.

Se isso o incita a agir, ou se você está encarregado de mais do que apenas você, convém consultar alguns dos relatórios mais detalhados que estão disponíveis online. Como ponto de partida, a Cybersecurity & Infrastructure Security Agency publicou as melhores práticas de prevenção e uma lista de verificação de resposta no site deles. (A agência também tem orientação e recursos disponível online.) Além disso, o Instituto de Segurança e Tecnologia publicou um relatório no combate ao ransomware, uma compilação de recomendações de sua Força-Tarefa Ransomware.

Luta contra o ransomware com certificados digitais

Como parte de uma boa higiene de segurança, certificados digitais de autoridades de certificação (CAs) publicamente confiáveis, como SSL.com, podem ajudar a combater alguns vetores comuns de ransomware e outros tipos de malware.

Assinado e criptografado S/MIME E-mail

O e-mail é um dos métodos mais comuns de entrega de ransomware, e ataques de phishing também podem ser usados para adquirir credenciais e obter privilégios administrativos em computadores e redes. Usando o S/MIME protocolo assinar e criptografar e-mail pode ajudar. S/MIME pode funcionar como um sistema à prova de falhas para manter os e-mails da empresa protegidos, porque até mesmo funcionários treinados podem cometer erros:

- Bom: Instrua a equipe a não clicar em links ou abrir anexos em e-mails não solicitados.

- Melhor: Educar a equipe e use e-mail assinado e criptografado digitalmente para garantir a autenticidade do e-mail e evitar phishing, espionagem e adulteração de mensagens.

S/MIME está incluído em todos os SSL.com's Certificados de assinatura de e-mail, cliente e documento.

Certificados de cliente e mútuo TLS

As senhas podem ser roubadas por meio de phishing ou engenharia social, ou quebradas por métodos de força bruta. Fatores de identificação adicionais podem ajudar. Mútuo TLS com certificados de cliente pode ajudar a autenticar usuários, computadores em rede e Dispositivos IoT (nós blogamos sobre como isso funciona antes.) Lembra daquela senha comprometida que dava aos invasores acesso à VPN desativada do Pipeline Colonial? Usar certificados de cliente como um fator de autenticação adicional teria evitado isso.

A autenticação do cliente está incluída em todos os SSL.com's Certificados de assinatura de e-mail, cliente e documento. Mútuo TLS soluções para o Internet of Things (IoT) também estão disponíveis em SSL.com.

Assinatura de código

Certificados de assinatura de código garanta a seus clientes que o software é realmente seu e livre de malware, e também é frequentemente necessário para a conformidade com as políticas de plataforma do sistema operacional. (Por exemplo, um Certificado de assinatura de código EV é um requisito absoluto para a distribuição de drivers de modo kernel do Windows 10.)

Como cliente de software, você também deve insistir na instalação de software assinado. E nunca, nunca clique em erros e avisos de segurança para instalar software sem uma assinatura digital válida.

SSL.com oferece ambos Assinatura de código padrão (OV / IV) e Assinatura de código de validação estendida (EV) certificados.

Verificação de malware SSL.com

Malware Scan é um novo serviço oferecido pela SSL.com para desenvolvedores de software que utilizam certificados de assinatura de código para garantir que o código esteja livre de malware antes de ser assinado.

O Malware Scan adiciona uma camada extra de defesa aos certificados de assinatura de código. Caso seja detectado malware no código, a assinatura é imediatamente impedida de ser realizada e o usuário é informado para que ações preventivas sejam tomadas. Desenvolvedores, editores e distribuidores de software podem incorporar malware automatizado e assinatura de código nos ambientes de CI/CD.

Saiba mais sobre a verificação de malware SSL.com visitando este artigo: Como usar a verificação de malware pré-assinatura com SSL.com eSigner.

SSL /TLS

HTTP não criptografado é ridiculamente inseguro e não há razão para usá-lo na web em 2021. Isso vale o dobro para qualquer site que seus clientes ou funcionários usam para fazer compras ou acessar recursos da empresa, potencialmente expondo credenciais de login ou outros dados confidenciais aos invasores. No mínimo, todo site deve incluir um certificado de validação de domínio (DV). Extended Validated (EV) e Organization Validated (OV, também conhecido como alta garantia) SSL /TLS Os certificados permitem que os usuários saibam quem está executando o site que estão visitando e fazendo download de arquivos.

SSL.com oferece uma grande variedade de SSL /TLS certificados de servidor para sites HTTPS.

Conclusão

O ransomware é uma ameaça assustadora à segurança nacional e pessoal, mas isso não é desculpa para evitar o tópico. Ao armar-se com conhecimento e familiarizar-se com as práticas recomendadas de segurança, você está tomando medidas para garantir que os ataques fiquem longe de seus dispositivos e dados. Esperamos que este artigo tenha ajudado a tornar um tópico confuso e assustador um pouco mais fácil de entender.