Интернет-безопасность часто становится тонким танцем безопасности, функциональности и удобства пользователя. Ярким примером является продолжающаяся борьба за подключение браузеров с информацией, предоставляемой центрами сертификации в отношении отозванных сертификатов. Этот FAQ определяет основные механизмы, которые использовались для этой цели в течение долгого времени, включая СОС, ОССП, OCSP Stapling и Must-степлераи совсем недавно CRLite.

Первоначальная попытка СА опубликовать статус отзыва выданных сертификатов была списки отзыва сертификатов (CRL). CRL - это просто список всех сертификатов, которые ЦС когда-либо отозвал до истечения запланированного срока. Они периодически обновляются центрами сертификации, и браузеры должны были проверять их перед каждым HTTPS-соединением. Со временем CRL росли в размерах, как и задача каждого браузера, просматривающего их. По мере увеличения времени, необходимого для загрузки и анализа большого (и растущего) CRL, увеличивались задержки для пользователя. Для решения этих проблем браузеры и центры сертификации разработали и внедрили протокол статуса онлайн-сертификатов (OCSP).

Ассоциация Протокол статуса сертификата онлайн (OCSP) Интернет-протокол, используемый веб-браузерами для определения статуса отзыва SSL /TLS сертификаты, предоставляемые веб-сайтами HTTPS. Пока SSL /TLS сертификаты всегда выдаются с датой истечения срока действия, существуют определенные обстоятельства, при которых сертификат должен быть отозван до истечения срока его действия (например, если связанный с ним закрытый ключ мог быть скомпрометирован). Таким образом, текущая действительность сертификата веб-сайта всегда должна проверяться клиентами независимо от срока его действия.

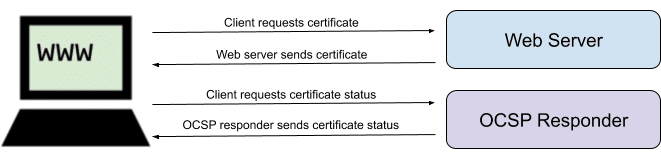

В своей простейшей форме OCSP работает следующим образом:

1. Веб-браузер получает сертификат с веб-сайта HTTPS.

2. Веб-браузер отправляет запрос респонденту OCSP, серверу, управляемому центром сертификации (CA), который выдал сертификат.

3. Подписанный ответ OCSP-ответчика обозревателю указывает, действителен ли сертификат или он был отозван.

К сожалению, у OCSP возник ряд проблем. Многие реализации OCSP не были достаточно надежными, что подтолкнуло нетерпеливые браузеры и другое клиентское программное обеспечение к реализации проверки OCSP в режиме мягкого сбоя. Это означает, что если сервер OCSP не может быть вовремя подключен во время ответа, сертификат будет считаться действительным, и они будут устанавливать соединение HTTPS.

Атаки «человек посередине» использовали это, блокируя все запросы или соединения OCSP, используя украденный сертификат для получения доступа к доверенному HTTPS-соединению. Это может привести к тому, что конфиденциальная информация будет передана плохим участникам, что привело к использованию OCSP Stapling в качестве решения.

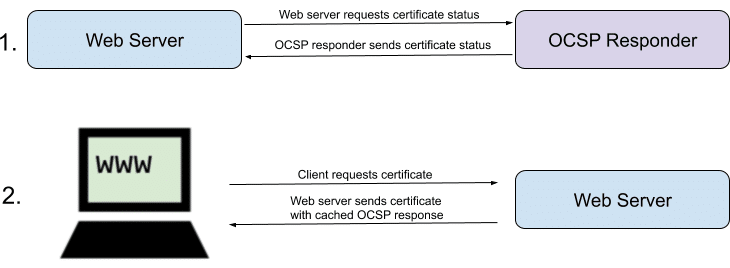

Первоначально введенный для решения проблем пропускной способности и масштабирования списков отзыва сертификатов (CRL), OCSP представил несколько собственных проблем производительности и безопасности, которые в настоящее время решаются с помощью Сшивание OCSP, В сшивании OCSP:

1. Веб-сервер запрашивает и получает подписанный ответ OCSP для своего сертификата от ответчика OCSP, который может кэшироваться до 7 дней.

2. Сервер включает кэшированный ответ OCSP вместе со своим сертификатом (или «прикрепленным к нему») в свои HTTPS-ответы веб-браузерам.

3. Чтобы предотвратить потенциальную атаку, при которой веб-сайт обслуживает украденный отозванный сертификат без сшитого ответа OCSP, сертификаты могут быть выпущены с обязательным расширением, обязывающим сшивание OCSP для сертификата.

Мотивированные злонамеренными действиями злоумышленников MITM, центры сертификации и поставщики браузеров представили расширение для сертификатов SSL, известное как OCSP необходимо сшивать (определено в RFC 7633, хотя и не упоминается там как «OCSP Must-Staple»).

OCSP Must-Staple требует сшивания OCSP для сертификата. Если браузер вступит в контакт с сертификатом без сшивания OCSP, он будет отклонен. Must-Staple не только смягчает угрозу атак с понижением рейтинга, но также уменьшает ненужный трафик для респондентов OCSP CA, улучшая скорость отклика и общую производительность OCSP.

CRLite - это недавно предложенный стандарт, который будет отправлять информацию обо ВСЕХ отозванных SSL /TLS сертификаты прямо в браузеры. Это может потенциально исключить все обременительные процессы и ненадежные соединения между браузерами и центрами сертификации за счет интеграции информации об аннулированных центрах сертификации непосредственно в браузеры.

Основной проблемой может быть огромное количество хранимой информации, видение того, насколько большой и растущий размер CRL был и является одной из основных проблем в процессах OCSP. CRLite использует фильтры Блума сжимать большие объемы данных, делая их более управляемыми для браузеров.

Если сертификат слишком новыйЭто означает, что браузер будет использовать OCSP (сшитый или активно запрашиваемый).