Denna handledning visar hur du konfigurerar Nginx för att använda din SSL /TLS certifikat från SSL.com och omdirigera inkommande HTTP-trafik till den säkra HTTPS-versionen av din webbplats. Dessa instruktioner förutsätter att du redan har gjort det genererade din CSR och beställde en SSL /TLS certifikat från SSL.com.

NGINX-användare kan nu automatisera beställning, konfiguration och förnyelse av SSL /TLS certifikat från SSL.com med ACME-protokollet. Vänligen läs ACME SSL /TLS Automation med Apache och Nginx för mer information.

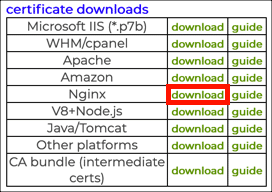

- När du laddar ner ditt certifikat från SSL.com väljer du nginx nedladdningslänk. Den här filen innehåller ditt servercertifikat och alla nödvändiga stödcertifikat i rätt ordning för användning med Nginx. Namnet på den nedladdade filen ska sluta med

.chained.crt. - Placera certifikatfilen och den privata nyckeln som du genererade med din CSR där du vill att de ska gå till din Nginx-server. (Vanliga platser på Debian-baserade Linux-distributioner som Ubuntu är

/etc/ssl/certs/för certifikat och/etc/ssl/private/för privata nycklar). Den privata nyckeln måste vara säkrad ordentligt - kontrollera din OS-dokumentation för korrekta äganderätt och behörighetsinställningar. - Öppna Nginx-konfigurationsfilen som innehåller HTTP-serverblocket för din webbplats (till exempel på Ubuntu kan det finnas detta på

/etc/nginx/sites-available/example.com). HTTP-serverblocket ska se ut så här:

server {lyssna 80; lyssna [::]: 80; servernamn www.exempel.com; # konfiguration fortsätter ...} - Lägg till ett block för HTTPS-versionen av webbplatsen under HTTP-blocket. Byta ut

/PATH/TO/CERTIFICATE.crtoch/PATH/TO/KEY.keymed de faktiska vägarna till ditt certifikat och nyckel.

server {lyssna 80; lyssna [::]: 80; servernamn www.exempel.com; # konfiguration fortsätter ...} server {lyssna 443 ssl; lyssna [::]: 443 ssl; servernamn www.exempel.com; ssl_certificate /PATH/TO/CERTIFICATE.crt ssl_certificate_key /PATH/TO/KEY.key # konfiguration fortsätter ...}Observera att om du behöver betjäna både en HTTP- och HTTPS-version av din webbplats kan du lägga alltlistendirektiv i samma block:

server {lyssna 80; lyssna [::]: 80; lyssna 443 ssl; lyssna [::]: 443 ssl; servernamn www.exempel.com; ssl_certificate /PATH/TO/CERTIFICATE.crt ssl_certificate_key /PATH/TO/KEY.key # konfiguration fortsätter ...}Det rekommenderas dock generellt att omdirigera all trafik till HTTPS, som visas nedan. - För att omdirigera all inkommande HTTP-trafik på port

80till HTTPS, lägg till en omdirigering till HTTP-blocket. Detta rekommenderas så att befintliga HTTP-länkar till din webbplats leder till den säkra HTTPS-versionen av webbplatsen. Observera att du också kan ta bort eventuell ytterligare konfiguration från HTTP-blocket.

server {lyssna 80; lyssna [::]: 80; servernamn www.exempel.com; returnera 301 https: // $ host $ request_uri; } server {lyssna 443 ssl; lyssna [::]: 443 ssl; servernamn www.exempel.com; ssl_certificate /PATH/TO/CERTIFICATE.crt ssl_certificate_key /PATH/TO/KEY.key # konfiguration fortsätter ...} - Starta om Nginx för att genomföra dina ändringar.

Tack för att du valde SSL.com! Om du har några frågor, vänligen kontakta oss via e-post på Support@SSL.com, ring upp 1-877-SSL-SECUREeller klicka bara på chattlänken längst ned till höger på den här sidan. Du kan också hitta svar på många vanliga supportfrågor i vår kunskapsbas.