การรักษาความปลอดภัยอินเทอร์เน็ตมักจะกลายเป็นการแสดงถึงความปลอดภัยการทำงานและประสบการณ์ของผู้ใช้ที่ละเอียดอ่อน ตัวอย่างที่สำคัญคือการต่อสู้อย่างต่อเนื่องในการเชื่อมต่อเบราว์เซอร์กับข้อมูลที่จัดทำโดย CA เกี่ยวกับใบรับรองที่ถูกเพิกถอน คำถามที่พบบ่อยนี้กำหนดกลไกหลักที่ถูกใช้เพื่อจุดประสงค์นี้ในช่วงเวลาหนึ่งซึ่งรวมถึง CRL, อคส, การเย็บ OCSP และ ต้อง Stapleและล่าสุด ซีอาร์ไลท์.

ความพยายามครั้งแรกสำหรับ CA ที่จะเผยแพร่สถานะการเพิกถอนใบรับรองที่ออกให้คือผ่าน รายการเพิกถอนใบรับรอง (CRL). CRL เป็นเพียงรายการใบรับรองทั้งหมดที่ CA เคยเพิกถอนก่อนที่จะหมดอายุตามกำหนด CA เหล่านี้ได้รับการอัปเดตเป็นระยะและเบราว์เซอร์จำเป็นต้องตรวจสอบก่อนการเชื่อมต่อ HTTPS แต่ละครั้ง เมื่อเวลาผ่านไป CRL มีขนาดใหญ่ขึ้นเช่นเดียวกับงานของเบราว์เซอร์แต่ละตัวที่ตรวจสอบพวกเขา เนื่องจากเวลาที่จำเป็นในการดาวน์โหลดและแยกวิเคราะห์ CRL ขนาดใหญ่ (และเพิ่มขึ้นเรื่อย ๆ ) ก็เพิ่มขึ้นผู้ใช้จึงล่าช้าเช่นกัน ในความพยายามที่จะบรรเทาปัญหาเหล่านี้เบราว์เซอร์และ CA ได้พัฒนาและใช้งาน Online Certificate Status Protocol (OCSP)

พื้นที่ โปรโตคอลสถานะใบรับรองออนไลน์ (OCSP) คืออินเทอร์เน็ตโปรโตคอลที่เว็บเบราว์เซอร์ใช้เพื่อกำหนดสถานะการเพิกถอน SSL /TLS ใบรับรองที่จัดทำโดยเว็บไซต์ HTTPS ในขณะที่ SSL /TLS ใบรับรองจะออกโดยมีวันหมดอายุเสมอมีบางสถานการณ์ที่ต้องเพิกถอนใบรับรองก่อนหมดอายุ (ตัวอย่างเช่นหากคีย์ส่วนตัวที่เกี่ยวข้องอาจถูกบุกรุก) ดังนั้นลูกค้าจะต้องตรวจสอบความถูกต้องปัจจุบันของใบรับรองของเว็บไซต์เสมอโดยไม่คำนึงถึงวันหมดอายุ

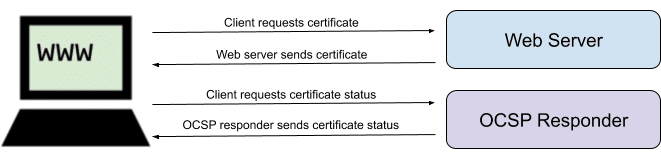

ในรูปแบบที่ง่ายที่สุด OCSP ทำงานดังนี้:

1. เว็บเบราว์เซอร์ได้รับใบรับรองจากเว็บไซต์ HTTPS

2. เว็บเบราว์เซอร์ส่งคำขอไปยังผู้ตอบกลับ OCSP ซึ่งเป็นเซิร์ฟเวอร์ที่ดำเนินการโดยหน่วยงานผู้ออกใบรับรอง (CA) ที่ออกใบรับรอง

3. การตอบสนองที่ลงชื่อของผู้ตอบสนอง OCSP ไปยังเบราว์เซอร์ระบุว่าใบรับรองถูกต้องหรือถูกเพิกถอน

น่าเสียดายที่ OCSP มาพร้อมกับปัญหาหลายประการ การใช้งาน OCSP จำนวนมากไม่น่าเชื่อถือเพียงพอซึ่งผลักดันให้เบราว์เซอร์ที่ไม่อดทนและซอฟต์แวร์ไคลเอ็นต์อื่น ๆ ใช้การตรวจสอบ OCSP ในโหมด soft-fail ซึ่งหมายความว่าหากไม่สามารถเข้าถึงเซิร์ฟเวอร์ OCSP ได้ทันเวลาขณะที่ตอบสนองใบรับรองจะถือว่าถูกต้องและจะดำเนินการเชื่อมต่อ HTTPS ต่อไป

การโจมตีแบบ Man-in-the-middle ใช้ประโยชน์จากสิ่งนี้โดยการบล็อกการสืบค้นหรือการเชื่อมต่อ OCSP ทั้งหมดโดยใช้ใบรับรองที่ถูกขโมยเพื่อเข้าถึงการเชื่อมต่อ HTTPS ที่เชื่อถือได้ ซึ่งอาจส่งผลให้มีการแชร์ข้อมูลที่ละเอียดอ่อนกับผู้ไม่หวังดีซึ่งนำไปสู่ OCSP Stapling เป็นวิธีแก้ปัญหา

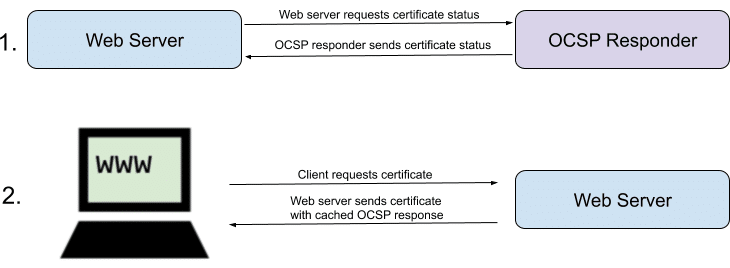

ในขณะที่ได้รับการแนะนำในขั้นต้นเพื่อแก้ปัญหาแบนด์วิดท์และการปรับขนาดของรายการเพิกถอนใบรับรอง (CRL) OCSP ได้แนะนำปัญหาด้านประสิทธิภาพและความปลอดภัยของตัวเองซึ่งกำลังได้รับการแก้ไขผ่าน เย็บเล่ม OCSP. ในการเย็บเล่ม OCSP:

1. เว็บเซิร์ฟเวอร์ร้องขอและรับการตอบสนอง OCSP ที่ลงนามแล้วสำหรับใบรับรองจากผู้ตอบกลับ OCSP ซึ่งสามารถแคชได้นานถึง 7 วัน

2. เซิร์ฟเวอร์รวมการตอบสนอง OCSP ที่แคชไว้พร้อมกับ (หรือ "เย็บเล่มถึง") ใบรับรองในการตอบสนอง HTTPS สำหรับเว็บเบราว์เซอร์

3. เพื่อป้องกันการโจมตีที่อาจเกิดขึ้นซึ่งเว็บไซต์ให้บริการใบรับรองที่ถูกเพิกถอนโดยไม่ได้รับการตอบสนอง OCSP แบบเย็บเล่มใบรับรองอาจออกโดยมีส่วนขยายที่ต้องเย็บเล่มโดยกำหนดให้มีการเย็บเล่ม OCSP สำหรับใบรับรอง

แรงจูงใจจากการเคลื่อนไหวที่เป็นอันตรายโดยผู้โจมตี MITM CA และผู้จำหน่ายเบราว์เซอร์แนะนำส่วนขยายสำหรับใบรับรอง SSL ที่เรียกว่า OCSP ต้องเย็บเล่ม (นิยามไว้ใน RFC 7633แม้ว่าจะไม่ได้เรียกว่า“ OCSP Must-Staple”)

OCSP Must-Staple ต้องใช้ OCSP Stapling สำหรับใบรับรอง หากเบราว์เซอร์สัมผัสกับใบรับรองที่ไม่มี OCSP Stapling เบราว์เซอร์จะถูกปฏิเสธ Must-Staple ไม่เพียงช่วยลดภัยคุกคามจากการลดระดับการโจมตีเท่านั้น แต่ยังช่วยลดปริมาณการใช้งานที่ไม่จำเป็นไปยังผู้ตอบสนอง OCSP ของ CA ปรับปรุงการตอบสนองและประสิทธิภาพของ OCSP โดยรวม

ซีอาร์ไลท์ เป็นมาตรฐานที่เสนอใหม่ซึ่งจะส่งข้อมูลเกี่ยวกับ SSL ที่ถูกเพิกถอนทั้งหมด /TLS ใบรับรองโดยตรงไปยังเบราว์เซอร์ สิ่งนี้อาจตัดกระบวนการที่เป็นภาระและการเชื่อมต่อที่ไม่น่าเชื่อถือระหว่างเบราว์เซอร์และ CA โดยการรวมข้อมูลเกี่ยวกับ CA ที่ถูกเพิกถอนลงในเบราว์เซอร์โดยตรง

ข้อกังวลหลักอาจเป็นข้อมูลจำนวนมากที่ถูกจัดเก็บโดยดูว่า CRL มีขนาดใหญ่และเติบโตเพียงใดและเป็นหนึ่งในปัญหาหลักของกระบวนการ OCSP CRLite ใช้ตัวกรองบาน เพื่อบีบอัดข้อมูลจำนวนมากทำให้สามารถจัดการกับเบราว์เซอร์ได้มากขึ้น

หากใบรับรองใหม่เกินไปซึ่งหมายความว่ายังไม่รวมอยู่ในการอัปเดตใด ๆ จากนั้นเบราว์เซอร์จะใช้ OCSP (เย็บเล่มหรือสอบถามข้อมูลอย่างแข็งขัน)