SSL แบบทางเดียวและแบบรวม /TLS การยืนยันตัวตน

หนึ่งในคุณสมบัติที่กำหนดของ SSL /TLS โปรโตคอลเป็นบทบาทในการรับรองความถูกต้องของบุคคลอื่นที่ไม่ระบุตัวตนบนเครือข่ายคอมพิวเตอร์ (เช่นอินเทอร์เน็ต) เมื่อคุณเยี่ยมชมเว็บไซต์ที่มีบุคคลทั่วไปเชื่อถือได้ SSL /TLS ใบรับรองเบราว์เซอร์ของคุณสามารถตรวจสอบได้ว่าเจ้าของเว็บไซต์ได้แสดงให้เห็นถึงการควบคุมชื่อโดเมนนั้นไปยังผู้ออกใบรับรอง (CA) ของบุคคลที่สามที่เชื่อถือได้เช่น SSL.com หากการตรวจสอบนี้ล้มเหลวเว็บเบราว์เซอร์จะเตือนคุณว่าอย่าไว้ใจไซต์นั้น

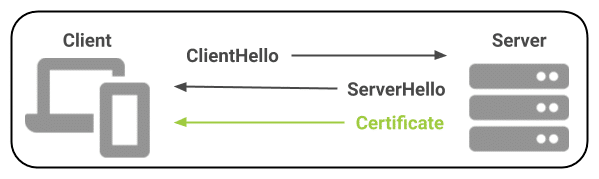

สำหรับแอปพลิเคชันส่วนใหญ่ SSL /TLS ใช้ประเภทนี้ การรับรองความถูกต้องทางเดียว ของเซิร์ฟเวอร์ไปยังไคลเอนต์ ไคลเอนต์ที่ไม่ระบุตัวตน (เว็บเบราว์เซอร์) เจรจาเซสชันที่เข้ารหัสกับเว็บเซิร์ฟเวอร์ซึ่งนำเสนอ SSL / ที่เชื่อถือได้ต่อสาธารณะTLS ใบรับรองเพื่อระบุตัวตนในระหว่าง SSL /TLS การจับมือกัน:

CertificateRequest ข้อความถึงลูกค้า ไคลเอนต์จะตอบสนองโดยการส่งใบรับรองไปยังเซิร์ฟเวอร์เพื่อตรวจสอบความถูกต้อง:

Client Authentication (1.3.6.1.5.5.7.3.2) การใช้คีย์ขยาย (EKU) ถูกติดตั้งบนอุปกรณ์ไคลเอนต์ SSL.com ทั้งหมด ใบรับรองการลงนามอีเมลไคลเอ็นต์และเอกสาร รวมถึงการพิสูจน์ตัวตนไคลเอ็นต์

กรณีการใช้งานการพิสูจน์ตัวตนร่วมกัน

ซึ่งกันและกัน TLS การพิสูจน์ตัวตนสามารถใช้ได้ทั้งในการรับรองความถูกต้องของผู้ใช้ปลายทางและสำหรับการตรวจสอบอุปกรณ์ร่วมกันบนเครือข่ายคอมพิวเตอร์

การตรวจสอบผู้ใช้

ธุรกิจและองค์กรอื่น ๆ สามารถแจกจ่ายใบรับรองไคลเอ็นต์ดิจิทัลให้กับผู้ใช้ปลายทางเช่นพนักงานผู้รับเหมาและลูกค้า ใบรับรองไคลเอ็นต์เหล่านี้สามารถใช้เป็นปัจจัยในการตรวจสอบสิทธิ์สำหรับการเข้าถึงทรัพยากรขององค์กรเช่น Wi-Fi, VPN และเว็บแอปพลิเคชัน เมื่อใช้แทน (หรือเพิ่มเติมจาก) ข้อมูลรับรองชื่อผู้ใช้ / รหัสผ่านแบบเดิมร่วมกัน TLS มีข้อดีด้านความปลอดภัยหลายประการ:

- ซึ่งกันและกัน TLS การรับรองความถูกต้องจะไม่เสี่ยงต่อการถูกขโมยข้อมูลรับรองผ่านทางกลวิธีเช่น ฟิชชิ่ง. ของ Verizon รายงานการสอบสวนการละเมิดข้อมูลปี 2020 บ่งชี้ว่าเกือบหนึ่งในสี่ (22%) ของการละเมิดข้อมูลเกิดจากฟิชชิง แคมเปญฟิชชิ่งมีไว้สำหรับข้อมูลประจำตัวที่เก็บเกี่ยวได้ง่ายเช่นรหัสผ่านเข้าสู่ระบบเว็บไซต์ไม่ใช่คีย์ส่วนตัวสำหรับใบรับรองไคลเอ็นต์ของผู้ใช้ เพื่อเป็นการป้องกันฟิชชิ่งเพิ่มเติมทั้งหมดของ SSL.com การลงนามอีเมลไคลเอ็นต์และเอกสาร ใบรับรองรวมถึงความน่าเชื่อถือต่อสาธารณะ S/MIME สำหรับอีเมลที่ลงชื่อและเข้ารหัส

- ซึ่งกันและกัน TLS การรับรองความถูกต้องไม่สามารถถูกบุกรุกได้จากสุขอนามัยของรหัสผ่านที่ไม่ดีหรือการโจมตีรหัสผ่านอย่างดุร้าย คุณสามารถกำหนดให้ผู้ใช้ต้องสร้างรหัสผ่านที่คาดเดายาก แต่คุณจะรู้ได้อย่างไรว่าพวกเขาไม่ได้ใช้รหัสผ่านที่ "ปลอดภัย" เดียวกันในเว็บไซต์ต่าง ๆ 50 เว็บไซต์หรือเขียนไว้ในกระดาษโน้ต ก แบบสำรวจของ Google ปี 2019 ระบุว่าผู้ใช้ 52% ใช้รหัสผ่านซ้ำสำหรับหลายบัญชีและ 13% ของผู้ใช้ใช้รหัสผ่านเดิมซ้ำสำหรับ ทั้งหมด ของบัญชีของพวกเขา

- ใบรับรองลูกค้ามีความชัดเจน ห่วงโซ่ของความไว้วางใจและสามารถจัดการได้จากส่วนกลาง ด้วยการร่วมกัน TLSการตรวจสอบผู้ออกใบรับรอง (CA) ที่ออกข้อมูลรับรองของผู้ใช้จะถูกส่งเข้าสู่กระบวนการตรวจสอบสิทธิ์ SSL.com ของ เครื่องมือการจัดการออนไลน์, SWS APIและการเข้าถึงโปรโตคอลมาตรฐานเช่น SCEP ทำให้การออกต่ออายุและเพิกถอนข้อมูลรับรองเหล่านี้ได้อย่างรวดเร็ว!

SSL.com มีตัวเลือกมากมายสำหรับการออกและการจัดการใบรับรองไคลเอ็นต์:

- บุคคลหรือองค์กรที่ต้องการใบรับรองเพียงหนึ่งหรือสองสามใบสามารถสั่งซื้อได้ ใบรับรองการลงนามอีเมลไคลเอ็นต์และเอกสาร อาหารตามสั่งจาก SSL.com

- สามารถใช้โปรโตคอลเช่น SCEP, EST และ CMP เพื่อลงทะเบียนและต่ออายุใบรับรองไคลเอ็นต์โดยอัตโนมัติสำหรับอุปกรณ์ของ บริษัท และ BYO

- สำหรับลูกค้าที่ต้องการใบรับรองจำนวนมากสามารถรับส่วนลดขายส่งผ่านทางของเรา โปรแกรมผู้ค้าปลีกและการจัดซื้อจำนวนมาก.

การรับรองความถูกต้องของอุปกรณ์ IoT

ซึ่งกันและกัน TLS การพิสูจน์ตัวตนยังใช้กันอย่างแพร่หลายสำหรับการพิสูจน์ตัวตนระหว่างเครื่อง ด้วยเหตุนี้จึงมีแอปพลิเคชันมากมายสำหรับอุปกรณ์ Internet of Things (IoT) ในโลกของ IoT มีหลายกรณีที่อุปกรณ์ "อัจฉริยะ" อาจต้องตรวจสอบตัวเองผ่านเครือข่ายที่ไม่ปลอดภัย (เช่นอินเทอร์เน็ต) เพื่อเข้าถึงทรัพยากรที่มีการป้องกันบนเซิร์ฟเวอร์

ตัวอย่าง: เทอร์โมสตัท“ อัจฉริยะ”

เป็นตัวอย่างที่เรียบง่ายของการร่วมกัน TLS สำหรับ IoT เราจะพิจารณาผู้ผลิตที่ออกแบบเทอร์โมสตัท“ อัจฉริยะ” ที่เชื่อมต่ออินเทอร์เน็ตสำหรับใช้ในบ้าน เมื่อเชื่อมต่อกับอินเทอร์เน็ตในบ้านของลูกค้าแล้วผู้ผลิตต้องการให้อุปกรณ์ส่งและรับข้อมูลไปยังและจากเซิร์ฟเวอร์ของ บริษัท เพื่อให้ลูกค้าสามารถเข้าถึงสภาพอุณหภูมิและการตั้งค่าเทอร์โมสตัทในบ้านผ่านบัญชีผู้ใช้บนเว็บไซต์ของ บริษัท และ / หรือแอปสมาร์ทโฟน ในกรณีนี้ผู้ผลิตสามารถ:

- จัดส่งอุปกรณ์แต่ละเครื่องพร้อมคู่คีย์การเข้ารหัสที่ไม่ซ้ำกันและใบรับรองไคลเอ็นต์ เนื่องจากการสื่อสารทั้งหมดจะอยู่ระหว่างเทอร์โมสตัทและเซิร์ฟเวอร์ของ บริษัท ใบรับรองเหล่านี้อาจเป็นได้ เชื่อถือได้แบบส่วนตัวมอบความยืดหยุ่นเพิ่มเติมสำหรับนโยบายเช่นอายุการใช้งานใบรับรอง

- ระบุรหัสอุปกรณ์เฉพาะ (เช่นหมายเลขซีเรียลหรือรหัส QR) ที่ลูกค้าสามารถสแกนหรือป้อนลงในบัญชีผู้ใช้ของตนบนเว็บพอร์ทัลของผู้ผลิตหรือแอปสมาร์ทโฟนเพื่อเชื่อมโยงอุปกรณ์กับบัญชีของตน

เมื่ออุปกรณ์เชื่อมต่อกับอินเทอร์เน็ตผ่านเครือข่าย Wi-Fi ของผู้ใช้อุปกรณ์จะเปิดซึ่งกันและกัน TLS การเชื่อมต่อกับเซิร์ฟเวอร์ของผู้ผลิต เซิร์ฟเวอร์จะตรวจสอบตัวเองกับเทอร์โมสตัทและขอใบรับรองไคลเอ็นต์ของเทอร์โมสตัทซึ่งเชื่อมโยงกับรหัสเฉพาะที่ผู้ใช้ป้อนลงในบัญชีของตน

ขณะนี้ทั้งสองฝ่ายของการเชื่อมต่อ (เซิร์ฟเวอร์และเทอร์โมสตัท) ได้รับการรับรองความถูกต้องร่วมกันและสามารถส่งข้อความไปมาด้วย SSL /TLS การเข้ารหัสผ่านโปรโตคอลชั้นแอปพลิเคชันเช่น HTTPS และ MQTT ผู้ใช้สามารถเข้าถึงข้อมูลจากเทอร์โมสตัทหรือทำการเปลี่ยนแปลงการตั้งค่าด้วยบัญชีเว็บพอร์ทัลหรือแอพสมาร์ทโฟน ไม่จำเป็นต้องมีข้อความที่ไม่ผ่านการตรวจสอบความถูกต้องหรือล้างข้อความระหว่างอุปกรณ์ทั้งสอง

เพื่อพูดคุยกับผู้เชี่ยวชาญเกี่ยวกับวิธีที่ SSL.com สามารถช่วยคุณรักษาความปลอดภัยอุปกรณ์ IoT ของคุณและปรับปรุงความปลอดภัยของผู้ใช้ร่วมกันได้ TLSกรุณากรอกข้อมูลและส่งแบบฟอร์มด้านล่าง: