Това ръководство ще ви преведе през настройката на автоматизирано инсталиране и подновяване на сертификати с SSL.com за Apache и Nginx с протокола ACME и Certbot клиент.

sudo привилегии на вашия уеб сървър, за да следвате тези инструкции.Можете да използвате много други клиенти на ACME, включително Cerber-мениджър на Kubernetes, с услугата ACME на SSL.com.

acme4j клиентът вече може да използва SSL.com ACME услуги в това хранилище: https://github.com/SSLcom/acme4j

Моля, вижте документацията на вашия доставчик на софтуер за инструкции за други клиенти на ACME, които не са Certbot.

Инсталирайте Certbot и извлечете ACME идентификационни данни

- SSH във вашия уеб сървър.

- Уверете се, че текущата версия на Certbotзаедно с приставките Apache и Nginx са инсталирани на вашия уеб сървър:

- Ако имате инсталиран snapd, можете да използвате тази команда за инсталиране:

sudo snap install --classic certbot

- If

/snap/bin/не е във вашияPATH, също ще трябва да го добавите или да изпълните команда като тази:sudo ln -s / snap / bin / certbot / usr / bin / certbot

- Ако имате инсталиран snapd, можете да използвате тази команда за инсталиране:

- Вземете вашите идентификационни данни за ACME от вашия акаунт в SSL.com:

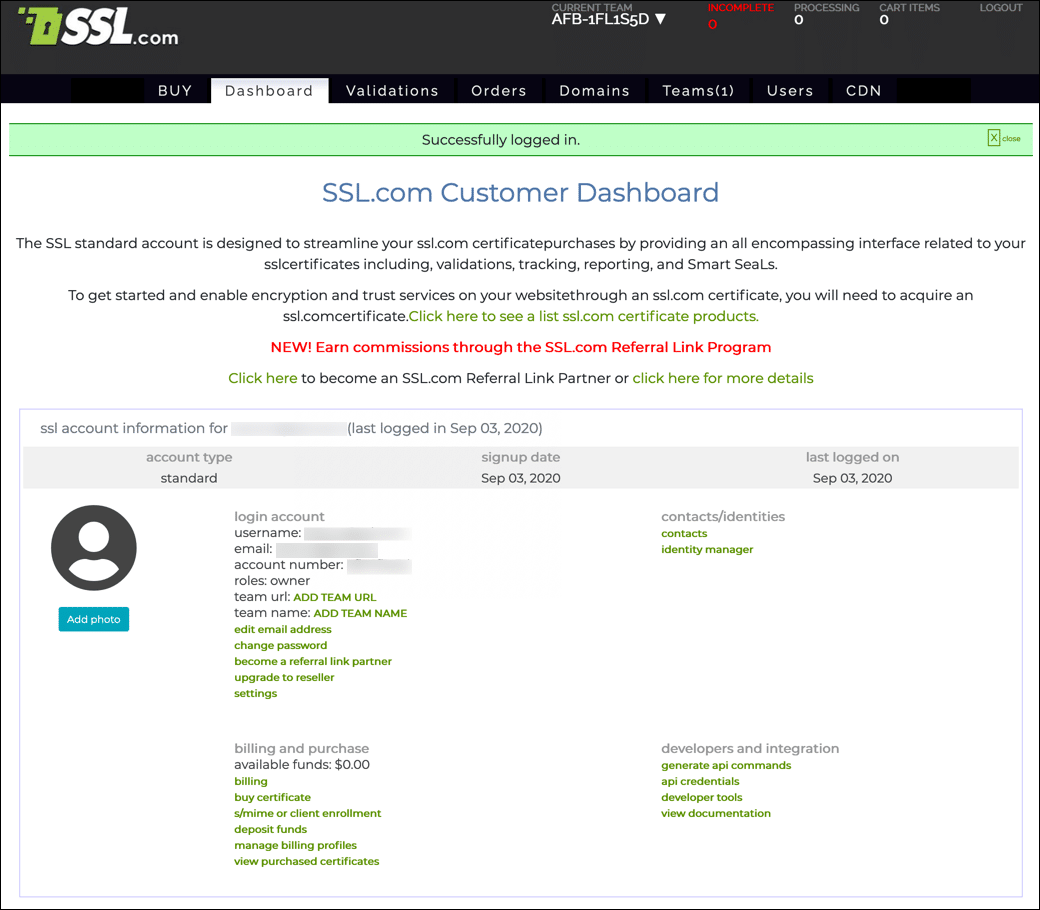

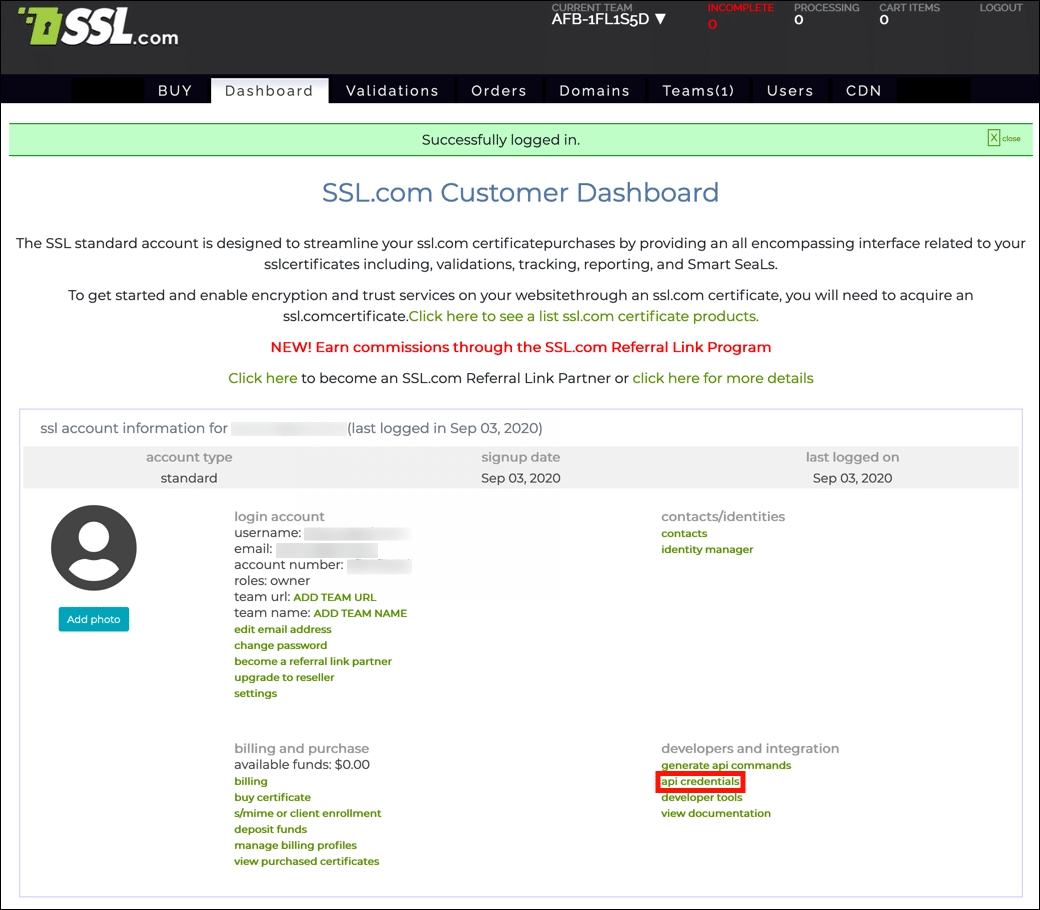

- Влезте в акаунта си в SSL.com. Ако вече сте влезли, отидете на Табло раздела.

- Кликнете api пълномощия, намиращ се под разработчици и интеграция.

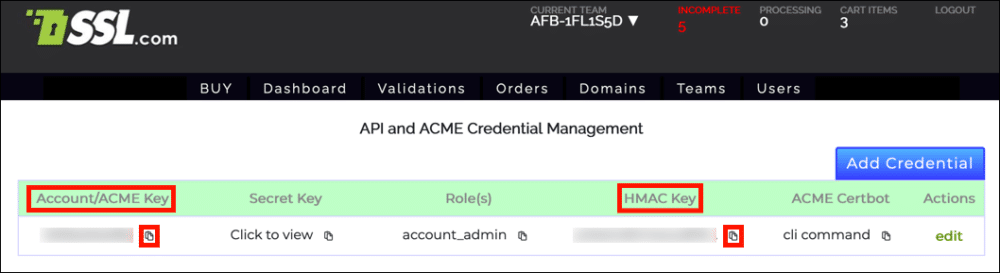

- Вие ще имате нужда от вашето Ключ за акаунт / ACME намлява HMAC ключ да поиска сертификати. Щракнете върху иконата на клипборда () до всеки ключ, за да копирате стойността в клипборда.

- Влезте в акаунта си в SSL.com. Ако вече сте влезли, отидете на Табло раздела.

Инсталация и автоматизация на Apache

Използвайте команда като тази, за да инсталирате на Apache. Заменете стойностите във ALL CAPS с вашите действителни стойности:

sudo certbot --apache --email ИМЕЙЛ-АДРЕС --agree-tos --no-eff-email --config-dir /etc/ssl-com --logs-dir /var/log/ssl-com --eab -kid ACCOUNT-KEY --eab-hmac-key HMAC-KEY --сървър https://acme.ssl.com/sslcom-dv-ecc -d ИМЕ НА ДОМЕЙН

Разбиване на командата:

sudo certbotработиcertbotкоманда с права на суперпотребител.--apacheуказва да инсталирате сертификати за използване с Apache.--email EMAIL-ADDRESSпредоставя имейл адрес за регистрация. Можете да посочите няколко адреса, разделени със запетаи.--agree-tos(по избор) се съгласява с споразумението за абонат на ACME. Можете да пропуснете това, ако искате да се съгласите интерактивно.--no-eff-email(по избор) показва, че не искате да споделяте имейл адреса си с EFF. Ако пропуснете това, ще бъдете подканени с опцията за споделяне на вашия имейл адрес.--config-dir /etc/ssl-com(по избор) задава конфигурационната директория.--logs-dir /var/log/ssl-com(по избор) задава директорията за регистрационни файлове.--eab-kid ACCOUNT-KEYуказва ключа на вашия акаунт.--eab-hmac-key HMAC-KEYуказва вашия HMAC ключ.--server https://acme.ssl.com/sslcom-dv-eccопределя ACME сървъра на SSL.com.-d DOMAIN.NAMEуказва името на домейна, което ще покрива сертификатът.

- Променете

--serverстойност в командата заhttps://acme.ssl.com/sslcom-dv-rsa.

-d DOMAIN.NAME опция няколко пъти във вашата команда, за да добавите имена на домейни към вашия сертификат. Моля, вижте нашата информация на типове сертификати и фактуриране за да видите как се съчетават различни комбинации от имена на домейни Типове сертификати SSL.com и съответните им цени.certbot команда, информацията за акаунта на ACME ще се съхранява на вашия компютър в конфигурационната директория (/etc/ssl-com в командата, показана по-горе. При бъдещи стартирания на certbot можете да пропуснете --eab-hmac-key намлява --eab-kid опции, защото certbot ще ги игнорира в полза на локално съхраняваната информация за акаунта.

Ако трябва да свържете вашите поръчки на сертификат ACME за компютъра с друг акаунт в SSL.com, трябва да премахнете тази информация за акаунта от компютъра си с командата sudo rm -r /etc/ssl-com/accounts/acme.ssl.com (или, ако сте пропуснали незадължителното --config-dir опция, sudo rm -r /etc/letsencrypt/accounts/acme.ssl.com).

След като изпълните командата, трябва да видите изход по този начин:

Запазване на регистрационния файл за отстраняване на грешки в /var/log/ssl-com/letsencrypt.log Избрани приставки: Authenticator apache, Installer apache Получаване на нов сертификат Изпълнение на следните предизвикателства: http-01 предизвикателство за DOMAIN.NAME Изчаква се проверка ... Изчистване на предизвикателства Създадоха SSL vhost на /etc/apache2/sites-available/DOMAIN-le-ssl.conf Разполагане на сертификат към VirtualHost /etc/apache2/sites-available/DOMAIN-le-ssl.conf Активиране на наличния сайт: / etc / apache2 / sites-available / DOMAIN-le-ssl.conf Пренасочване на vhost в /etc/apache2/sites-enabled/DOMAIN.NAME.conf към ssl vhost в /etc/apache2/sites-available/DOMAIN-le-ssl.conf - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Честито! Успешно активирахте https://DOMAIN.NAME - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Certbot също ще създаде файл crontab като този за автоматизирано неинтерактивно подновяване на всеки сертификат, инсталиран на certbot, който изтича в рамките на 30 дни:

$ cat /etc/cron.d/certbot # /etc/cron.d/certbot: crontab записи за пакета certbot # # Upstream препоръчва да се направи опит за подновяване два пъти на ден # # В крайна сметка това ще бъде възможност за валидиране на сертификати # haven ' не е било отменено и т.н. Подновяването ще стане само ако срокът на валидност е в рамките на 30 дни. # # Важна забележка! Този cronjob НЯМА да бъде изпълнен, ако # стартирате systemd като вашата init система. Ако използвате systemd, # функцията cronjob.timer има предимство пред тази cronjob. За # повече подробности вижте ръководството systemd.timer или използвайте systemctl show # certbot.timer. SHELL = / bin / sh PATH = / usr / local / sbin: / usr / local / bin: / sbin: / bin: / usr / sbin: / usr / bin 0 * / 12 * * * root test -x / usr / bin / certbot -a \! -d / run / systemd / system && perl -e 'sleep int (rand (43200))' && certbot -q поднови

Инсталиране и автоматизация на Nginx

За Nginx просто заменете --nginx за --apache в командата, показана по-горе:

sudo certbot --nginx --email ИМЕЙЛ-АДРЕС --agree-tos --no-eff-email --config-dir /etc/ssl-com --logs-dir /var/log/ssl-com --eab -kid ACCOUNT-KEY --eab-hmac-key HMAC-KEY --сървър https://acme.ssl.com/sslcom-dv-ecc -d ИМЕ НА ДОМЕЙН

- Променете

--serverстойност в командата заhttps://acme.ssl.com/sslcom-dv-rsa.

Принудително подновяване ръчно

Ако искате ръчно да подновите сертификат, преди да изтече изтичането, използвайте тази команда:

certbot подновяване --force-renewal --cert-name DOMAIN.NAME

SSL.com предоставя голямо разнообразие от SSL /TLS сървърни сертификати за HTTPS уебсайтове.