X.509 er et standardformat til certifikater for offentlig nøgle, digitale dokumenter, der sikkert forbinder kryptografiske nøglepar med identiteter såsom websteder, enkeltpersoner eller organisationer.

X.1988 blev først introduceret i 500 sammen med X.509-standarderne for elektroniske bibliotekstjenester og er tilpasset til internetbrug af IETF's Public-Key Infrastructure (X.509) (PKIX) arbejdsgruppe. RFC 5280 profilerer X.509 v3-certifikatet, X.509 v2-certifikat-tilbagekaldelseslisten (CRL) og beskriver en algoritme til X.509-certifikatsti-validering.

Almindelige applikationer af X.509-certifikater inkluderer:

- SSL /TLS , HTTPS til godkendt og krypteret webbrowsing

- Signeret og krypteret e-mail via S/MIME protokol

- Kodesignering

- Dokumentunderskrift

- Klientgodkendelse

- Regeringsudstedt elektronisk id

Nøglepæder og underskrifter

Uanset det eller de tilsigtede ansøgninger er der inkluderet hvert X.509-certifikat a offentlig nøgle, digital signatur, og oplysninger om både identiteten, der er knyttet til certifikatet, og dets udstedelse certifikatmyndighed (CA):

- offentlig nøgle er en del af en nøglepar der også inkluderer en privat nøgle. Den private nøgle holdes sikker, og den offentlige nøgle er inkluderet i certifikatet. Dette offentlige / private nøglepar:

- Tillader ejeren af den private nøgle at signere dokumenter digitalt; disse underskrifter kan verificeres af alle med den tilsvarende offentlige nøgle.

- Tillader tredjepart at sende meddelelser, der er krypteret med den offentlige nøgle, som kun ejeren af den private nøgle kan dekryptere.

- A digital signatur er en kodet hash (fast længde-fordøjelse) af et dokument, der er blevet krypteret med en privat nøgle. Når et X.509-certifikat er underskrevet af en offentligt betroede CA, såsom SSL.com, kan certifikatet bruges af en tredjepart til at verificere identiteten af den enhed, der præsenterer det.Bemærk: Ikke alle applikationer af X.509-certifikater kræver offentlig tillid. For eksempel kan en virksomhed udstede sine egne privat betroede certifikater til intern brug. For mere information, se vores artikel om Privat vs. offentligt PKI.

- Hvert X.509-certifikat indeholder felter, der specificerer emne, udsteder CAog andre nødvendige oplysninger såsom certifikatets udgave , gyldighedsperiode. Derudover indeholder v3-certifikater et sæt af udvidelser der definerer egenskaber såsom acceptable nøgleanvendelser og yderligere identiteter at binde et nøglepar til.

Certifikatfelter og udvidelser

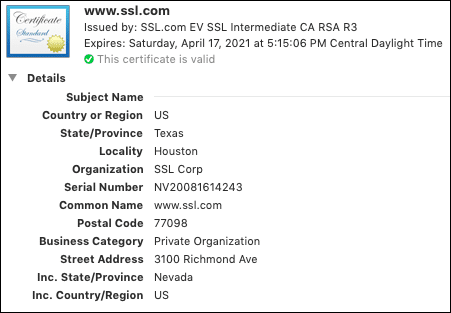

For at gennemgå indholdet af et typisk X.509-certifikat i naturen vil vi undersøge www.ssl.com's SSL /TLS som vist i Google Chrome. (Du kan tjekke alt dette i din egen browser for ethvert HTTPS-websted ved at klikke på låsen til venstre på adresselinjen.)

- Den første gruppe detaljer indeholder oplysninger om Emne, herunder firmaets navn og adresse Almindeligt navn (eller fuldt kvalificeret domænenavn) på det websted, som certifikatet er beregnet til at beskytte. (Bemærk: og Serienummer vist i dette emnefelt er et Nevada-forretningsidentifikationsnummer, ikke serienummeret på selve certifikatet.)

- Rulning ned, vi støder på oplysninger om Udsteder. Ikke tilfældigt i dette tilfælde Organisation er “SSL Corp” for både emne og udsteder, men udstederens Almindeligt navn er navnet på det udstedende CA-certifikat i stedet for en URL.

- Under udstederen ser vi certifikatets Serienummer (et positivt heltal, der identificerer certifikatet) X.509-version (3), Signaturalgoritmeog datoer, der angiver certifikatets Gyldighedsperiode.

- Derefter ankommer vi til offentlig nøgle, underskrift, og tilknyttet information.

- Ud over felterne ovenfor inkluderer X.509 v3-certifikater en gruppe af Udvidelser der tilbyder yderligere fleksibilitet i certifikatbrug. F.eks Emne Alternativt Navn udvidelse tillader, at certifikatet er bundet til flere identiteter. (Af denne grund benævnes undertiden certifikater med flere domæner som SAN-certifikater). I eksemplet nedenfor kan vi se, at certifikatet faktisk dækker elleve forskellige SSL.com-underdomæner:

- Fingeraftryk vist nedenfor er certifikatoplysningerne i Chrome ikke en del af selve certifikatet, men er uafhængigt beregnede hashes, der kan bruges til entydigt at identificere et certifikat.

Certifikatkæder

Af både administrative og sikkerhedsrelaterede grunde kombineres X.509-certifikater typisk i kæder til validering. Som vist på skærmbilledet fra Google Chrome nedenfor, er SSL /TLS certifikat for www.ssl.com er underskrevet af et af SSL.coms mellemliggende certifikater, SSL.com EV SSL Intermediate CA RSA R3. Til gengæld er det mellemliggende certifikat underskrevet af SSL.com's EV RSA-rod:

For offentligt betroede websteder leverer webserveren sine egne ende-enhed certifikat plus eventuelle mellemprodukter, der kræves til validering. Rod-CA-certifikatet med dets offentlige nøgle vil blive inkluderet i slutbrugerens operativsystem og / eller browserapplikation, hvilket resulterer i en komplet kæde af tillid.

Tilbagekaldelse

X.509-certifikater, der skal ugyldige før deres Ikke gyldig efter dato kan være tilbagekaldt. Som nævnt ovenfor, RFC 5280 profiler certifikat tilbagekaldelseslister (CRL'er), tidsstemplede lister over tilbagekaldte certifikater, der kan forespørges af browsere og anden klientsoftware.

På Internettet har CRL'er vist sig at være ineffektive i praksis og er blevet erstattet af andre løsninger til tilbagekaldelseskontrol, herunder OCSP-protokollen (offentliggjort i RFC 2560), OCSP hæftning (offentliggjort i RFC 6066, afsnit 8, som “Certificate Status Request”), og et sortiment af leverandørspecifikke løsninger implementeret i forskellige webbrowsere. For mere information om den tornede historie med tilbagekaldelseskontrol og hvordan nuværende bowsere kontrollerer tilbagekaldelsesstatus for certifikater, skal du læse vores artikler, Optimering af sideindlæsning: OCSP hæftningog Hvordan håndterer browsere tilbagekaldt SSL /TLS Certifikater?

Ofte stillede spørgsmål

X.509 er et standardformat til certifikater for offentlig nøgle, digitale dokumenter, der sikkert forbinder kryptografiske nøglepar med identiteter såsom websteder, enkeltpersoner eller organisationer. RFC 5280 profilerer X.509 v3-certifikatet, X.509 v2-certifikat-tilbagekaldelseslisten (CRL) og beskriver en algoritme til X.509-certifikatsti-validering.

Almindelige anvendelser af X.509-certifikater inkluderer SSL /TLS , HTTPS til godkendt og krypteret browsing, signeret og krypteret e - mail via S/MIME protokol, kodesignering, dokumentunderskrift, klientgodkendelseog myndighedsudstedt elektronisk ID.