Julkisen avaimen infrastruktuuri

Kun ihmiset viittaavat julkinen or yksityinen PKI [01], he todella viittaavat julkisesti luotettu ja luotettu yksityisesti infrastruktuureja. Muista, että julkiset ja yksityiset avaimet eivät liity julkisiin ja yksityisiin PKI.

Lisäksi molemmissa tapauksissa viitataan isännöityyn PKI or PKIpalveluna (PKIaaS) -ratkaisut. Sisäinen (tai paikallisesti isännöity) PKI voi toimia yksityisenä PKI, mutta vaatii huomattavan määrän työtä ja resursseja työkalujen ja palveluiden toteuttamiseksi, jotka saisit isännöidulta PKI or PKIaaS tarjoaja.

Periaatteessa a PKI on kaksi toimintoa:

- hallita julkisen kokoelman[02] ja yksityiset avaimet, ja

- sitoa jokainen avain yksittäisen kokonaisuuden, kuten henkilön tai organisaation, identiteettiin.

Sidonta tapahtuu antamalla sähköisiä henkilöllisyystodistuksia, nimeltään digitaaliset sertifikaatit [03]. Varmenteet allekirjoitetaan salauksella yksityisellä avaimella, jotta asiakasohjelmisto (kuten selaimet) voi käyttää varmenteen vastaavaa julkista avainta aitous (eli sen on allekirjoittanut oikea yksityinen avain) ja eheys (eli sitä ei muutettu millään tavalla).

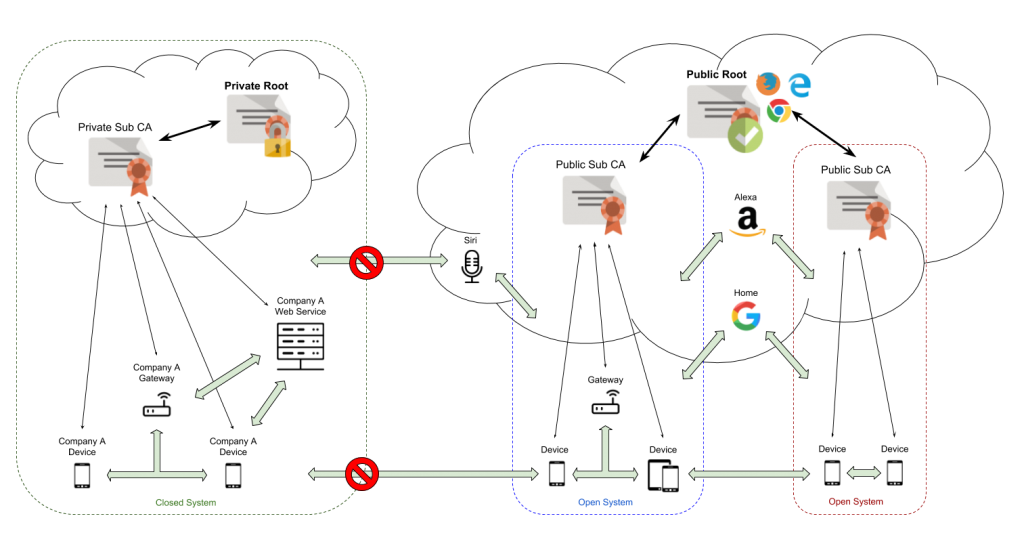

Luotettu julkisesti ja yksityisesti PKI

Vaikka molemmat PKI kokoonpanot tarjoavat saman toiminnon, niiden erottelu on melko suoraviivaista.

julkinen PKIAsiakasohjelmisto luottaa automaattisesti niihin, vaikka ne ovat yksityisiä PKIKäyttäjän on luotettava manuaalisesti (tai verkkotunnuksen järjestelmänvalvojan on asennettava kaikissa laitteissa yritys- ja Internet-ympäristöissä) ennen käyttäjän myöntämiä varmenteita PKI voidaan vahvistaa.

Organisaatio, joka ylläpitää yleisesti luotettavaa organisaatiota PKI kutsutaan a Certificate Authority (CA). Voidakseen tulla julkisesti luotettavaksi varmentaja on tarkastettava standardien, kuten CA / B-foorumin perusvaatimusten, mukaisesti [04] ja hyväksytään julkisiin luottamusliikkeisiin, kuten Microsoft Trusted Root Store -ohjelmaan.

Vaikka yksityinen PKI Toteutukset voivat olla yhtä turvallisia kuin julkiset kollegansa, heihin ei ole luottamus oletuksena, koska ne eivät ole todistettavasti näiden vaatimusten mukaisia ja hyväksytään luottamusohjelmiin.

Miksi valita julkisesti luotettu PKI?

Luottamus julkisesti tarkoittaa sitä, että luotetaan julkisesti root-varmenteita (yhdistämällä CA: n henkilöllisyys heidän virallisiin julkisiin avaimiinsa) on jo jaettu useimmissa asiakkaissa. Selaimet, käyttöjärjestelmät ja muut asiakasohjelmat toimitetaan sisäänrakennetulla luettelolla luotettavista julkisista avaimista, joita käytetään varmentamaan varmenteensa. (Vastuuntarjoajien voidaan myös odottaa päivittävän nämä luettelot päivittäessään ohjelmistoaan.) Sitä vastoin yksityisesti luotetut juurivarmenteet (joita tarvitaan yksityiselle PKI) on asennettava manuaalisesti asiakkaaseen ennen tällaisen yksityisen varmenteita PKIs voidaan vahvistaa.

Seurauksena on, että jos yrität suojata julkisesti saatavilla olevaa verkkosivustoa tai muuta online-resurssia, varmenne myönnetään julkisesti luotettavilta PKI (eli CA) on tapa edetä, koska jokaisen vierailijan on asennettava yksityinen manuaalisesti PKIPääsertifikaatti selaimeen ei ole käytännöllinen (ja todennäköisesti seurauksena olevat johdonmukaiset turvallisuusvaroitukset vaikuttavat kielteisesti sivustosi maineeseen).

Miksi valita yksityisesti luotettu PKI?

julkinen PKIHänen on ehdottomasti noudatettava määräyksiä ja suoritettava säännölliset tarkastukset yksityisen luottamuksen ollessa PKI voi luopua tarkastusvaatimuksista ja poiketa standardeista millään tavalla operaattori pitää sopivana. Vaikka tämä voi tarkoittaa, että he eivät noudata parhaita käytäntöjä yhtä tiukasti, se antaa asiakkaille mahdollisuuden käyttää myös yksityistä PKI enemmän vapautta sertifikaattikäytäntöjensä ja toimintansa suhteen.

Yksi esimerkki: Perusvaatimukset kieltävät julkisesti luotetut varmentajat myöntämästä varmenteita sisäisille verkkotunnuksille (esim example.local). Yksityinen PKI voi halutessaan myöntää varmenteita mille tahansa verkkotunnukselle, mukaan lukien tällaiset paikalliset verkkotunnukset.

Julkisesti luotettavien varmenteiden on myös aina sisällettävä erityistietoja niiden valvontasäännösten tiukasti määrittelemällä tavalla ja ne on muotoiltava sertifikaattiprofiiliksi, joka vastaa julkisten varmenteiden hyväksyttyä X.509-standardia. Jotkut asiakkaat voivat kuitenkin vaatia mukautetun varmenteen profiilin, joka on räätälöity erityisesti organisaationsa odotettuihin käyttötarkoituksiin ja tietoturvaongelmiin. Yksityinen PKI voi myöntää varmenteita käyttämällä erityistä varmenneprofiilia.

Itse todistuksen lisäksi, yksityinen PKI mahdollistaa myös henkilöllisyyden ja tunnistetietojen todentamismenettelyjen täydellisen hallinnan. Asiakkaan omat kulunvalvontajärjestelmät (kuten kertakirjautumiset tai LDAP-hakemistot) voidaan integroida yksityisiin PKI Palvelu, jonka avulla varmenteet voidaan helposti toimittaa osapuolille, joille operaattori on jo luotettava. Sen sijaan julkisesti luotettu PKI hänen on suoritettava tiukat manuaaliset ja automatisoidut tarkastukset ja validointi päteviä tietokantoja vastaan ennen todistuksen myöntämistä.

Sertifikaatin läpinäkyvyys

Meidän on myös huomattava, että yksityinen PKI ei tarvitse osallistua Sertifikaatin läpinäkyvyys [05].

Selaimet, kuten Chrome, panevat sen nyt täytäntöön [06] CT kaikille julkisesti luotetuille varmenteille, mikä vaatii varmentajia julkaisemaan kaikki myönnetyt varmenteet julkisesti saatavilla olevaan tietokantaan. Yksityinen PKI operaattoreilla ei kuitenkaan ole velvollisuutta toteuttaa CT: tä, ja ne voivat sen vuoksi tarjota paremman yksityisyyden arkaluontoisille sovelluksille tai silloin, kun sisäisen verkkorakenteen julkistamista pidetään haitallisena [07].

Yhteenveto

Valitsemalla yhden PKI ratkaisu muihin nähden ei ole triviaalia päätöstä. Sekä julkinen että yksityinen PKI tarjoavat etuja ja haittoja, ja oma valintasi voi riippua monista tekijöistä, kuten yleisön pääsyn tarpeesta, käytön helppoudesta sekä turvallisuus- ja politiikkavaatimuksista infrastruktuurisi hallitsemiseksi.

täällä SSL.com, autamme mielellämme rakentamaan tehokasta PKI suunnitelma, joka sopii organisaatiosi ainutlaatuisiin tarpeisiin.