SSL.com: n digitaaliset varmenteet voivat olla tärkeä osa terveydenhuollon organisaation suunnitelmia HIPAA-yhteensopivien sähköpostien, todennuksen ja verkkosivustojen luomiseksi.

HIPAA: n rikkomukset ja rangaistukset

Alun perin vuonna 1996 annettu Yhdysvaltain sairausvakuutuksen siirrettävyyttä ja vastuullisuutta koskeva laki (HIPAA) suojaa potilaiden sähköisen suojatun terveystiedon (tunnetaan myös nimellä PHI tai ePHI) turvallisuutta ja yksityisyyttä. HIPAA-vaatimusten noudattamista valvoo Yhdysvaltain terveys- ja henkilöstöministeriön (DHS) kansalaisoikeuksien toimisto (OCR).

Vuonna 2020 oikeudellinen toimittaja Steve Alder raportit HIPAA-lehdessä, että terveydenhuollon laitokset, mukaan lukien terveydenhuollon tarjoajat ja terveydenhuollon selvityspalvelut, ovat raportoineet 642 laajamittaisesta tietomurtosta. Tämä tilasto on 25% suurempi verrattuna vuoteen 2019, joka itsessään oli jo ennätysvuosi.

Verrattuna vuoteen 2020 terveydenhuollon tietomurrot ovat kolminkertaistuneet vuodesta 2010 ja kaksinkertaistuneet vuodesta 2014. Tämän vuoksi tietomurrot ovat lisääntyneet 25% vuosittain. Kaiken kaikkiaan huikeita 78 miljoonaa terveydenhuollon ennätystä on rikottu vuosina 2009-2020.

Suurimmat syyt terveydenhuoltotietojen rikkomuksiin vuonna 2020

- viisi suurta syytä terveydenhuoltotietojen rikkomuksista vuonna 2020 tunnistettu: hakkerointi/tietotekniikkahäiriö (26.9 miljoonaa tietuetta rikottu), luvaton pääsy/paljastaminen (787,015 XNUMX ennätystä rikottu), varkaus (806,552 XNUMX ennätystä rikottu), väärä hävittäminen (584,980 XNUMX ennätystä rikottu) ja tappio (169,509 XNUMX ennätystä rikottu).

On selvää, että kyberturvallisuushyökkäykset olivat suurin syy terveydenhuollon tietojen varastamiseen. Kyberhyökkäyksiin sisältyi aivan liian yleinen tietojenkalastelu, haittaohjelmien lähettäminen, haavoittuvuuksien hyödyntäminen ja lunnasohjelmat.

Vuoden 2020 viimeisinä kuukausina kiristysohjelmien esiintyvyys lisääntyi merkittävästi. Tarkistuspiste raportoitu että terveydenhuolto oli ransomware -hyökkääjien kohdistetuin ala lokakuussa 2020. Ryukin lunnasohjelmajoukko oli yksi tuon kuukauden tunnetuimmista. He ottivat Sky Lakes Medical Centerin tietokonejärjestelmät ja pakottivat lääkärit turvautumaan käsialaan potilastietojen dokumentoimiseksi. He hyökkäsivät myös Vermontin yliopiston terveysverkostoon, jossa jopa 20 lääketieteellistä laitosta joutui uhriksi.

On myös arveltu, että Ryuk oli vastuussa ransomware -hyökkäyksestä Universal Health Services (UHS) -palvelua vastaan, jolla on 400 sairaalaa Yhdysvalloissa ja joka vuosi palvelee miljoonia potilaita. UHS on arvioidaan menettänyt 67 miljoonaa dollaria vahingoista, mukaan lukien menetetyt tulot, jotka johtuivat ambulanssien ohjaamisesta muihin sairaaloihin, yli kahden kuukauden viivästyminen laskutusmenettelyissä ja jättimäiset kulut järjestelmien korjaamiseksi.

Lokakuun ja syyskuun 2020 välillä havaittiin hälyttävän 71%: n lisääntyminen ransomware -hyökkäyksissä. Ransomware -tapaukset vuonna 2020 koostuivat useimmista vahingollisimmista tietohyökkäyksistä, jotka tapahtuivat terveydenhuoltojärjestöjä vastaan sinä vuonna. Monissa näistä hyökkäyksistä järjestelmät olivat pimeinä useiden viikkojen ajan, minkä seurauksena potilaspalvelut kärsivät vakavasti.

Digitaaliset sertifikaatit tietosuojalle ja todennukselle

HIPAA: n osio tekniset suojatoimet tekee selväksi, että terveydenhuollon tarjoajien on suojattava potilaiden PHI, kun ne siirretään tietokoneverkon kautta tai levossa. Asiaankuuluvat määräykset sisältävät (mutta eivät rajoitu niihin):

164.312 (a) (2) (iv): Salaus ja salauksen purku (osoitettavissa). Toteutetaan mekanismi sähköisten suojattujen terveystietojen salaamiseksi ja salauksen purkamiseksi.

164.312 (c) (1): Vakio: Eheys. Toteutetaan käytäntöjä ja menettelyjä suojaamaan sähköisesti suojattuja terveystietoja vääriltä muutoksilta tai tuhoilta.

164.312 (d): Vakio: Henkilön tai entiteetin todennus. Toteutetaan menettelyt sen varmistamiseksi, että henkilö tai yhteisö, joka haluaa saada pääsyn sähköisesti suojattuihin terveystietoihin, on väitetty henkilö.

164.312 (e) (1): Vakio: Siirtoturva. Toteutetaan teknisiä turvatoimia estääkseen luvattoman pääsyn sähköiseen suojattuun terveystietoon, jota lähetetään sähköisen viestintäverkon kautta.

Koska sen tarkoituksena oli olla "tulevaisuuden kestävä", HIPAA ei täsmennä tarkkoja tekniikoita, joita on käytettävä PHI: n suojaamiseen. Nykyään julkisesti luotettujen varmentajien (CA) tarjoamat digitaaliset varmenteet, kuten SSL.com, tarjoavat erinomaisen ratkaisun digitaalisen viestinnän salauksen, todennuksen ja eheyden varmistamiseen.

Tässä käsitellään kolme tärkeää digitaalisten varmenteiden sovellusta HIPAA-yhteensopivaan viestintään: S/MIME varmenteet suojattua sähköpostia varten, varmenteisiin perustuva asiakastodennus ja SSL /TLS varmenteet verkkosivustojen ja verkkosovellusten suojaamiseksi. Keskustelemme myös siitä, kuinka SSL.com: n edistyneet varmenteiden hallinnan työkalut voivat auttaa sinua suunnittelemaan ja ylläpitämään kattavuutta koko organisaatiollesi ja pitämään varmentesi ajan tasalla.

S/MIME HIPAA-yhteensopivuuden sähköposti- ja asiakastodennus

Sähköposti on ollut käytössä tietoverkkojen välisessä viestinnässä 1970-luvun alusta lähtien, ja se on oletusarvoisesti epävarma. Sähköposti perustuu selväkielisiin protokolliin, ei tarjoa tapaa varmistaa viestien eheyttä eikä sisällä mekanismia vankalle todennukselle. S/MIME (Turvalliset / monikäyttöiset Internet-postilaajennukset) SSL.com-sertifikaatit voivat ratkaista nämä kysymykset varmistamalla salaus, autentikointi ja eheys organisaatiosi sähköpostiosoite:

- salaus: S/MIME tarjoaa vankan end-to-end-salauksen, jotta viestejä ei voida siepata ja lukea kuljetuksen aikana. Esimerkiksi, S/MIME voi suojata viestejä, jotka lähetetään Internetissä, toimistojen tai organisaatioiden välillä ja yrityksen palomuurien ulkopuolella.

- S/MIME salaus on epäsymmetristä, molempien kanssa julkiset ja yksityiset avaimet. Kuka tahansa vastaanottajan kanssa julkinen avain voi lähettää heille salatun viestin, mutta vain henkilö, jolla on vastaava yksityinen avain voi purkaa ja lukea sen. Siksi on turvallista jakaa julkisia avaimia sekä organisaation sisällä että sen ulkopuolella, kun taas yksityiset avaimet on pidettävä turvassa.

- Authentication: kukin S/MIME sähköpostiviesti on allekirjoitettu yksilöllisellä yksityisellä avaimella, joka liittyy sähköpostiosoitteeseen (ja mahdollisesti yksittäiseen henkilöön ja / tai organisaatioon), joka lähetti sen. Koska luotettava kolmannen osapuolen varmentaja - kuten SSL.com - on vahvistanut lähettäjän henkilöllisyyden ja sitoutunut tähän salaiseen avaimeen, vastaanottajille taataan lähettäjän todellinen henkilöllisyys.

- Rehellisyys: Jokainen allekirjoitti S/MIME sähköpostiviesti sisältää salatun hasis (eräänlainen digitaalinen “sormenjälki” tai tarkistussumma) viestin sisällöstä, joka voidaan laskea ja vahvistaa itsenäisesti vastaanottajan sähköpostiohjelmalla. Jos viesti jotenkin siepataan ja sitä muutetaan (jopa yhdellä merkillä), laskettu hajautusarvo ei vastaa digitaalista allekirjoitusta. Tämä tarkoittaa, että digitaalisesti allekirjoitetun sähköpostin vastaanottajat voivat olla varmoja viestin eheydestä.

Lisäksi koska luotettava digitaalinen allekirjoitus varmistaa sähköpostin aitouden ja eheyden, S/MIME tarjoaa laillista kiistämättömyys sähköpostiviestejä varten; lähettäjän on vaikea uskottavasti kieltää lähettäneensä tarkan viestin.

HIPAA-yhteensopivuus sähköpostiin siirrossa ja levossa

S/MIME SSL.com-sertifikaatit voivat tarjota HIPAA-yhteensopivuuden organisaation sähköpostiin kuljetuksen aikana tai levossa:

- Matkalla: Luottamuksellisuus ja aitous S/MIME sähköposti varmistetaan ainutlaatuisella, luotetulla digitaalisella allekirjoituksella. End-to-end-salauksella varmistetaan, että kolmas osapuoli ei voi lukea viestejä, kun ne lähetetään epävarmoissa verkoissa (kuten Internet).

- Pysähdyksissä: S/MIME salaus varmistaa, että vain henkilö, jolla on vastaanottajan yksityinen avain, voi purkaa ja lukea julkisella avaimellaan salatut viestit. Salattu sähköposti, joka on varastettu tietoturvaloukkauksissa tai muuten vaarantunut, on hyödytöntä hyökkääjille, joilla ei ole pääsyä näihin avaimiin.

Asiakkaan todennus

Kaikki S/MIME SSL.com: n myöntämät varmenteet sisältävät asiakkaan todennuksen. Asiakkaan todennustodistuksia voidaan käyttää todennustekijänä suojattujen verkkoresurssien, kuten VPN-verkkojen ja verkkosovellusten, käyttämiseen, joissa hoidetaan potilaiden PHI: tä. Siksi, S/MIME ja SSL.com: n asiakasvarmenteet voidaan jakaa henkilöstölle yhtenä ratkaisuna:

- Todennus suojatun terveystiedon saamiseksi.

- Sähköpostin salaus, todennus ja eheys siirrettäessä tai levossa.

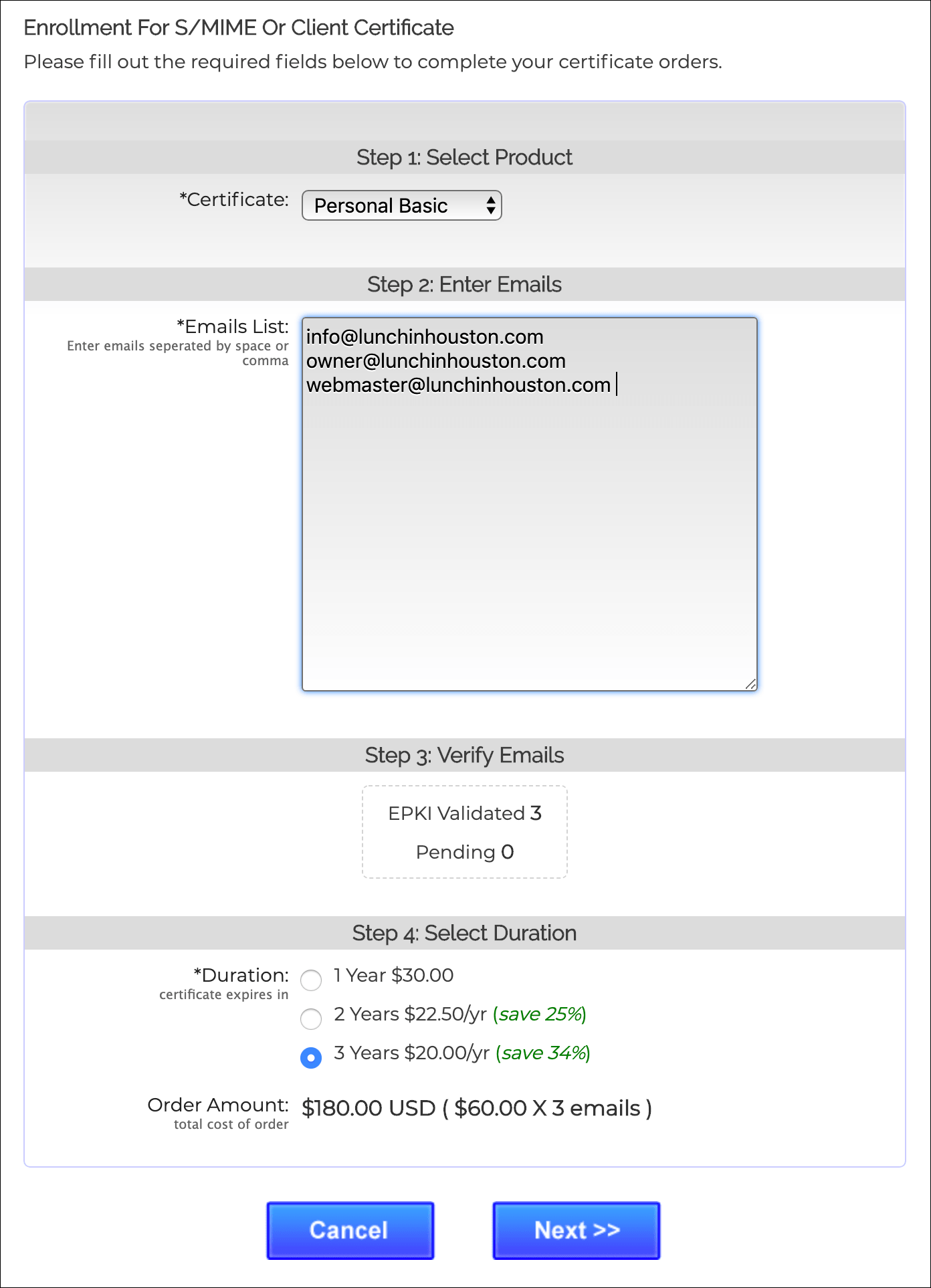

Pääosa S/MIME Todistuksia ilmoittautuminen

Käyttäminen S/MIME HIPAA-yhteensopivuuden sertifikaatit edellyttävät suunnitelmaa sertifikaattien myöntämisestä kaikille PHI:n parissa työskenteleville ja näitä sertifikaatteja hallitseville henkilöille ajan mittaan. Työntekijät tulevat ja menevät, varmenteet vanhenevat ja todistusten on ehkä oltava peruutettu useista syistä, mukaan lukien yksityisen avaimen kompromissi.

Terveydenhuollon tarjoajat voivat helposti kysymys S/MIME todistukset irtotavarana SSL.com: n edistyneiltä asiakastiliportaali. Näitä varmenteita voidaan hallinnoida, uusia ja peruuttaa tarvittaessa.

Organisaatiot, jotka vaativat paljon sertifikaatteja, voivat myös hyötyä jopa 65%: n tukku-alennuksista osallistumalla SSL.com: iin Jälleenmyyjä ja volyymiosto-ohjelma.

SSL /TLS verkkosivustojen turvallisuudesta

Vuonna 2021, kaikki verkkosivustot tulisi suojata SSL /TLS todistus ja käytä HTTPS-protokolla, mutta se on ehdoton edellytys kaikille verkkosivustoille tai verkkosovelluksille, joiden vaaditaan olevan HIPAA-yhteensopivia. Pitää S/MIME sähköpostille, SSL /TLS protokolla tarjoaa salauksen, aitouden ja eheyden verkkosivustoille:

- Kaikki tietoliikenne verkkosivuston välillä, joka on suojattu oikein määritetyllä SSL /TLS varmenne ja verkkoselain ovat turvallisesti salattu.

- - identiteetti Verkkoselaimet hyväksyvät ja asettavat käyttäjien saataville HTTPS-verkkosivuston, jossa on voimassa olevan varmenteen, jonka on allekirjoittanut julkisesti luotettava varmentaja.

- Riippuen validointitaso omistajan valitsema verkkosivuston SSL /TLS varmenne voi yksinkertaisesti osoittaa, että varmentaja on vahvistanut, että varmenteen hakija on hallinnoinut verkkosivustoa, tai se voi sisältää yksityiskohtaisia tietoja sivustoa ylläpitävästä yksiköstä, kuten yrityksestä tai muusta organisaatiosta.

- Parhaan luottamuksen saavuttamiseksi terveydenhuollon organisaatiot saattavat haluta sijoittaa Korkea varmuus (OV) or Laajennettu validointi (EV) varmenteet, jotka todistavat henkilöllisyyden käyttäjille.

- Asiakirjat - kuten verkkosivut - HTTPS-verkkosivustolta, joka on suojattu SSL: llä /TLS todistuksella on heidän eheys takaa digitaaliseen allekirjoitukseen sisältyvä salattu hash, jonka selain laskee itsenäisesti ennen asiakirjan luotettavuutta. Haitallinen kolmas osapuoli ei voi siepata ja muuttaa tietoja kuljetuksen aikana ilman, että selain havaitsee virheen ja varoittaa käyttäjää.

Vanhenemismuistutukset ja automaatio

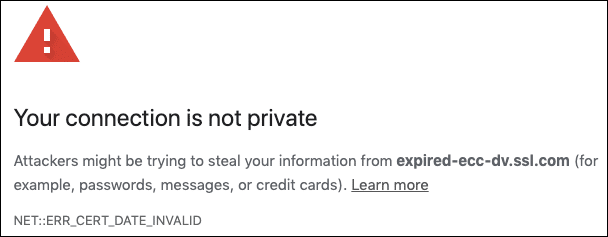

Kaikilla varmenteilla on vanhentumispäivä, jonka jälkeen asiakasohjelmisto ei luota niihin. Julkisesti luotettu SSL /TLS, sertifikaatin enimmäiskesto on tällä hetkellä 398 päivää. Jos annat verkkosivuston SSL: n /TLS varmenne vanhenee, selaimet eivät enää luota siihen:

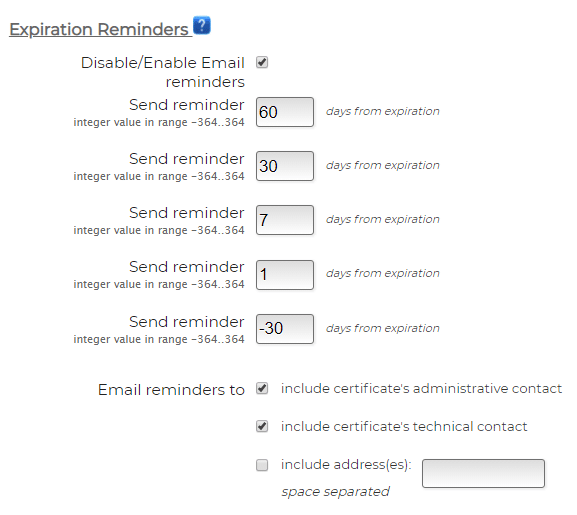

Voi olla vaikea seurata vanhenevia varmenteita ja pitää ne ajan tasalla, ja nykyiset varmenteet ovat ratkaisevan tärkeitä suojattujen, HIPAA-yhteensopivien verkkosivustojen ylläpitämiseksi. SSL.com tarjoaa useita tehokkaita vaihtoehtoja varmenteiden ajantasaisuuden varmistamiseksi:

- Muistutukset vanhentumisesta: SSL.com tarjoaa konfiguroitavat ilmoitukset muistuttaa sinua, kun on aika uudistaa varmenne. Tämä on loistava vaihtoehto organisaatioille, joilla on pieni määrä varmenteita, tai tilanteissa, joissa automaatio on hankalaa tai mahdotonta teknisten rajoitusten vuoksi.

- Komentosarjat ja automaatio: Organisaatiot voivat luoda mukautettuja komentosarjoja, jotka hyödyntävät SSL.com: n RESTful SWS-sovellusliittymä tai alan standardi ACME-protokolla automatisoida SSL /TLS sertifikaatin uusiminen, jolloin muistutuksia ei tarvita. Automaatio on erityisen tärkeää, jos organisaatiolla on suuri määrä palvelimia ja varmenteita.

SSL.com tarjoaa laajan valikoiman SSL /TLS palvelinvarmenteet HTTPS-verkkosivustoille, mukaan lukien:

Yhteenveto

Toivomme, että tämä viesti on auttanut sinua ymmärtämään, kuinka digitaaliset varmenteet voivat olla osa organisaatiosi suunnitelmaa HIPAA-vaatimustenmukaisuudesta, ja kuinka SSL.com: n edistyneet hallintatyökalut voivat auttaa sinua varmistamaan, että organisaatiosi on suojattu ja ajan tasalla.

Jos sinulla on kysyttävää sertifikaattien ostamisesta organisaatiollesi erityisesti joukkomyönnistä S/MIME Sertifikaatit, ota yhteyttä SSL.comin yritysmyyntitiimiin alla olevan lomakkeen kautta. Voit myös ottaa yhteyttä SSL.com-tukeen sähköpostitse osoitteessa Support@SSL.com, puhelimitse osoitteeseen 1-877-SSL-SECUREtai napsauttamalla tämän sivun oikeassa alakulmassa olevaa chat-linkkiä.

Ja kuten aina, kiitos vierailustasi SSL.com: ssa, jossa uskomme a turvallisempaa Internet on paremmin Internet!

Ota yhteyttä SSL.com Enterprise Salesiin