Tämä ohje osoittaa kuinka asentaa SSL /TLS varmenne macOS 10.14 Mojave -sovelluksessa. Kaksi skenaariota tarjotaan:

- Asenna SSL /TLS sertifikaatti koko järjestelmän käyttöön avainnipun käyttöjärjestelmässä

- Asenna SSL /TLS sertifikaatti käytettäväksi MacOS: n mukana tulevan Apache-palvelimen kanssa

Tilanteestasi riippuen haluat ehkä tehdä jommankumman tai molemmat näistä asioista; Esimerkiksi, jos olet asettamassa paikallista kehitysympäristöä ja haluat varmenteen saatavan sekä Apache- että asiakasohjelmistoille, kuten verkkoselaimille, tekisit molemmat. Molemmissa tapauksissa aloitamme olettaen, että olet luonut varmenteen allekirjoituspyynnön (CSR) avainnipun käyttöoikeudessa, kuten osoitamme miten-to. Tällöin yksityinen avain asennetaan jo Avainnipun käyttöön. Oletamme myös, että vahvistus on valmis ja sertifikaatti on valmis ladattavaksi. Lisätietoja varmenteiden tilaamisesta ja noutamisesta on ohjeissa, SSL: n tilaaminen ja noutaminen /TLS Sertifikaatit.

Ensiaskeleet

-

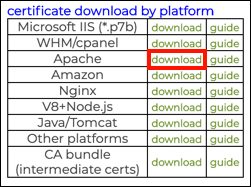

Lataa varmentepaketti käyttäjätililtäsi Apache lataa linkki.

-

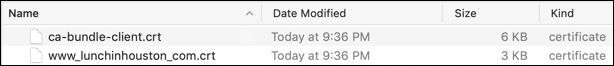

Pura tiedosto. Sen tulisi sisältää varmenteesi (tiedostonimi perustuu tunnuksesi yleiseen nimeen CSR ja lopeta

.crt) ja CA-paketti (ca-bundle-client.crt).

Varmenteen asentaminen avainnipun käyttöoikeuteen

-

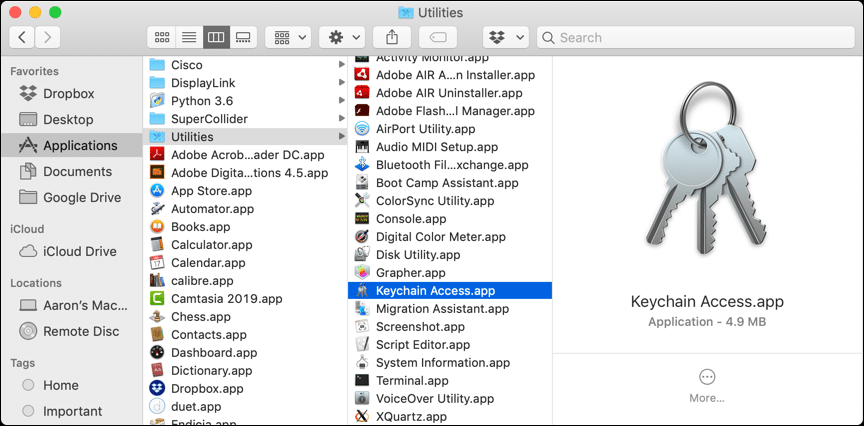

avoin Avaimenperä Access.app, sijaitsee / Ohjelmat / Lisäohjelmat.

-

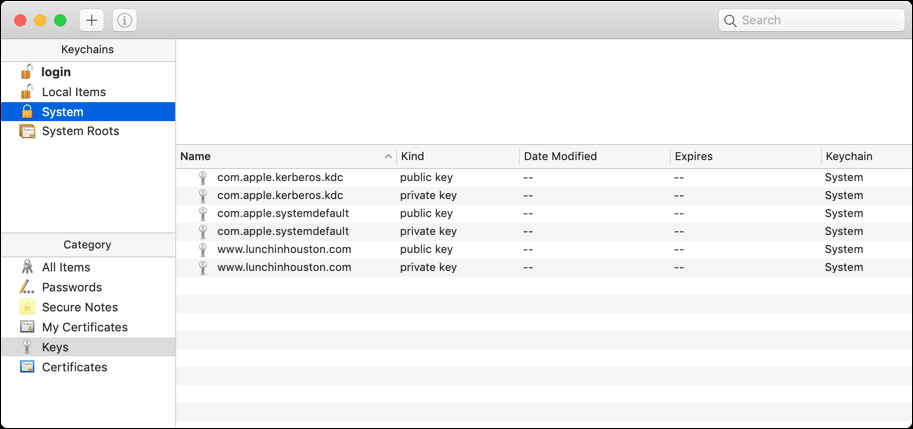

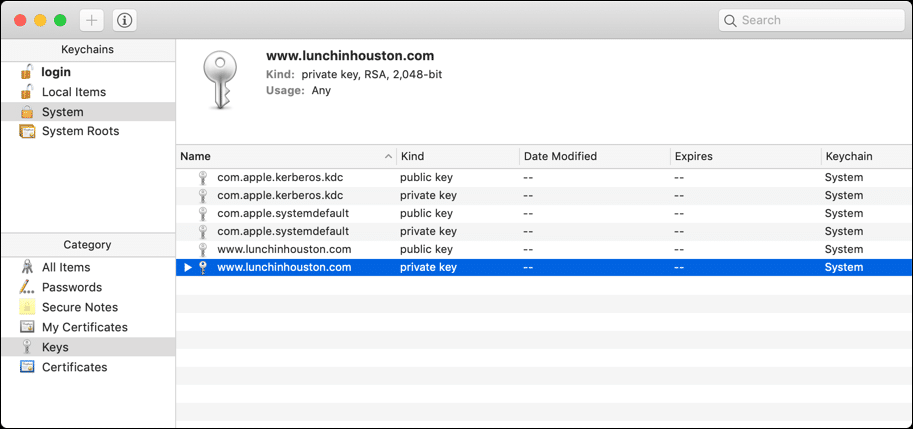

Valitse avainnippu, johon avainparisi on asennettu. Tässä tapauksessa se on järjestelmä avainnipun.

-

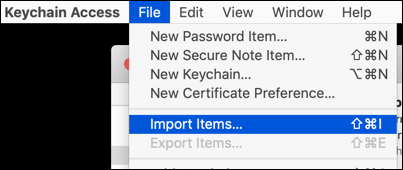

Navigoida johonkin Tiedosto> Tuo kohteet…

-

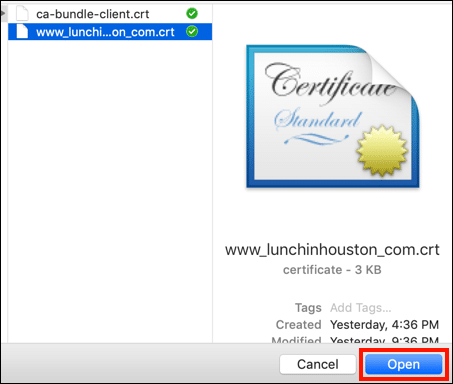

Siirry uuteen varmenteeseen, valitse se ja napsauta avoin.

-

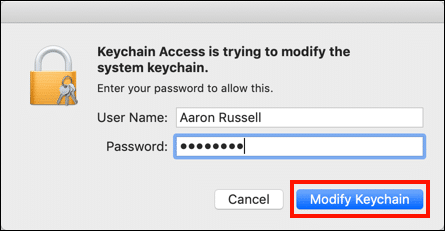

Kirjoita salasanasi ja napsauta Muokkaa avainnipua.

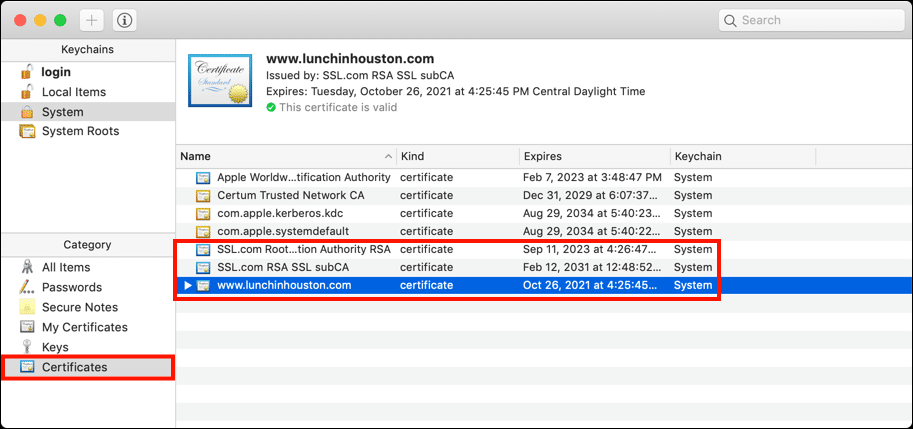

- Toista yllä olevat vaiheet 3-5

ca-bundle-client.crtväliasennusketjun asentamiseksi. -

Voit vahvistaa, että varmenteet on asennettu valitsemalla Sertifikaatit vasemmasta sivupalkin valikosta.

Asenna Apache-varmenne

-

Jos sinä loi CSR avainnipun käyttöoikeudessa, sinun on vietävä yksityinen avain tiedostona käytettäväksi Apachen kanssa. Avata Avaimenperä Access.app, sijaitsee / Ohjelmat / Lisäohjelmat. (Jos sinä luonut CSR OpenSSL: n kanssa tai SSL.com: n kanssa CSR Johtaja voit siirtyä vaiheeseen 9 alla.)

-

Pienennä valintojasi vasemman sivupalkin valikon avulla etsimällä ja valitsemalla vietävä yksityinen avain. Tässä tapauksessa aiomme viedä yksityisen avaimen

www.lunchinhouston.com, joka sijaitseeSystemavainnipun. -

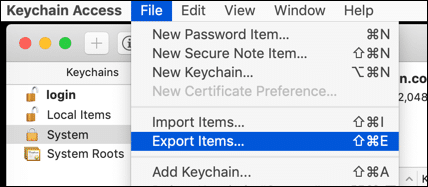

Valita Tiedosto> Vie kohteet… valikosta.

-

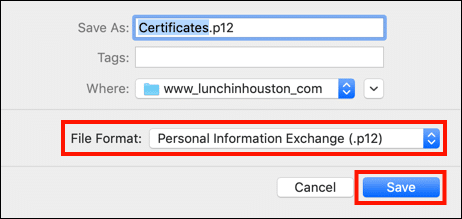

Varmista, että valittu tiedostomuoto on Henkilötietojen vaihto (.p12) ja tallenna tiedosto paikkaan, josta voit löytää sen.

-

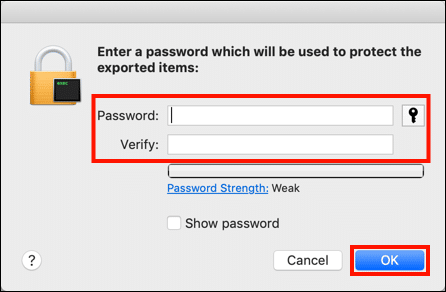

Syötä salasanasi avaamalla avaimenperä (jos niin pyydetään), luo sitten salasana .p12-tiedostolle ja napsauta OK.

-

avoin

Terminal.app, joka sijaitsee/Applications/Utilities/-kansioon ja siirry kansioon, johon olet tallentanut .p12-tiedoston vaiheesta 5. -

Käyttää

opensslpurkaaksesi yksityisen avaimen .p12-tiedostosta. (Huomautus: korvata tässä näkyvät tiedostonimet .p12-tiedostosi ja tiedostonimellä, jota haluat käyttää avaimessa). Sinua kehotetaan ensin antamaan vaiheessa 5 luomasi salasana, sitten sinua kehotetaan luomaan ja tarkistamaan salasana yksityisen avaimen suojaamiseksi.$ openssl pkcs12 -nocerts -varmenteissa. p12 -out privkey.key

-

Seuraavaksi sinun on purettava yksityinen avain. Kirjoita seuraava komento korvaamalla tulo- ja tulostustiedostojen nimet haluamallasi tavalla (käyttämällä samaa nimeä kuin alla on, salattu tiedosto korvataan). Sinua pyydetään antamaan vaiheessa 7 luomasi salasana.

$ openssl rsa -in privkey.key -out privkey.key

- Aseta yksityinen avain, varmenne ja välipaketiedostot suojattuun hakemistoon, jossa Apache voi lukea niitä. Tätä varten käytämme ohjeita

/private/etc/apache2/. Valitusta sijainnista riippuen saatat joutua käyttämäänsudotiedostojen siirtämiseen. -

Avaa Apachen päämääritystiedosto,

httpd.conf, tekstieditorissa. Mojave-standardin mukaisessa Apache-asennuksessa tämä tiedosto sijaitsee/private/etc/apache2/hakemistoon. Tiedoston avaaminen muokattavaksinano, suorita seuraava komento:$ sudo nano /private/etc/apache2/httpd.conf

Huomautus: Koska käytätsudoJos haluat väliaikaisesti käyttää riittäviä käyttöoikeuksia tämän tiedoston muokkaamiseen, sinua pyydetään antamaan salasanasi ennen jatkamista. -

Löydä nämä rivit

httpd.confja kommentoi niitä poistamalla#merkki kunkin rivin alussa:LoadModule socache_shmcb_module libexec / apache2 / mod_socache_shmcb.so ... LoadModule ssl_module libexec / apache2 / mod_ssl.so ... Sisällytä /private/etc/apache2/extra/httpd-vhosts.conf ... Sisällytä / yksityinen / jne / extra / httpd-ssl.conf

Huomautus: jos käytätnanomuokatahttpd.conf, voit etsiä tekstimerkkijonojaCtrl-W - Säästä

httpd.confja poistu tekstieditorista (Ctrl-O, jonka jälkeenCtrl-Xinnano). -

Seuraavaksi avaa

httpd-ssl.confmuokkausta varten:$ sudo nano /private/etc/apache2/extra/httpd-ssl.conf

-

Etsi seuraavat rivit ja varmista, että Apache kuuntelee porttia

443. Jos portiksi on asetettu8443tai muu arvo, muuta se arvoon443.# # Kun tarjoamme myös SSL: n, meidän on kuunneltava # vakio-HTTP-porttia (katso yllä) ja HTTPS-porttia # Kuuntele 443

- Etsi merkkijonolla alkavaa riviä

<VirtualHost _default_:(portin numero voi vaihdella) ja kommentoi tai poista kaikki linjat sen ja</virtualhost>. - Säästä

httpd-ssl.confja poistu tekstieditorista. -

Seuraavaksi avaa

httpd-vhosts.confmuokkausta varten:$ sudo nano /private/etc/apache2/extra/httpd-vhosts.conf

-

Luo VirtualHost-merkintä suojattavalle sivustolle (käytä verkkosivustosi ja palvelimesi todellisia arvoja tässä näytettyjen paikkamerkkien sijaan), tallenna sitten tiedosto ja poistu tekstieditorista.

DocumentRoot "/PATH/TO/WEBSITE" ServerName SERVERNAME SSLEngine SSLCertificateFilessa "https://ee443cc2f1.rocketcdn.me/private/etc/apache8/server.crt" SSLCertificateKeyFile "https://ee2cc2f1.rocketcdn/etcme/private. /apache8/server.key" SSLCertificateChainFile "https://ee2cc2f1.rocketcdn.me/private/etc/apache8/ca-bundle-client.crt"

-

Tarkista Apache-kokoonpanosi seuraavalla komennolla:

$ sudo apachectl configtest

-

Jos kaikki on kunnossa, käynnistä Apache uudelleen:

$ sudo apachectl käynnistyy uudelleen

-

Jos kaikki meni oikein, olet valmis! Sinun pitäisi pystyä siirtymään HTTPS-verkkosivustollesi verkkoselaimella.