Apachen määrittäminen SSL: llä

Seuraavissa ohjeissa oletetaan, että haluat käyttää molempia suojattuja palvelimia (portissa 443) ja tavallinen palvelin (portissa 80). Ensin sinun on määritettävä palvelin kuuntelemaan molempia portteja. Joko muokkaa /etc/apache2/ports.conf (Debianissa; tämä sisältyy apache2.conf) tai muokkaa /etc/apache2/apache2.conf suoraan rivien sisällyttämiseksi:

Kuuntele 80 Kuuntele 443

Seuraavaksi muokkaa /etc/apache2/sites-enabled/yoursite käyttää SSL-asetuksia. Tavallisten ja suojattujen palvelimen asetusten erottaminen VirtualHostsilla on helppo vaihtoehto ylläpidettävyyden kannalta. Kaikki määritykset VirtualHosts-osioiden ulkopuolella (kuten ServerAdminin asettaminen) koskevat sekä (että kaikkia muita) VirtualHosts-ohjelmia.

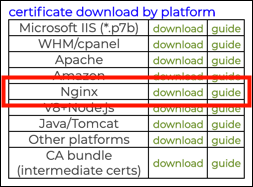

Apache 2.4.8: n ja sitä uudempien versioiden odotetaan palvelinvarmennetta yhdistävän kaikkien tiedostojen välitodistusten kanssa. Jos haluat ladata ketjutun tiedoston SSL.com: sta, valitse Nginx lataa linkki portaalitilillesi:

Vaihtoehtoisesti voit yhdistää olemassa olevan varmenteen ja välitiedostot seuraavalla komennolla:

$ cat /etc/ssl/private/ca-bundle-client.crt >> /etc/ssl/private/omaverkkotunnus.crt

Lisää seuraava osa asetustiedostoosi:

# =================================================== # SSL /TLS asetukset # ================================================== = NameVirtualHost *: 443 DocumentRoot "/ var / www / yoursite" SSLEngine on SSLCertificateFile /etc/ssl/private/yourdomain.chained.crt SSLCertificateKeyFile /etc/ssl/private/myserver.key

Muutama huomautus tästä kokoonpanosta:

SSLEngineon oltava käytössä, jotta palvelin käyttää SSL: tä.DocumentRootasettaa juurihakemiston tälle virtuaalisäntälle. Tämä tarkoittaa, että voit erottaa suojatun sisällön kokonaan tavallisesta sisällöstä.SSLCertificateFileolisi asetettava kohtaan, johon laitat tiedoston palvelinvarmenteen ja väliketjun kanssa.SSLCertificateKeyFiletulisi asettaa kohtaan, johon laitat yksityisen avaintiedoston.

Lisää seuraava osa asetustiedostoosi:

# =================================================== # SSL /TLS asetukset # ================================================== = NameVirtualHost *: 443 DocumentRoot "/ var / www / yoursite" SSLEngine on SSLCertificateFile /etc/ssl/private/yourdomain.crt SSLCertificateKeyFile /etc/ssl/private/myserver.key SSLCertificateChainFile / etc / sslle / private / ca client.crt

Muutama huomautus tästä kokoonpanosta:

SSLEngineon oltava käytössä, jotta palvelin käyttää SSL: tä.DocumentRootasettaa juurihakemiston tälle virtuaalisäntälle. Tämä tarkoittaa, että voit erottaa suojatun sisällön kokonaan tavallisesta sisällöstä.SSLCertificateFile, SSLCertificateChainFile,jaSSLCertificateKeyFiletulisi asettaa paikoille, joihin laitat varmenteen, välitiedoston ja yksityisen avaintiedoston.

Jos haluat suorittaa tavallisen palvelimen portissa 80, lisää seuraava osa asetustiedostoon:

NameVirtualHost *: 80 DocumentRoot "/ var / www / yoursite" # Isäntäkohtaiset hakemiston asetukset, asetukset jne. # Suurin osa näistä vaihtoehdoista asetetaan todennäköisesti VirtualHosts # -osiossa.

Kun olet tallentanut muokatun määritystiedoston, käynnistä verkkopalvelin uudelleen. Jos käytit varmenteita luodessasi salasanaa, sinun on annettava se haastettaessa.

Testaus

Luo index.html-perussivu missä tahansa verkkopalvelimesi juurihakemistossa, jos sinulla ei vielä ole siellä sisältöä.

Osoita sitten selaimesi osoitteeseen https://www.yoursite.com. Sinun pitäisi nähdä, että SSL-yhteys on avattu ja sivu toimitettu. Jos käytät itse allekirjoittamaa sertifikaattia, selaimesi avaa varoituksen, joka varoittaa, että palvelimen henkilöllisyyttä ei voida vahvistaa. Voit tarkastella ja hyväksyä varmenteen. Jos käytät ulkoista varmentetta, sen pitäisi tapahtua ilman puuttumista.

Varmista myös, että et voi käyttää suojattua sisältöä käyttämällä http: //. Jos yrität, sinun pitäisi saada virheilmoitus.

Ongelmien karttoittaminen

Jos se ei toimi odotetulla tavalla, tarkista ensin, että palvelimesi todella toimii ps -a | grep apache. Jos tämä ei palauta mitään, yritä käynnistää se uudelleen ja tarkista, onko päätelaitteessa virheilmoituksia.

Tarkista myös, että avain- ja sertifikaattitiedostojen käyttöoikeudet on asetettu oikein (katso yllä), sekä testi HTML-tiedostosi ja sen emohakemiston oikeudet.

Tarkista seuraavaksi lokit. Tarkista sekä pääpalvelimen lokit että SSL-lokit, jotka olet määrittänyt yllä olevaan määritystiedostoon. Jos et saa mitään hyödyllistä, yritä muuttaa Apache2-määritystiedoston LogLevel-arvo debugiksi, käynnistä Apache2 uudelleen ja testaa uudelleen. Tämän pitäisi antaa enemmän lokitiedostotietoja.

Jos käytät tavallista verkkopalvelinta myös portissa 80, yritä hakea testisivu http: //: n eikä https: //: n kautta, jotta voit selvittää, onko ongelma verkkopalvelimessa vai SSL-yhteydessä. Huomaa, että yllä olevassa määrityksessä verkkopalvelimen juurihakemisto on erilainen kuin http: // ja https: //, joten et voi (tai sinun ei pitäisi!) Käyttää samaa sisältöä. Jos testisivusi http: // juurihakemistossa toimii kuitenkin hyvin ja testisivusi https: // juurihakemistossa ei, niin se voi auttaa sinua tunnistamaan ongelman.

Jos ongelma on SSL-yhteys, hyödyllinen työkalu on s_client, joka on vianetsinnän diagnostiikkatyökalu TLS/ SSL-yhteydet. Peruskäyttö on: /usr/bin/openssl s_client -connect localhost:443. On myös lukuisia muita vaihtoehtoja, joille voit tarkistaa asiakirjat. Jos saat virheilmoituksia, tämän pitäisi auttaa sinua löytämään ongelma.