Tämä ohje auttaa sinua määrittämään automaattisen varmenteen asennuksen ja uusimisen SSL.com: n avulla Apache- ja Nginx-laitteille ACME-protokollan ja Certbot-asiakasohjelman avulla.

sudo web-palvelimen käyttöoikeudet näiden ohjeiden noudattamiseen.Voit käyttää monia muita ACME-asiakkaita, mukaan lukien Kubernetesin sert-managerSSL.comin ACME-palvelun avulla.

acme4j asiakas voi nyt käyttää SSL.com ACME -palveluita tässä arkistossa: https://github.com/SSLcom/acme4j

Ohjeet muille kuin Certbot ACME -asiakkaille on ohjelmistotoimittajasi dokumentaatiossa.

Asenna Certbot ja hae ACME-tunnukset

- SSH verkkopalvelimeesi.

- Varmista, että version nykyinen versio on Certbot, yhdessä Apache- ja Nginx-laajennusten kanssa, asennetaan verkkopalvelimellesi:

- Jos olet snapd asennettu, voit käyttää tätä komentoa asennukseen:

sudo snap install -klassinen certbot

- If

/snap/bin/ei ole sinunPATH, sinun on myös lisättävä se tai suoritettava tällainen komento:sudo ln -s / snap / bin / certbot / usr / bin / certbot

- Jos olet snapd asennettu, voit käyttää tätä komentoa asennukseen:

- Hae ACME-tunnuksesi SSL.com-tililtäsi:

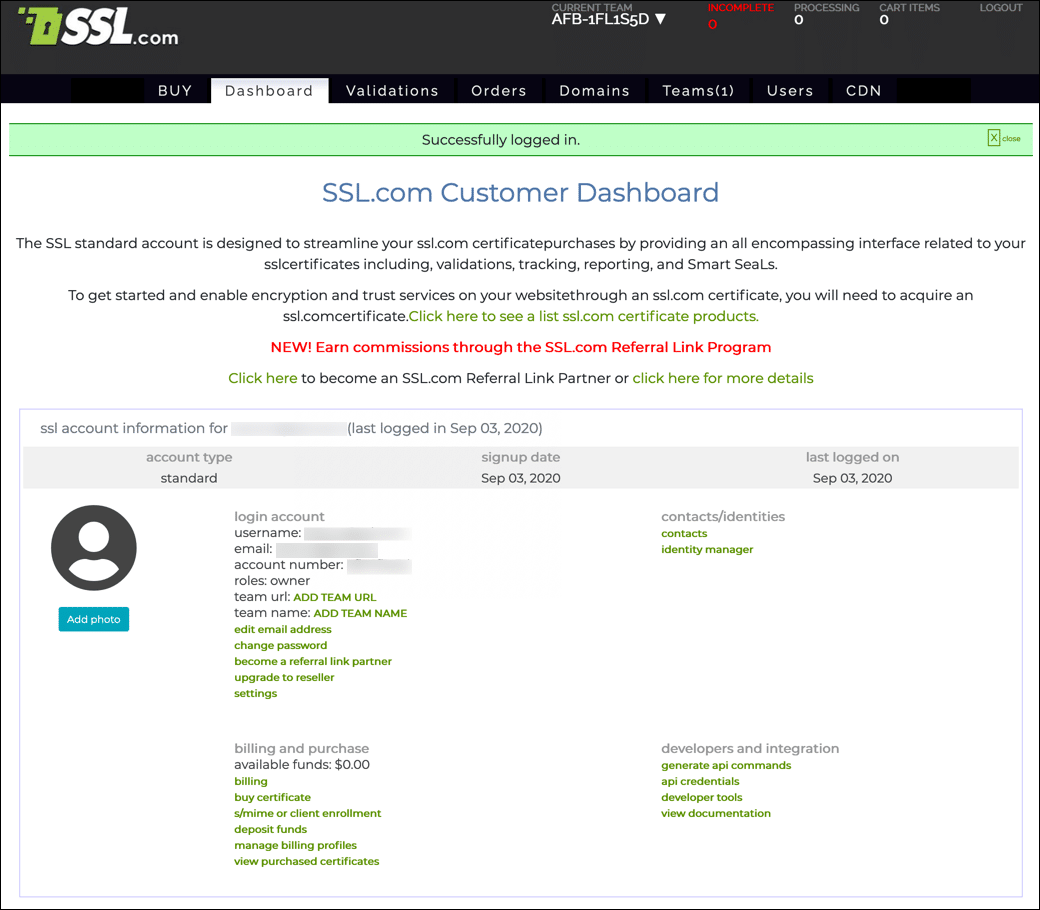

- Kirjaudu SSL.com-tilillesi. Jos olet jo kirjautunut sisään, siirry koontinäyttöön. Tab.

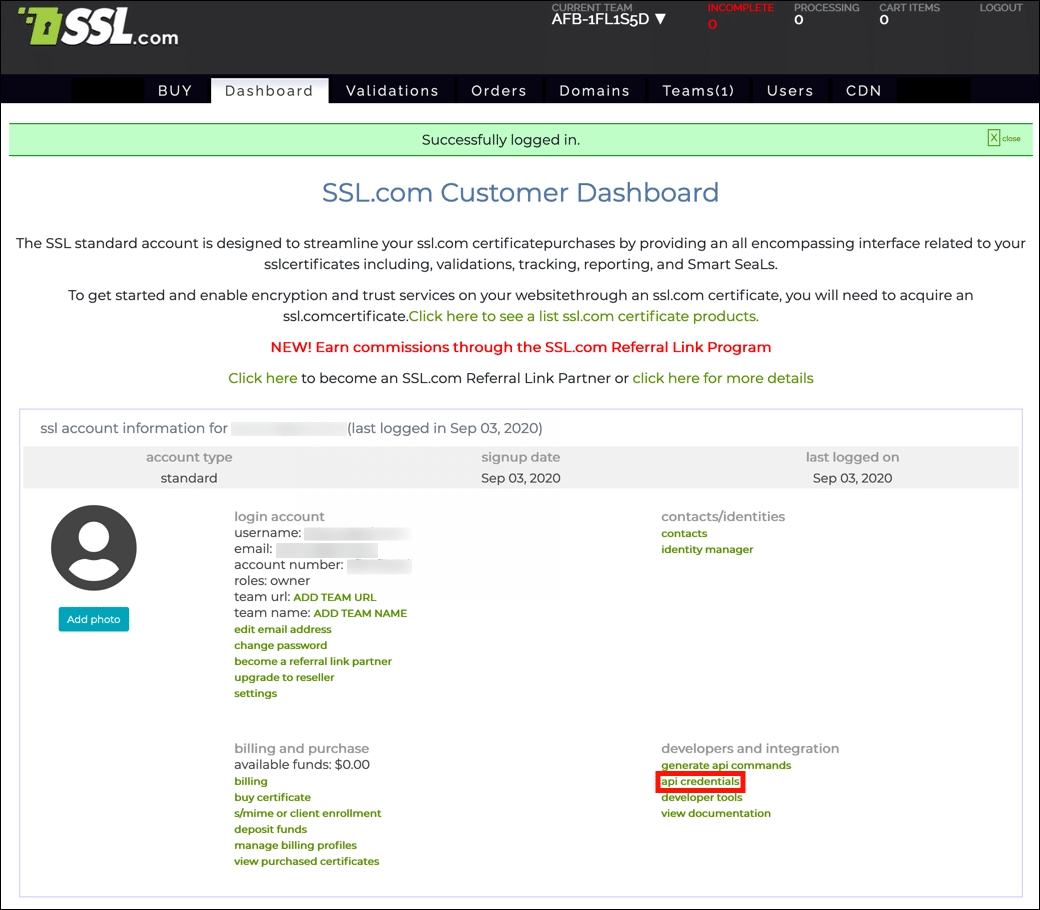

- Napauta api valtakirjat, sijaitsee alle kehittäjät ja integraatio.

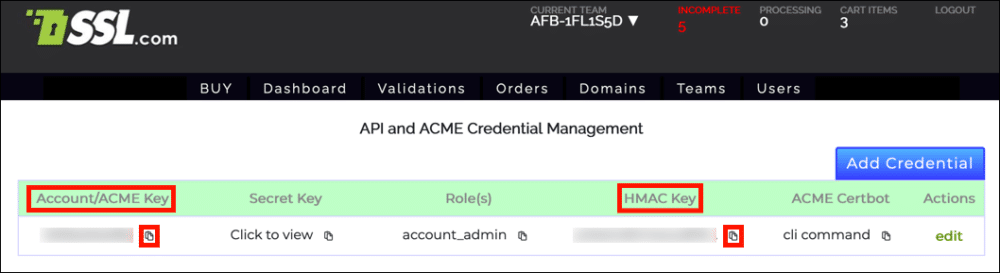

- Tarvitset sinun Tili / ACME-avain ja HMAC-avain pyytää varmenteita. Napsauta leikepöydän kuvaketta () kunkin näppäimen vieressä kopioidaksesi arvon leikepöydälle.

- Kirjaudu SSL.com-tilillesi. Jos olet jo kirjautunut sisään, siirry koontinäyttöön. Tab.

Apache-asennus ja -automaatio

Käytä tällaista komentoa asentaaksesi Apache. Korvaa KAIKKI CAPS -arvot todellisilla arvoillasi:

sudo certbot --apache --sähköposti SÄHKÖPOSTIOSOITE --agree-tos --no-eff-email --config-dir /etc/ssl-com --logs-dir /var/log/ssl-com --eab -kid ACCOUNT-KEY --eab-hmac-key HMAC-Avain --palvelin https://acme.ssl.com/sslcom-dv-ecc -d DOMAIN.NAME

Komennon hajottaminen:

sudo certbottoimiicertbotkomento pääkäyttäjän oikeuksilla.--apachemäärittelee asentamaan sertifikaatit käytettäväksi Apachen kanssa.--email EMAIL-ADDRESSantaa rekisteröinnin sähköpostiosoitteen. Voit määrittää useita osoitteita pilkuilla erotettuna.--agree-tos(valinnainen) hyväksyy ACME-tilaajasopimuksen. Voit jättää tämän pois, jos haluat sopia vuorovaikutteisesti.--no-eff-email(valinnainen) osoittaa, että et halua jakaa sähköpostiosoitteesi EKTR: n kanssa. Jos jätät tämän pois, sinua pyydetään jakamaan sähköpostiosoitteesi.--config-dir /etc/ssl-com(valinnainen) määrittää kokoonpanohakemiston.--logs-dir /var/log/ssl-com(valinnainen) asettaa lokien hakemiston.--eab-kid ACCOUNT-KEYmäärittää tiliavain.--eab-hmac-key HMAC-KEYmäärittää HMAC-avaimesi.--server https://acme.ssl.com/sslcom-dv-eccmäärittää SSL.com: n ACME-palvelimen.-d DOMAIN.NAMEmäärittää verkkotunnuksen, jonka varmenne kattaa.

- Muuta

--serverarvo komennossahttps://acme.ssl.com/sslcom-dv-rsa.

-d DOMAIN.NAME vaihtoehto useita kertoja komennossa lisätäksesi verkkotunnuksia varmenteeseesi. Katso tietoja varmenteen tyypit ja laskutus nähdäksesi kuinka eri verkkotunnusyhdistelmät yhdistyvät SSL.com-sertifikaattityypit ja vastaava hinnoittelu.certbot komento, ACME-tilitiedot tallennetaan tietokoneellesi kokoonpanohakemistoon (/etc/ssl-com yllä olevassa komennossa. Voit jättää certbotin tulevissa ajoissa --eab-hmac-key ja --eab-kid vaihtoehtoja, koska certbot jättää ne huomioimatta paikallisesti tallennettujen tilitietojen hyväksi.

Jos sinun on liitettävä tietokoneen ACME-varmenteen tilaukset toiseen SSL.com-tiliin, poista nämä tilitiedot tietokoneeltasi komennolla sudo rm -r /etc/ssl-com/accounts/acme.ssl.com (tai jos jätit valinnaisen --config-dir vaihtoehto, sudo rm -r /etc/letsencrypt/accounts/acme.ssl.com).

Sinun pitäisi nähdä tällainen lähtö, kun olet suorittanut komennon:

Virheenkorjauslokin tallentaminen tiedostoon /var/log/ssl-com/letsencrypt.log Valitut laajennukset: Authenticator-apache, Installer-apache Uuden varmenteen hankkiminen Suoritetaan seuraavat haasteet: DOMAIN.NAME: http-01 -haaste odottaa vahvistusta ... Siivotaan haasteita Luotu SSL-isäntäpalvelin osoitteessa /etc/apache2/sites-available/DOMAIN-le-ssl.conf Varmenteen käyttöönotto VirtualHostiin /etc/apache2/sites-available/DOMAIN-le-ssl.conf Käytettävissä olevan sivuston ottaminen käyttöön: / etc / apache2 / sites-available / DOMAIN-le-ssl.conf Ohjaamalla vhost hakemistoon /etc/apache2/sites-enabled/DOMAIN.NAME.conf ssl vhost-tiedostoon /etc/apache2/sites-available/DOMAIN-le-ssl.conf - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Onnittelut! Olet ottanut https://DOMAIN.NAME käyttöön - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Certbot luo myös tämän tyyppisen crontab-tiedoston 30 päivän kuluessa vanhentuvan certbot-asennetun varmenteen automaattista ei-interaktiivista uusimista varten:

$ cat /etc/cron.d/certbot # /etc/cron.d/certbot: crertab-merkinnät certbot-paketille # # Upstream suosittelee uusimisyritystä kahdesti päivässä # # Lopulta tämä on mahdollisuus vahvistaa varmenteet # haven ' t peruutettu jne. Uusiminen tapahtuu vain, jos viimeinen voimassaolonumero on 30 päivän sisällä. # # Tärkeä muistiinpano! Tätä cronjobia EI suoriteta, jos sinulla on # käynnissä systemd init-järjestelmänäsi. Jos sinulla on systemd, # cronjob.timer-toiminto on etusijalla tämän cronjobin kanssa. Jos haluat lisätietoja #, katso systemd.timer-sivua tai käytä systemctl show # certbot.timer -ohjelmaa. SHELL = / bin / sh PATH = / usr / local / sbin: / usr / local / bin: / sbin: / bin: / usr / sbin: / usr / bin 0 * / 12 * * * juuritesti -x / usr / bin / certbot -a \! -d / run / systemd / system && perl -e 'sleep int (rand (43200))' && certbot -q uusinta

Nginxin asennus ja automaatio

Nginx, yksinkertaisesti korvaa --nginx varten --apache yllä esitetyssä komennossa:

sudo certbot --nginx --sähköposti SÄHKÖPOSTIOSOITE --agree-tos --no-eff-email --config-dir /etc/ssl-com --logs-dir /var/log/ssl-com --eab -kid ACCOUNT-KEY --eab-hmac-key HMAC-Avain --palvelin https://acme.ssl.com/sslcom-dv-ecc -d DOMAIN.NAME

- Muuta

--serverarvo komennossahttps://acme.ssl.com/sslcom-dv-rsa.

Pakota uusiminen manuaalisesti

Jos haluat uudistaa varmenteen manuaalisesti ennen kuin vanhentuminen on välitön, käytä tätä komentoa:

certbot Uusinta - Force-Renewal - Cert-nimi DOMAIN.NAME

SSL.com tarjoaa laajan valikoiman SSL /TLS palvelinvarmenteet HTTPS-verkkosivustoille.