В наши дни часто можно увидеть новости о небезопасных практиках Интернета вещей (IoT), таких как закрытые ключи, встроенные в загружаемую прошивку устройства и легко доступны для злоумышленников. Потенциальные клиенты IoT и IIoT (Industrial Internet of Things) справедливо обеспокоены безопасностью, но так быть не должно!

С кастомом, с поддержкой ACME выдающий CA (также известный как подчиненный ЦС or СубЦА) от SSL.com, поставщики IoT и IIoT могут легко управлять и автоматизировать проверку, установку, обновление и отзыв SSL /TLS сертификаты на устройства с поддержкой ACME. Благодаря ACME закрытые ключи будут надежно генерироваться и храниться на самом устройстве, что устраняет необходимость в небезопасных методах обработки ключей.

Что такое ACME и как он может работать с IoT?

SSL.com теперь предлагает нашим корпоративным клиентам возможность напрямую связать свои устройства с выделенным управляемым ACME-интерфейсом. выдающий CA, предлагая следующие преимущества:

- Автоматическая проверка домена и продление сертификата.

- Непрерывный SSL /TLS покрытие уменьшает административные головные боли.

- Повышает безопасность благодаря сокращению срока службы сертификатов конечных объектов.

- Управление отзывом сертификата

- Установленный, хорошо документированный стандартный протокол IETF.

- Публичное или частное доверие доступно.

Как работает ACME

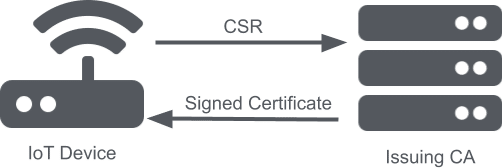

Когда устройство IoT с поддержкой ACME подключено к Интернету и требует запроса на выдачу или возобновление сертификата, встроенное клиентское программное обеспечение ACME генерирует пару криптографических ключей и запрос на подпись сертификата (CSR) на устройстве. CSR отправляется технически ограниченному выдающему центру сертификации, который возвращает подписанный сертификат. Затем клиент ACME обрабатывает установку сертификата.

CA / Форум браузеров Базовые требования определить Технически ограниченный сертификат CA as

Сертификат подчиненного центра сертификации, который использует комбинацию параметров расширенного использования ключа и параметров ограничения имени, чтобы ограничить область, в которой сертификат подчиненного центра сертификации может выдавать подписчик или дополнительные сертификаты подчиненного центра сертификации.

Например, размещенный выдающий ЦС может быть технически ограничен выдачей SSL /TLS сертификаты для ограниченного набора доменных имен, принадлежащих поставщику IoT, для использования на его беспроводных маршрутизаторах. Затем маршрутизатор запросит подписанный сертификат, связанный с именем домена, например config.company.com на IP-адрес маршрутизатора в его локальной сети. Сертификат позволяет пользователям устанавливать HTTPS-подключения к маршрутизатору с этим URL-адресом вместо того, чтобы вводить IP-адрес (например, 192.168.1.1). Наиболее важный для безопасности уникальный секретный ключ надежно генерируется и хранится на каждом устройстве и может быть заменен в любое время.