Инфраструктура открытого ключа

Когда люди обращаются к что такое варган? or частная PKI [01]они на самом деле имеют в виду публично доверенный и в частном порядке инфраструктуры. Помните, что открытый и закрытый ключи не связаны с публичными и частными PKI.

Более того, оба случая относятся к размещенным PKI or PKIкак услуга (PKIaaS) решения. Внутренний (или локальный) PKI может работать как частный PKI, но это требует значительных усилий и ресурсов для реализации инструментов и услуг, которые вы получили бы от хостинга PKI or PKIпровайдер aaS.

Принципиально, PKI имеет две функции:

- управлять коллекцией общественности[02] и закрытые ключи, и

- привязать каждый ключ к личности отдельного лица, такого как человек или организация.

Привязка устанавливается путем выдачи электронных документов, удостоверяющих личность, под названием цифровые сертификаты [03]. Сертификаты криптографически подписаны закрытым ключом, поэтому клиентское программное обеспечение (например, браузеры) может использовать соответствующий открытый ключ для проверки сертификата. подлинность (т.е. он был подписан правильным закрытым ключом) и целостность (т.е. он не был изменен каким-либо образом).

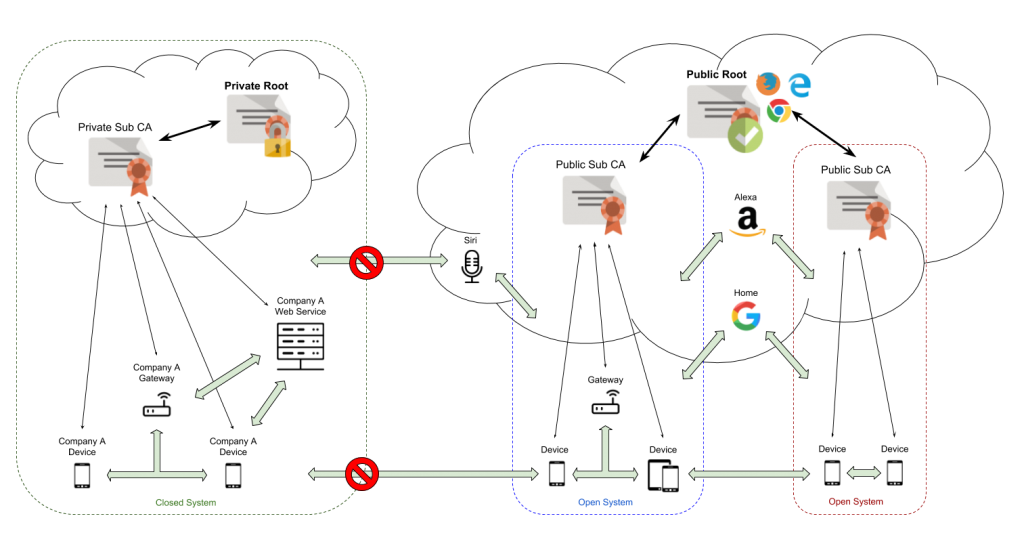

Публично доверенный и Частно доверенный PKI

Хотя оба PKI Конфигурации обеспечивают одинаковую функцию, их различие довольно простое.

Общая PKIклиентские программы автоматически доверяют, а частные PKIs должен быть доверен вручную пользователем (или, в корпоративной среде и среде IoT, развернутым на всех устройствах администратором домена) перед любыми сертификатами, выпущенными этим PKI может быть подтверждено.

Организация, которая поддерживает общественное доверие PKI называется Центр сертификации (CA). Чтобы получить общественное доверие, центр сертификации должен пройти аудит по таким стандартам, как базовые требования CA / B Forum. [04] и быть принятым в общественные доверительные магазины, такие как Microsoft Trusted Root Store Program.

Хотя частный PKI Реализации могут быть такими же безопасными, как и их общедоступные аналоги, по умолчанию им не доверяют, поскольку они не соответствуют требованиям этих требований и не принимаются в программах доверия.

Почему выбирают публично доверенных PKI?

Публичное доверие означает, что публичное доверие коренные сертификаты (связывание идентификатора CA с их официальными открытыми ключами) уже распространено в большинстве клиентов. Браузеры, операционные системы и другое клиентское программное обеспечение поставляются со встроенным списком таких доверенных открытых ключей, которые используются для проверки сертификатов, с которыми они сталкиваются. (Ответственные поставщики также могут обновлять эти списки при обновлении своего программного обеспечения.) В отличие от конфиденциальных доверенных корневых сертификатов (необходимых для частного PKI) должен быть установлен вручную в клиенте перед сертификатами от таких частных PKIs может быть подтверждено.

Как следствие, если вы пытаетесь защитить общедоступный веб-сайт или другой онлайновый ресурс, сертификат выдан из публично доверенного PKI (т. е. ЦС) - это путь, поскольку каждый посетитель должен вручную установить частный PKIиспользовать корневой сертификат в своем браузере непрактично (и постоянные предупреждения системы безопасности, которые могут появиться в результате, негативно повлияют на репутацию вашего сайта).

Почему выбирают в частном порядке PKI?

Общая PKIs должны строго следовать правилам и регулярно проходить аудиты, в то время как частные PKI может отказаться от требований аудита и отклоняться от стандартов любым способом, который его оператор сочтет целесообразным. Хотя это может означать, что они не следуют строгим правилам, это также позволяет клиентам использовать частные PKI больше свободы в отношении их политики сертификатов и операций.

Один пример: базовые требования запрещают публично доверенным ЦС выдавать сертификаты для внутренних доменов (например, example.local). Частный PKI может, при желании, выдавать сертификаты для любого домена по мере необходимости, включая такие локальные домены.

Сертификаты, пользующиеся всеобщим доверием, также должны всегда включать конкретную информацию в порядке, строго определенном их регулирующими правилами и отформатированном в сопоставлении профиля сертификата с принятым стандартом X.509 для общедоступных сертификатов. Однако некоторым клиентам может потребоваться настраиваемый профиль сертификата, специально адаптированный к предполагаемому использованию их организации и проблемам безопасности. Частный PKI может выдавать сертификаты, используя специализированный профиль сертификата.

Помимо самого сертификата, частный PKI позволяет полностью контролировать процедуры проверки личности и учетных данных. Собственные системы контроля доступа клиента (такие как единый вход или каталоги LDAP) могут быть интегрированы с частными PKI Сервис для легкого предоставления сертификатов сторонам, которым уже доверяет оператор. Напротив, публично доверенный PKI Перед выпуском любого сертификата необходимо выполнить строгие ручные и автоматические проверки и проверки на соответствие квалифицированным базам данных.

Прозрачность сертификата

Следует также отметить, что частный PKI не требуется участвовать в Прозрачность сертификата [05].

Браузеры, такие как Chrome, теперь обеспечивают [06] CT для всех общедоступных доверенных сертификатов, что требует от центров сертификации публиковать все сертификаты, выданные в общедоступной базе данных. Частный PKI операторы, однако, не обязаны внедрять CT и могут в результате обеспечить лучшую конфиденциальность для чувствительных приложений, или когда публичное раскрытие внутренней структуры сети будет считаться вредным [07].

Заключение

Выбор одного PKI Решение над другим не является тривиальным решением. Как государственные, так и частные PKI Предложите преимущества и недостатки, и ваш собственный выбор может зависеть от многих факторов, включая потребность в общедоступном доступе, простоту использования и требования безопасности и политики для управления вашей инфраструктурой.

Здесь, в SSL.comМы рады помочь вам построить эффективный PKI план, который соответствует уникальным потребностям вашей организации.