Tento kurz vám ukáže, jak podepisovat soubory z příkazového řádku Windows pomocí podpisového certifikátu kódu a soukromého klíče uloženého v Azure Key Vault. Chcete-li postupovat podle těchto pokynů, budete potřebovat:

- An Účet Azure

- A Trezor klíčů

- A certifikát pro podpis kódu nainstalován ve vašem Key Vault. Můžeš buď:

- Nástroj Azure Sign nainstalován v počítači, který budete používat k podepisování

Co je Azure Sign Tool?

Nástroj Azure Sign je open-source nástroj, který nabízí SignTool funkce pro certifikáty a klíče uložené v Azure Key Vault. Nástroj Azure Sign Tool můžete nainstalovat pomocí následujícího příkazu v prostředí Windows PowerShell (vyžaduje .NET SDK):

dotnet tool install --global AzureSignTool

Krok 1: Zaregistrujte novou aplikaci Azure

Nejprve budete muset zaregistrovat novou aplikaci Azure, abyste se mohli připojit k Key Vault k podpisu.

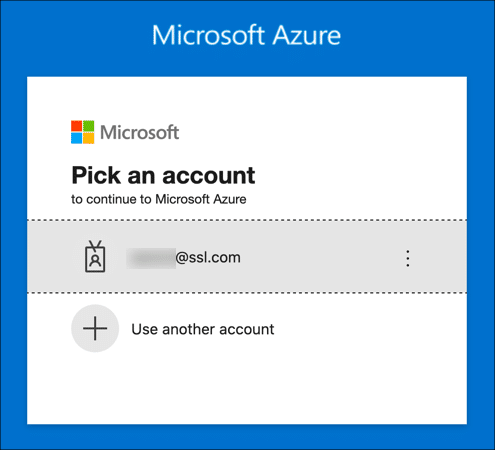

- Přihlaste se do Azurský portál.

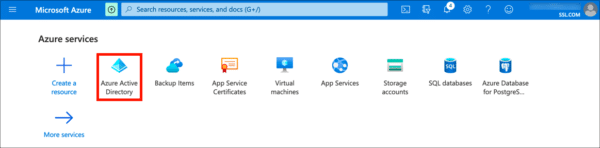

- přejděte na Azure Active Directory. (Klikněte na Další služby pokud ikona Azure Active Directory není viditelná.)

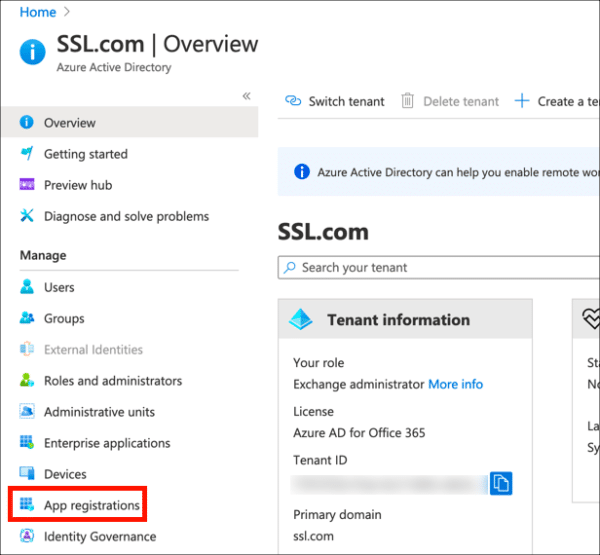

- klikněte Registrace aplikací, v levém sloupci.

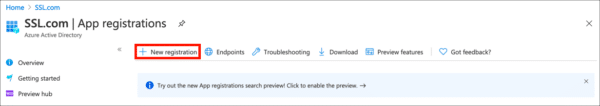

- klikněte Nová registrace.

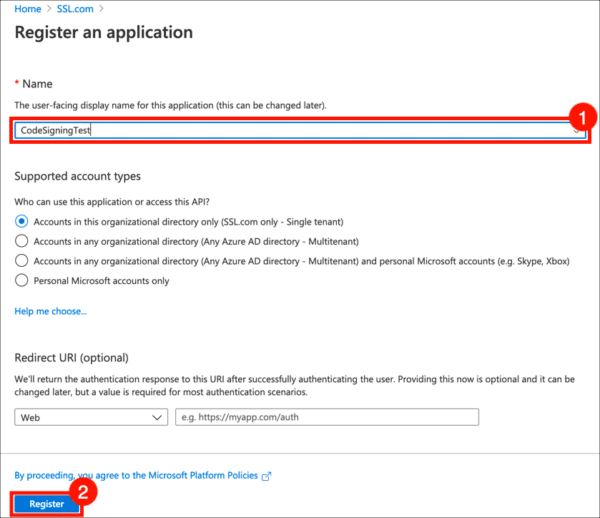

- Dejte své žádosti a Příjmení a klepněte na tlačítko Registrace knoflík. Nechte ostatní nastavení na jejich výchozí hodnoty.

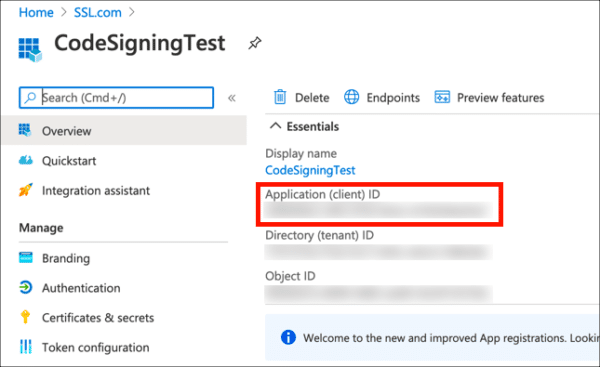

- Vaše nová aplikace byla zaregistrována. Zkopírujte a uložte zobrazenou hodnotu pro ID aplikace (klienta), protože to budete později potřebovat.

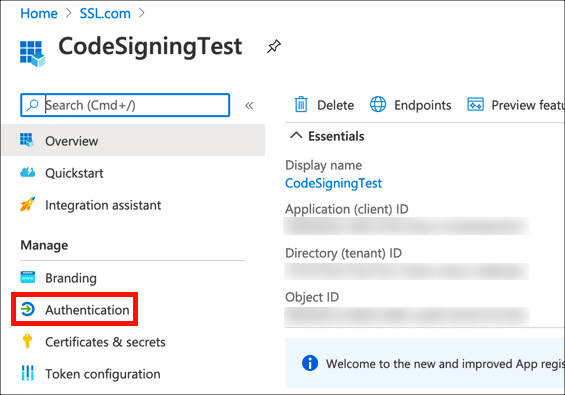

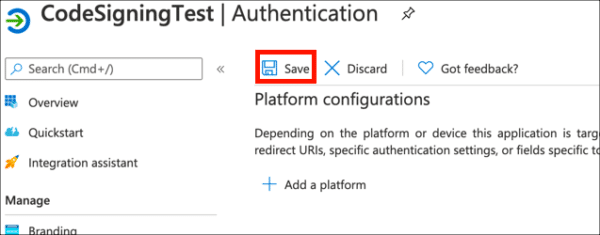

- klikněte Ověřování.

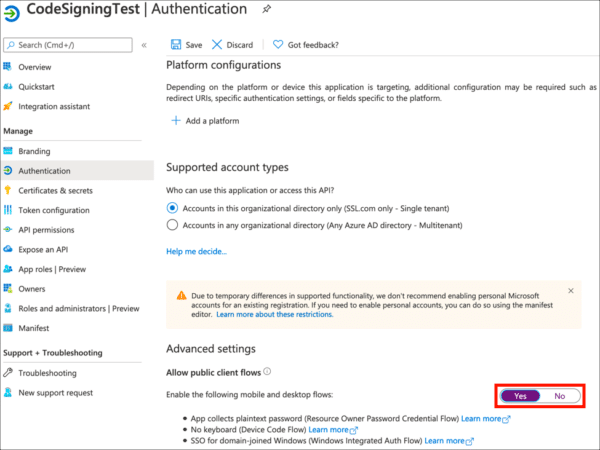

- Pod pokročilá nastavení, nastavit Povolit veřejné toky klientů na

Yes.

- klikněte Uložit.

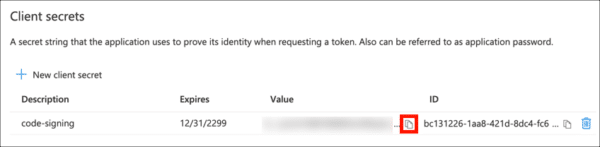

Krok 2: Vytvořte klientské tajemství

Dále vygenerujte klientské tajemství, které bude při podpisu sloužit jako pověření.

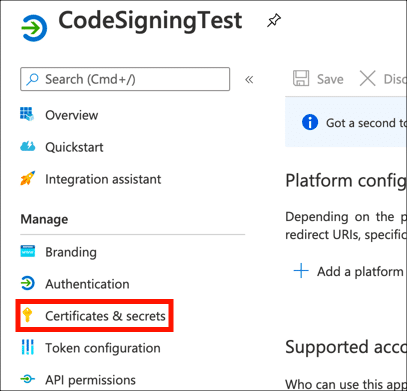

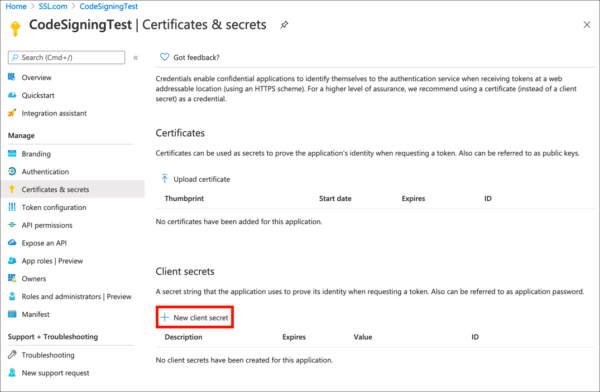

- klikněte Certifikáty a tajemství v levé nabídce.

- klikněte Nové tajemství klienta.

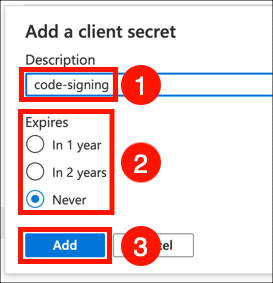

- Dejte svému klientovi tajemství Popis, podle potřeby nastavte dobu platnosti a klikněte na přidat .

- Zkopírujte Hodnota vašeho nového klientského tajemství ihned a uložte jej na bezpečném místě. Při příštím obnovení stránky bude tato hodnota maskovaná a nenávratná.

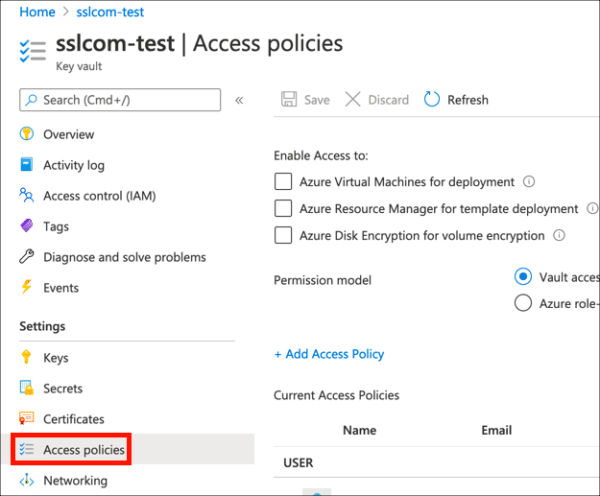

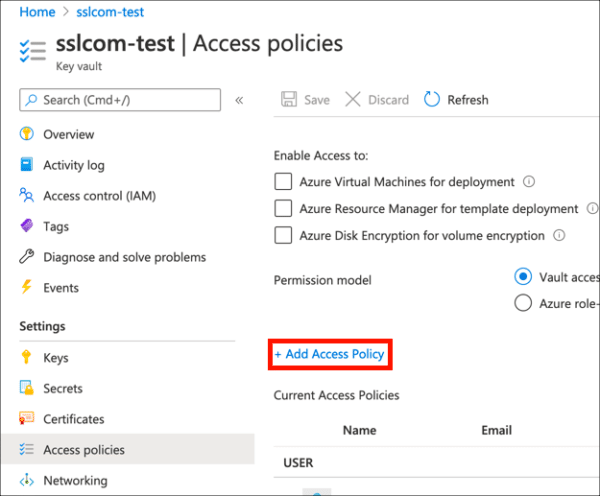

Krok 3: Povolte přístup v Key Vault

Nyní budete muset povolit přístup pro svou aplikaci v Azure Key Vault.

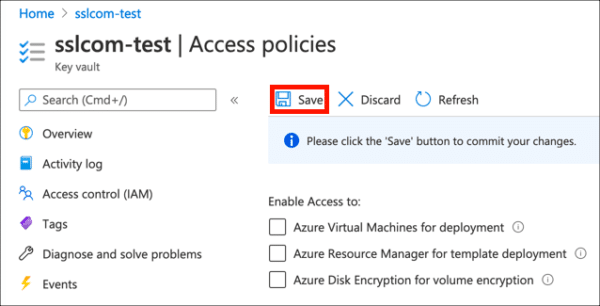

- Přejděte do Key Vault obsahující certifikát, který chcete použít k podepisování, a klikněte na Zásady přístupu odkaz.

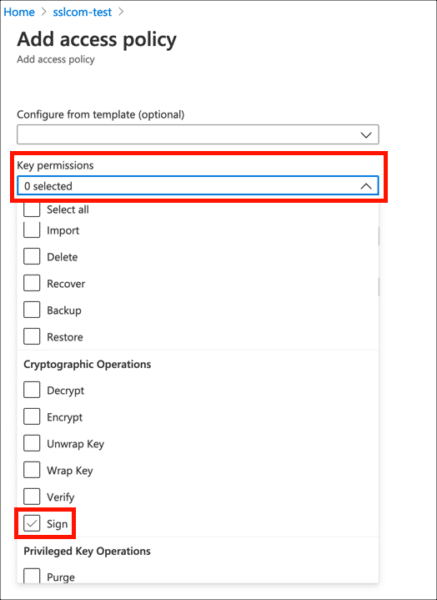

- klikněte Přidat zásady přístupu.

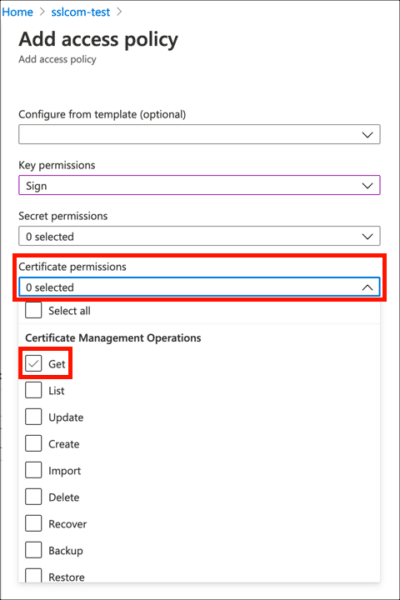

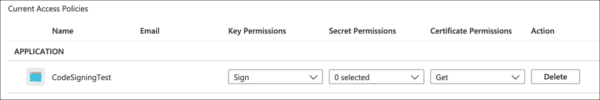

- Pod Klíčová oprávnění, povolit

Sign.

- Pod Oprávnění k certifikátu, povolit

Get.

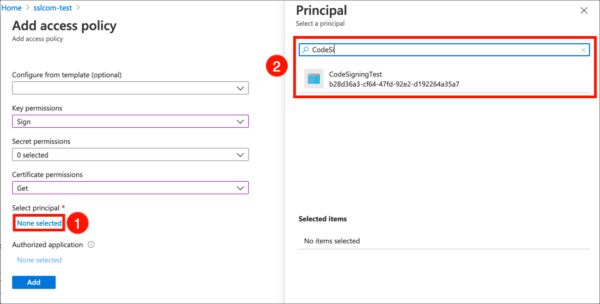

- Klepněte na tlačítko Není vybrán žádný odkaz pod Vyberte jistinu, pak pomocí vyhledávacího pole vyhledejte a vyberte aplikaci, kterou jste vytvořili v předchozí části.

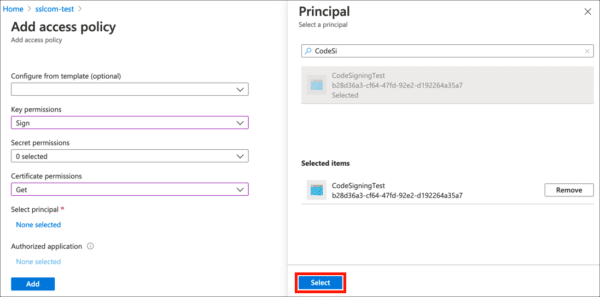

- Klepněte na tlačítko vybrat .

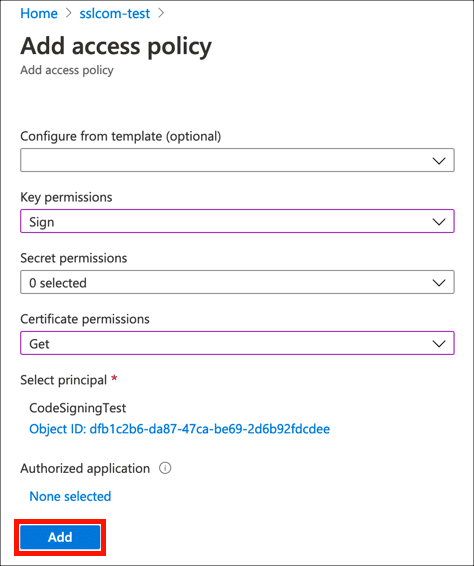

- Klepněte na tlačítko přidat .

- klikněte Uložit.

- Vaše zásady přístupu jsou nastaveny a můžete začít podepisovat soubory.

Krok 4: Podepište soubor

Nyní jste konečně připraveni podepsat nějaký kód!

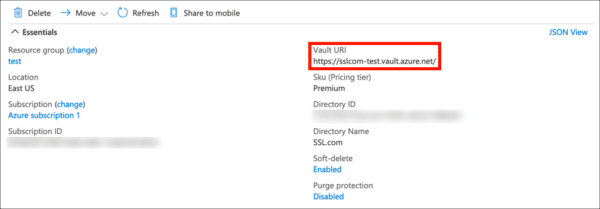

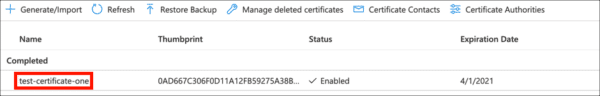

- Budete potřebovat následující informace:

- Níže je ukázkový příkaz v PowerShellu k podepsání a časovému razítku souboru pomocí nástroje Azure Sign. Nahraďte hodnoty v ALL CAPS vašimi skutečnými informacemi:

azuresigntool sign -kvu KEY-VAULT-URI -kvc CERTIFIKÁT-NÁZEV -kvi APLIKACE-KLIENT-ID -kvs KLIENT-SECRET -tr http://ts.ssl.com/ -td sha256 CESTA K VYKONATELNOSTI

Poznámka: Ve výchozím nastavení SSL.com podporuje časová razítka z klíčů ECDSA.

Pokud narazíte na tuto chybu:The timestamp certificate does not meet a minimum public key length requirement, měli byste kontaktovat svého dodavatele softwaru, aby povolil časové značky z klíčů ECDSA.

Pokud váš dodavatel softwaru nemůže žádným způsobem umožnit použití normálního koncového bodu, můžete použít tento starší koncový bodhttp://ts.ssl.com/legacyzískat časové razítko z jednotky RSA Timestamping Unit. - Pokud je podepsání úspěšné, měli byste vidět výstup podobný tomuto (neúspěšné podepsání nebude mít žádný výstup):

info: AzureSignTool.Program [0] => Soubor: test.exe Podepisovací soubor test.exe informace: AzureSignTool.Program [0] => Soubor: test.exe Podepisování bylo úspěšně dokončeno pro soubor test.exe. informace PS C: \ Users \ Aaron Russell \ Desktop>

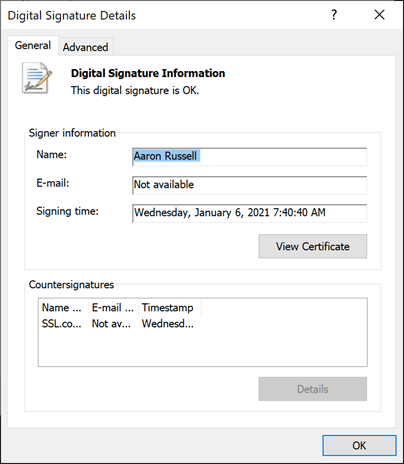

- Podrobnosti o novém digitálním podpisu budou k dispozici ve vlastnostech souboru: