Sertifikat digital dari SSL.com dapat menjadi bagian penting dari rencana organisasi perawatan kesehatan untuk email, otentikasi, dan situs web yang sesuai dengan HIPAA.

Pelanggaran dan Hukuman HIPAA

Undang-undang Portabilitas dan Akuntabilitas Asuransi Kesehatan (HIPAA) AS, yang awalnya disahkan pada tahun 1996, melindungi keamanan dan privasi Informasi Kesehatan yang Dilindungi Elektronik (juga dikenal sebagai PHI atau ePHI) pasien. Kepatuhan HIPAA diberlakukan oleh Kantor Hak Sipil (OCR) dari Departemen Kesehatan dan Layanan Kemanusiaan (DHS) AS.

Untuk tahun 2020, jurnalis hukum Steve Alder laporan di Jurnal HIPAA bahwa 642 pelanggaran data skala besar dilaporkan oleh lembaga perawatan kesehatan termasuk penyedia layanan kesehatan dan rumah kliring perawatan kesehatan. Statistik ini 25% lebih besar dibandingkan tahun 2019 yang merupakan tahun pemecahan rekor.

Dibandingkan dengan tahun 2020, pelanggaran data perawatan kesehatan telah meningkat tiga kali lipat sejak 2010, dan dua kali lipat sejak 2014. Oleh karena itu, terjadi peningkatan pelanggaran data sebesar 25% setiap tahun. Secara keseluruhan, 78 juta catatan perawatan kesehatan yang mengejutkan telah dilanggar antara 2009-2020.

Alasan Utama Pelanggaran Data Layanan Kesehatan di tahun 2020

Grafik lima penyebab utama pelanggaran data kesehatan pada tahun 2020 adalah diidentifikasi: insiden peretasan/IT (26.9 juta catatan dilanggar), akses/pengungkapan tidak sah (787,015 catatan dilanggar), pencurian (806,552 catatan dilanggar), pembuangan yang tidak tepat (584,980 catatan dilanggar), dan kerugian (169,509 catatan dilanggar).

Jelas, serangan keamanan siber merupakan alasan terbesar data perawatan kesehatan dicuri. Serangan siber termasuk phishing yang terlalu umum, mengirim malware, eksploitasi kerentanan, dan ransomware.

Pada bulan-bulan terakhir tahun 2020, insiden ransomware meningkat secara signifikan. Titik Periksa melaporkan bahwa perawatan kesehatan adalah industri yang paling ditargetkan, oleh penyerang ransomware, pada Oktober 2020. Geng ransomware Ryuk adalah salah satu yang paling terkenal pada bulan itu. Mereka mengeluarkan sistem komputer dari Sky Lakes Medical Center dan memaksa dokter menggunakan tulisan tangan untuk mendokumentasikan informasi pasien. Mereka juga menyerang Jaringan Kesehatan Universitas Vermont dimana hingga 20 fasilitas medis menjadi korban.

Juga berteori bahwa Ryuk bertanggung jawab atas serangan ransomware terhadap Universal Health Services (UHS) yang memiliki 400 rumah sakit di AS dan setiap tahun melayani jutaan pasien. UHS adalah diperkirakan kehilangan $67 juta untuk kerusakan termasuk kehilangan pendapatan karena ambulans dialihkan ke rumah sakit lain, lebih dari 2 bulan penundaan dalam prosedur penagihan, dan biaya besar untuk memperbaiki sistem mereka.

Antara Oktober dan September 2020, terjadi peningkatan 71% yang mengkhawatirkan dalam serangan ransomware. Kasus Ransomware pada tahun 2020 terdiri dari beberapa serangan cyber paling merugikan yang terjadi terhadap organisasi perawatan kesehatan tahun itu. Dalam banyak serangan ini, sistem dimatikan selama berminggu-minggu dan akibatnya, layanan pasien sangat terpengaruh.

Sertifikat Digital untuk Perlindungan dan Otentikasi Informasi

Bagian HIPAA tentang pengamanan teknis memperjelas bahwa PHI pasien harus dilindungi oleh penyedia layanan kesehatan saat ditularkan melalui jaringan komputer atau saat istirahat. Peraturan yang relevan termasuk (tetapi tidak terbatas pada):

164.312 (a) (2) (iv): Enkripsi dan dekripsi (Dapat Dialamatkan). Menerapkan mekanisme untuk mengenkripsi dan mendekripsi informasi kesehatan yang dilindungi elektronik.

164.312 (c) (1): Standar: Integritas. Menerapkan kebijakan dan prosedur untuk melindungi informasi kesehatan yang dilindungi secara elektronik dari perubahan atau perusakan yang tidak semestinya.

164.312 (d): Standar: Otentikasi orang atau entitas. Menerapkan prosedur untuk memverifikasi bahwa orang atau entitas yang mencari akses ke informasi kesehatan yang dilindungi secara elektronik adalah orang yang diklaim.

164.312 (e) (1): Standar: Keamanan transmisi. Menerapkan langkah-langkah keamanan teknis untuk melindungi dari akses tidak sah ke informasi kesehatan terlindungi elektronik yang dikirimkan melalui jaringan komunikasi elektronik.

Karena dimaksudkan untuk menjadi "bukti masa depan", HIPAA tidak menjelaskan teknologi pasti yang harus digunakan untuk melindungi PHI. Saat ini, sertifikat digital yang ditawarkan oleh otoritas sertifikat (CA) tepercaya publik, seperti SSL.com, menawarkan solusi hebat untuk memastikan enkripsi, otentikasi, dan integritas komunikasi digital.

Kami akan membahas tiga aplikasi penting sertifikat digital untuk komunikasi yang sesuai dengan HIPAA di sini: S/MIME sertifikat untuk email aman, otentikasi klien berbasis sertifikat, dan SSL /TLS sertifikat untuk melindungi situs web dan aplikasi web. Kami juga akan membahas bagaimana alat manajemen sertifikat lanjutan SSL.com dapat membantu Anda merencanakan dan memelihara cakupan untuk seluruh organisasi Anda dan menjaga sertifikat Anda tetap mutakhir.

S/MIME Email dan Otentikasi Klien untuk Kepatuhan HIPAA

Email telah digunakan untuk komunikasi melalui jaringan komputer sejak awal 1970-an, dan secara default tidak aman. Email didasarkan pada protokol teks biasa, tidak memberikan cara untuk memastikan integritas pesan, dan tidak menyertakan mekanisme untuk autentikasi yang kuat. S/MIME (Ekstensi Surat Internet Aman / Multiguna) sertifikat dari SSL.com dapat menyelesaikan masalah ini dengan memastikan enkripsi, pembuktian keaslian dan integritas untuk email organisasi Anda:

- Enkripsi: S/MIME menyediakan enkripsi ujung ke ujung yang kuat sehingga pesan tidak dapat disadap dan dibaca saat transit. Sebagai contoh, S/MIME dapat melindungi pesan yang dikirim melalui internet, antara kantor atau organisasi, dan di luar firewall perusahaan.

- S/MIME enkripsi aysmmetric, dengan keduanya kunci publik dan pribadi. Siapapun yang memiliki penerima kunci publik dapat mengirimi mereka pesan terenkripsi, tetapi hanya orang yang memiliki yang sesuai kunci pribadi dapat mendekripsi dan membacanya. Oleh karena itu, kunci publik aman untuk didistribusikan baik di dalam maupun di luar organisasi, sedangkan kunci privat harus tetap aman.

- Otentikasi: Masing-masing S/MIME pesan email ditandatangani dengan kunci pribadi unik yang terkait dengan alamat email (dan secara opsional individu dan / atau organisasi) yang mengirimkannya. Karena identitas pengirim telah diverifikasi oleh CA pihak ketiga yang tepercaya — seperti SSL.com — dan terikat ke kunci rahasia ini, penerima dijamin akan identitas sebenarnya dari pengirim tersebut.

- Integritas: Masing-masing ditandatangani S/MIME pesan email menyertakan sebuah encypted hash (jenis "sidik jari" digital atau checksum) dari konten pesan yang dapat dihitung dan dikonfirmasi secara independen oleh perangkat lunak email penerima. Jika pesan entah bagaimana dicegat dan diubah (bahkan dengan satu karakter) nilai hash yang dihitung tidak akan cocok dengan tanda tangan digital. Ini berarti bahwa penerima email yang ditandatangani secara digital dapat memastikan integritas pesannya.

Selain itu, karena tanda tangan digital tepercaya memastikan keaslian dan integritas email, S/MIME memberikan hukum non-penyangkalan untuk pesan email; sulit bagi pengirim untuk secara masuk akal menyangkal bahwa mereka mengirim pesan yang sama persis.

Kepatuhan HIPAA untuk Email dalam Transit dan saat Istirahat

S/MIME sertifikat dari SSL.com dapat memberikan kepatuhan HIPAA untuk email organisasi saat dalam perjalanan atau saat istirahat:

- Sedang transit: Integritas dan keaslian S/MIME email dipastikan dengan tanda tangan digital yang unik dan tepercaya. Enkripsi ujung-ke-ujung memastikan bahwa pesan tidak dapat dibaca oleh pihak ketiga saat dikirim melalui jaringan yang tidak aman (seperti internet).

- Saat istirahat: S/MIME enkripsi memastikan bahwa hanya seseorang yang memiliki kunci pribadi penerima yang dapat mendekripsi dan membaca pesan yang dienkripsi dengan kunci publik mereka. Email terenkripsi yang dicuri dalam pelanggaran data atau disusupi tidak berguna bagi penyerang tanpa akses ke kunci ini.

Otentikasi Klien

Semua S/MIME sertifikat yang dikeluarkan oleh SSL.com termasuk otentikasi klien. Sertifikat otentikasi klien dapat digunakan sebagai faktor otentikasi untuk akses ke sumber daya jaringan yang dilindungi, seperti VPN dan aplikasi web tempat PHI pasien ditangani. Karena itu, S/MIME dan sertifikat klien dari SSL.com dapat didistribusikan ke personel sebagai solusi terpadu untuk:

- Otentikasi untuk akses ke informasi kesehatan yang dilindungi.

- Enkripsi, otentikasi, dan integritas email saat transit atau saat istirahat.

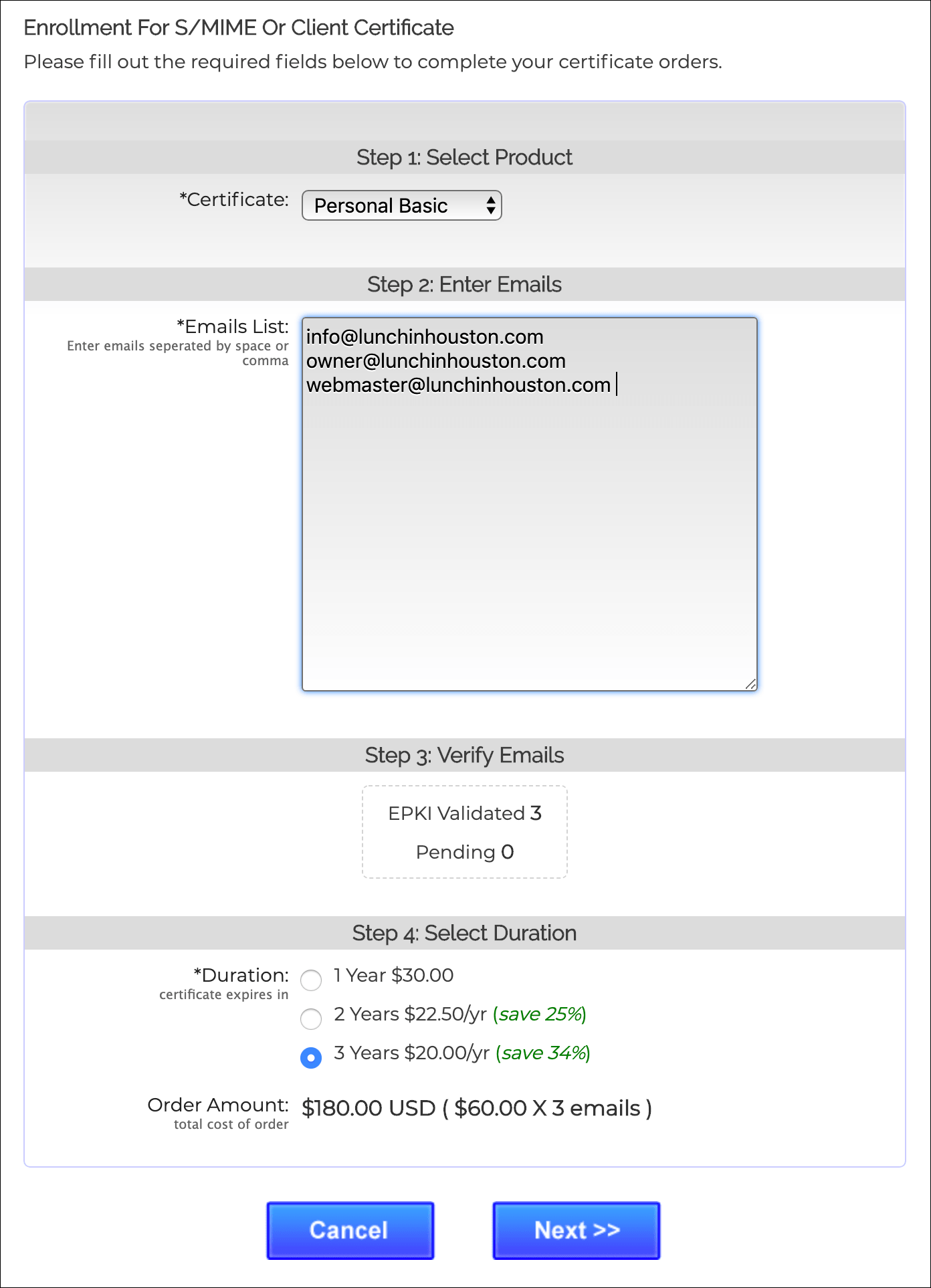

Jumlah besar S/MIME Pendaftaran Sertifikat

Menggunakan S/MIME sertifikat untuk kepatuhan HIPAA memerlukan rencana untuk menerbitkan sertifikat untuk semua personel yang bekerja dengan PHI dan mengelola sertifikat ini dari waktu ke waktu. Karyawan datang dan pergi, sertifikat kedaluwarsa, dan sertifikat mungkin perlu dicabut karena berbagai alasan, termasuk kompromi kunci pribadi.

Penyedia layanan kesehatan dapat dengan mudah isu S/MIME sertifikat dalam jumlah besar dari lanjutan SSL.com portal akun pelanggan. Sertifikat ini dapat dikelola, diperbarui, dan dicabut sesuai kebutuhan.

Organisasi yang membutuhkan sertifikat dalam jumlah besar juga dapat memanfaatkan diskon grosir hingga 65% dengan berpartisipasi dalam SSL.com Program Pembelian Reseller dan Volume.

SSL /TLS untuk Keamanan Situs Web

Dalam 2021, semua situs web harus dilindungi dengan SSL /TLS sertifikat dan gunakan Protokol HTTPS, tetapi itu adalah keharusan mutlak untuk situs web atau aplikasi web apa pun yang diharuskan mematuhi HIPAA. Seperti S/MIME untuk email, SSL /TLS protokol menyediakan enkripsi, keaslian, dan integritas untuk situs web:

- Semua komunikasi antara situs web yang dilindungi dengan SSL /TLS sertifikat dan browser web dengan aman terenkripsi.

- Grafik identitas dari situs web HTTPS yang menyajikan sertifikat valid yang ditandatangani oleh CA terpercaya publik akan diterima oleh browser web dan disediakan untuk pengguna.

- Tergantung pada tingkat validasi dipilih oleh pemiliknya, SSL situs web /TLS sertifikat mungkin hanya menunjukkan bahwa CA telah mengonfirmasi kendali atas situs web oleh pemohon sertifikat, atau mungkin mencakup informasi terperinci tentang entitas yang mengoperasikan situs, seperti perusahaan atau organisasi lain.

- Untuk kepercayaan maksimum, organisasi perawatan kesehatan mungkin ingin berinvestasi Jaminan Tinggi (OV) or Extended Validation (EV) sertifikat, memberikan bukti identitas kepada pengguna.

- Dokumen — seperti halaman web — dari situs HTTPS yang dilindungi oleh SSL /TLS sertifikat memiliki integritas dijamin oleh hash terenkripsi yang termasuk dalam tanda tangan digital, yang dihitung secara independen oleh browser sebelum mempercayai dokumen. Data tidak dapat dicegat dan diubah oleh pihak ketiga yang jahat saat dalam perjalanan tanpa browser mendeteksi kesalahan dan memperingatkan pengguna.

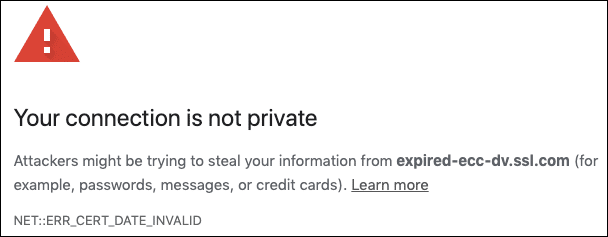

Pengingat Kedaluwarsa dan Otomatisasi

Semua sertifikat memiliki tanggal kedaluwarsa, setelah itu sertifikat tidak akan dipercaya oleh perangkat lunak klien. Untuk SSL yang dipercaya secara publik /TLS, masa pakai sertifikat maksimum saat ini selama 398 hari. Jika Anda mengizinkan SSL situs web /TLS sertifikat kedaluwarsa, browser tidak akan lagi mempercayainya:

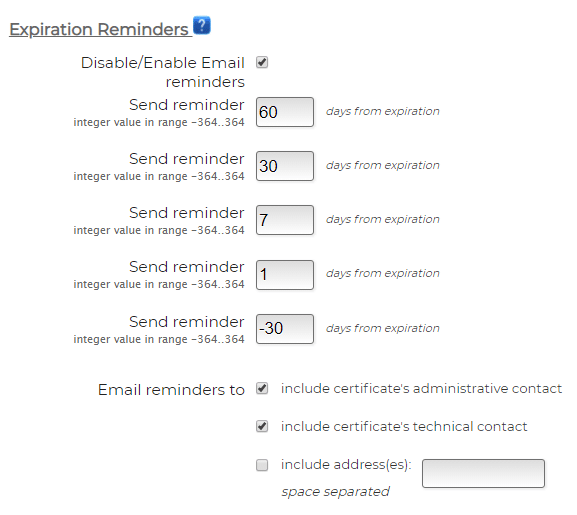

Mungkin sulit untuk melacak sertifikat yang kedaluwarsa dan terus memperbaruinya, dan sertifikat saat ini sangat penting untuk menjaga keamanan, situs web yang sesuai dengan HIPAA. SSL.com menyediakan beberapa opsi ampuh untuk memastikan sertifikat Anda mutakhir:

- Pengingat kedaluwarsa: SSL.com menyediakan pemberitahuan yang dapat dikonfigurasi untuk mengingatkan Anda ketika sudah waktunya sertifikat diperbarui. Ini adalah opsi yang bagus untuk organisasi dengan sedikit sertifikat, atau dalam situasi di mana otomatisasi tidak nyaman atau tidak mungkin karena kendala teknis.

- Skrip dan otomatisasi: Organisasi dapat membuat skrip kustom yang memanfaatkan RESTful SSL.com API SWS atau standar industri Protokol ACME untuk mengotomatiskan SSL /TLS perpanjangan sertifikat, menghilangkan kebutuhan akan pengingat. Otomatisasi sangat penting jika organisasi memiliki banyak server dan sertifikat yang harus dipelihara.

SSL.com menyediakan berbagai macam SSL /TLS sertifikat server untuk situs web HTTPS, termasuk:

Kesimpulan

Kami berharap postingan ini membantu Anda memahami bagaimana sertifikat digital dapat menjadi bagian dari rencana organisasi Anda untuk kepatuhan HIPAA, dan bagaimana alat pengelolaan lanjutan SSL.com dapat membantu Anda memastikan organisasi Anda terlindungi dan mutakhir.

Jika Anda memiliki pertanyaan tentang pembelian sertifikat untuk organisasi Anda terutama untuk penerbitan massal S/MIME Sertifikat, silakan hubungi tim penjualan perusahaan SSL.com melalui formulir di bawah ini. Anda juga dapat menghubungi dukungan SSL.com melalui email di Support@SSL.com, melalui telepon di 1-877-SSL-SECURE, atau dengan mengklik link chat di kanan bawah halaman ini.

Dan, seperti biasa, terima kasih telah mengunjungi SSL.com, tempat kami percaya a lebih aman internet adalah lebih baik Internet!

Hubungi Penjualan Perusahaan SSL.com