Угроза программ-вымогателей уже давно вырисовывается, но эта угроза достигла новой высоты с недавней атакой Darkside на Colonial Pipeline.

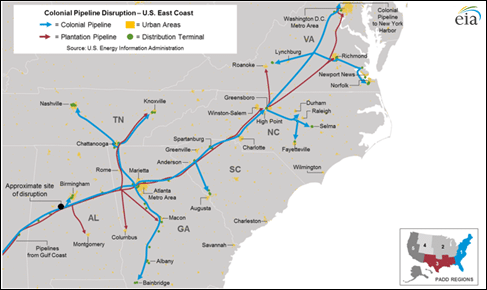

В результате этой атаки, которая была самой крупной из известных атак программ-вымогателей на инфраструктуру в Соединенных Штатах, был остановлен газопровод и половина поставок газа на восточном побережье, что вызвало скачок цен на газ и волну панических покупок в мае.

Возможно, это была самая заметная атака программ-вымогателей в этом году, но она далеко не единственная - по оценкам экспертов, изучающих данную тему, такие атаки стоят миллиарды во всем мире. Поскольку вероятность того, что страховые компании не уступят требованиям злоумышленников и официальное нежелание совершать платежи в рамках программ-вымогателей, все меньше и меньше, предприятия, организации и отдельные лица должны усилить защиту от киберпреступности.

Ну и что is Программа-вымогатель? В этой статье будет объяснено, что это такое, для чего он нужен и как лучше всего предотвратить то, что стало постоянной и растущей угрозой кибербезопасности.

Что такое вымогателей?

Как и записи о выкупе в фильмах, программы-вымогатели - это атака, которая удерживает данные в заложниках для удовлетворения требований. Со временем эти атаки были сосредоточены не столько на закрытии доступа к данным, сколько на угрозе разглашения конфиденциальной информации, которая для многих компаний стоит буквально миллионы. В соответствии с отчет от ZDNet, IBM обнаружила сдвиг в сторону производственных компаний, индустрии профессиональных услуг и правительства. А метод атак перешел в смесь, включающую вымогательство. Если цели не платят за доступ, им также угрожает разглашение конфиденциальной информации.

И из-за смертоносной комбинации, которая включает в себя большую зависимость общества от технологий и появление криптовалюты, количество атак растет. В докладе Forbes Недавно сообщалось, что в 2021 году атаки с использованием программ-вымогателей будут происходить каждые 11 секунд, а стоимость этих атак, как ожидается, превысит 20 миллиардов долларов. Бренда Р. Шартон, репортер Harvard Business Review удается преодолеть ошеломляющий рост атак с выкупом за последние пару лет, написав: «Мы видели больше атак любого рода, но заголовок на 2020 год - это атаки с выкупом, которые выросли на 150% по сравнению с предыдущим годом. Сумма, выплаченная жертвами этих атак, увеличилась более чем на 300% в 2020 году ».

Программы-вымогатели стремительно развиваются - настолько, что теперь «комплекты» атак продаются тем, кто хочет проникнуть в бизнес киберпреступности. Программа-вымогатель как услуга (RaaS) становится все более популярной. В виде CrowdStrike объясняет, предлагается как подписка, с лицензионными сборами и распределением прибыли, как в законном бизнесе.

Возвращаясь к нападению на колониальный трубопровод, в результате которого было закрыто более 5,000 миль газопровода, генеральный директор компании выявил что это произошло по недосмотру. Он сообщил комитету Сената, что хакеры получили доступ через старую виртуальную частную сеть, которая, по мнению компании, вышла из строя. А Статья CNN от 4 июня 2021 г. показывает, что для доступа к этой сети требовался только один взломанный пароль.

Хотя это далеко не единственное, что может повлиять на физическую инфраструктуру - больницы, правительства и полиция стали жертвами атак - нарушение безопасности на трубопроводе, по-видимому, послужило криком. звонок для пробуждения администрации Байдена. Но пока мы ждем, пока они заблокируют национальную безопасность, предприятия и частные лица могут предпринять шаги, чтобы оставаться в безопасности.

Как получить доступ злоумышленники-вымогатели? Как их остановить?

Вообще говоря, даже несмотря на то, что программы-вымогатели являются «последней» угрозой вашей безопасности, предотвращение атак остается практически таким же, как и с любым вредоносным ПО. Вредоносные программы не могут получить доступ к вашим файлам без доступа к вашей системе, поэтому никогда не загружайте, не открывайте и не устанавливайте файлы по электронной почте или через Интернет, не зная их источника.

Есть несколько общих советов по предотвращению программ-вымогателей, которые вы можете найти в Интернете. Мы собрали основы из рекомендаций Института программной инженерии Университета Карнеги-Меллона. руководство по передовым методам предотвращения и реагирования на программы-вымогатели:

- Резервное копирование данных в автономном режиме и, желательно, вне офиса.

- Избегайте подозрительных загрузок, нежелательных писем и т. Д.

- Держите программное обеспечение исправленным, обслуживаемым и обновленным.

- Ограничьте выполнение кода.

- Ограничьте административный доступ.

- Отключите уязвимые протоколы.

- Обучайте своих сотрудников.

Знание этих передовых методов крайне важно, и с каждым годом становится все больше. Мало того, что угроза атак увеличилась по количеству и серьезности, страховые компании и регулирующие органы также стали уделять больше внимания безопасности. Компании опубликовали свои собственные руководства по передовой практике, в которых не рекомендуется платить выкуп, и многие компании сами придерживаются этих правил. Это означает, что эти страховые компании с меньшей вероятностью будут выплачивать выкуп, требуемый от своих клиентов. В виде Темное чтение сообщает об этой тенденции, «Эра, когда компании могли уверенно переложить киберриски на страховщиков, возможно, подходит к концу».

Помимо того, что страховые компании оказывают все большее давление на клиентов, чтобы повысить их безопасность и предотвратить атаки программ-вымогателей, правительство также принимает все более жесткую позицию в отношении потенциальных жертв. Как сообщается в Hill, федеральные чиновники играли с идеей незаконные выплаты с помощью программ-вымогателей. Это может показаться немного резким, но аргумент в пользу воображаемого законодательства заключается в том, что отсутствует безопасность и прозрачность против угрозы того, что некоторые опасения могут остановить экономику страны.

Если это побуждает вас к действию или если вы отвечаете не только за себя, возможно, вы захотите изучить некоторые из более подробных отчетов, доступных в Интернете. В качестве отправной точки Агентство по кибербезопасности и безопасности инфраструктуры опубликовало передовые методы предотвращения и контрольный список мер реагирования. на их сайте. (В агентстве также есть руководство и ресурсы доступны в Интернете.) Кроме того, Институт безопасности и технологий опубликовал отчет по борьбе с программами-вымогателями - сборник рекомендаций целевой группы по программам-вымогателям.

Борьба с программами-вымогателями с помощью цифровых сертификатов

Как часть хорошей гигиены безопасности, цифровые сертификаты от пользующихся всеобщим доверием центров сертификации (ЦС), таких как SSL.com, могут помочь в борьбе с некоторыми распространенными векторами распространения программ-вымогателей и других типов вредоносных программ.

Подписано и зашифровано S/MIME Эл. адрес

Электронная почта является одним из наиболее распространенных способов доставки программ-вымогателей, а фишинговые атаки также могут использоваться для получения учетных данных и административных прав на компьютерах и сетях. С помощью S/MIME протокол может помочь подписать и зашифровать электронную почту. S/MIME может работать как средство защиты электронной почты компании, потому что даже образованные сотрудники могут ошибаться:

- Хорошо: Обучайте сотрудников не переходить по ссылкам или открывать вложения в нежелательных сообщениях электронной почты.

- Лучше: Обучать персонал и используйте электронную почту с цифровой подписью и зашифрованную электронную почту, чтобы гарантировать подлинность электронной почты и предотвратить фишинг, отслеживание и подделку сообщений.

S/MIME входит во все SSL.com Сертификаты электронной почты, клиента и подписи документов.

Сертификаты клиентов и взаимные TLS

Пароли могут быть украдены с помощью фишинга или социальной инженерии, а также взломаны методами грубой силы. Могут помочь дополнительные факторы идентификации. Взаимный TLS с клиентскими сертификатами может помочь в аутентификации пользователей, сетевых компьютеров и IoT-устройства (мы писали о как это работает раньше.) Помните тот взломанный пароль, который давал злоумышленникам доступ к неиспользуемой VPN Colonial Pipeline? Использование клиентских сертификатов в качестве дополнительного фактора аутентификации предотвратило бы это.

Аутентификация клиента включена во все SSL.com Сертификаты электронной почты, клиента и подписи документов. Взаимный TLS решения для Интернет вещей (IoT) также доступны на SSL.com.

Подписание кода

Сертификаты подписи кода Убедите своих клиентов, что программное обеспечение действительно принадлежит вам и не содержит вредоносных программ, а также часто требуется для соответствия политикам платформы ОС. (Например, Сертификат подписи кода EV является абсолютным требованием для распространения драйверов режима ядра Windows 10.)

Как заказчик программного обеспечения, вы также должны настаивать на установке подписанного программного обеспечения. И никогда, никогда не просматривайте ошибки безопасности и предупреждения, чтобы установить программное обеспечение без действующей цифровой подписи.

SSL.com предлагает оба стандартная (OV / IV) подпись кода и Подписание кода расширенной проверки (EV) сертификаты.

SSL.com сканирование на наличие вредоносных программ

Сканирование вредоносных программ — это новая услуга, предлагаемая SSL.com разработчикам программного обеспечения, использующим сертификаты для подписи кода, чтобы убедиться, что код не содержит вредоносных программ, прежде чем он будет подписан.

Сканирование вредоносных программ добавляет дополнительный уровень защиты к сертификатам подписи кода. Если в коде обнаруживается вредоносное ПО, выполнение подписи немедленно блокируется, и пользователь информируется об этом, чтобы можно было принять превентивные меры. Разработчики программного обеспечения, издатели и дистрибьюторы могут включать автоматическое вредоносное ПО и подпись кода в среды CI/CD.

Узнайте больше о сканировании вредоносных программ SSL.com, посетив эту статью: Как использовать предварительное сканирование вредоносных программ с помощью SSL.com eSigner.

SSL /TLS

Незашифрованный HTTP смехотворно небезопасен, и нет никаких причин использовать его в Интернете в 2021 году. Это вдвойне актуально для любого веб-сайта, который ваши клиенты или сотрудники используют для совершения покупок или доступа к ресурсам компании, потенциально подвергая злоумышленникам учетные данные для входа или другие конфиденциальные данные. По крайней мере, каждый веб-сайт должен включать сертификат, подтвержденный доменом (DV). Расширенный проверенный (EV) и проверенный организацией (OV, также известный как высоконадежный) SSL /TLS сертификаты позволяют пользователям узнать, кто запускает веб-сайт, который они посещают и с которого скачивают файлы.

SSL.com предоставляет широкий выбор SSL /TLS сертификаты сервера для сайтов HTTPS.

Заключение

Программы-вымогатели представляют собой пугающую угрозу для национальной и личной безопасности, но это не повод уклоняться от этой темы. Вооружившись знаниями и ознакомившись с лучшими практиками безопасности, вы предпринимаете шаги, чтобы гарантировать, что атаки будут держаться подальше от ваших устройств и данных. Мы надеемся, что эта статья помогла облегчить понимание запутанной и пугающей темы.