X.509 är ett standardformat för certifikat för allmän nyckel, digitala dokument som säkert associerar kryptografiska nyckelpar med identiteter som webbplatser, individer eller organisationer.

X.1988 introducerades först 500 tillsammans med X.509-standarderna för elektroniska katalogtjänster och har anpassats för internetanvändning av IETF: s Public-Key Infrastructure (X.509) (PKIX) arbetsgrupp. RFC 5280 profilerar X.509 v3-certifikatet, X.509 v2 certifieringslistan (CRL) och beskriver en algoritm för validering av X.509-certifikatväg.

Vanliga tillämpningar av X.509-certifikat inkluderar:

- SSL /TLS och HTTPS för autentiserad och krypterad webbsökning

- Signerad och krypterad e-post via S/MIME protokoll

- Kodsignering

- Dokumentsignering

- Klientautentisering

- Statligt utfärdat elektroniskt ID

Nyckelpar och signaturer

Oavsett vilka avsedda applikationer, varje X.509-certifikat innehåller en offentlig nyckel, digital signaturoch information om både identiteten som är förknippad med certifikatet och dess utfärdande certifikatutfärdare (CA):

- Smakämnen offentlig nyckel är del av a nyckelpar som också inkluderar a privat nyckel. Den privata nyckeln hålls säker och den offentliga nyckeln ingår i certifikatet. Detta offentliga / privata nyckelpar:

- Tillåter ägaren av den privata nyckeln att signera dokument digitalt; dessa signaturer kan verifieras av vem som helst med motsvarande offentlig nyckel.

- Tillåter tredje part att skicka meddelanden som är krypterade med den offentliga nyckeln som endast ägaren till den privata nyckeln kan dekryptera.

- A digital signatur är en kodad hash (sammanfattning med fast längd) av ett dokument som har krypterats med en privat nyckel. När ett X.509-certifikat är undertecknat av en offentligt betrodda CA, till exempel SSL.com, kan certifikatet användas av en tredje part för att verifiera identiteten på den enhet som presenterar det.Notera: Inte alla tillämpningar av X.509-certifikat kräver allmän tillit. Ett företag kan till exempel utfärda sina egna privatbetrodda certifikat för internt bruk. För mer information, läs vår artikel om Privat mot allmänhet PKI.

- Varje X.509-certifikat innehåller fält som specificerar ämne, emitterar CAoch annan information som krävs såsom certifikatets version och giltighetsperiod. Dessutom innehåller v3-certifikat en uppsättning med förlängningar som definierar egenskaper som acceptabla nyckelanvändningar och ytterligare identiteter att binda ett nyckelpar till.

Certifikatfält och tillägg

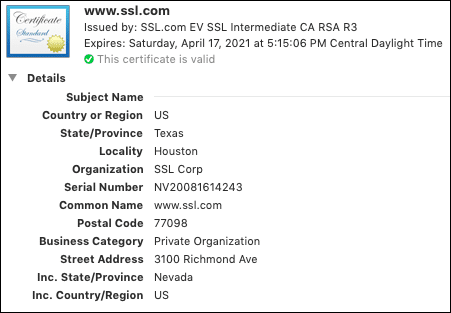

För att granska innehållet i ett typiskt X.509-certifikat i naturen kommer vi att undersöka www.ssl.coms SSL /TLS certifikat, som visas i Google Chrome. (Du kan kontrollera allt detta i din egen webbläsare för någon HTTPS-webbplats genom att klicka på låset på vänster sida av adressfältet.)

- Den första gruppen med information innehåller information om Ämne, inklusive företagets namn och adress och Vanligt namn (eller helt kvalificerat domännamn) på den webbplats som certifikatet är avsett att skydda. (Notera: d Serienummer visas i detta ämnesfält är ett Nevada-företagsidentifieringsnummer, inte serienumret för själva certifikatet.)

- Scrolla ner och möter information om emittent. Inte slumpvis, i detta fall, Organisation är “SSL Corp” för både ämne och emittent, men emittentens Vanligt namn är namnet på det utfärdande CA-certifikatet snarare än en URL.

- Under emittenten ser vi certifikatets Serienummer (ett positivt heltal som unikt identifierar certifikatet), X.509-version (3), Signaturalgoritmoch datum som anger certifikatets Giltighetstid.

- Därefter anländer vi till Public Key, namnteckningoch tillhörande information.

- Förutom fälten ovan innehåller X.509 v3-certifikat en grupp med förlängningar som erbjuder ytterligare flexibilitet vid certifikatanvändning. Till exempel Angående Alternative Name tillägg gör att certifikatet kan vara bundet till flera identiteter. (Av denna anledning kallas ibland certifikat för flera domäner SAN-certifikat). I exemplet nedan kan vi se att certifikatet faktiskt täcker elva olika underdomäner av SSL.com:

- Smakämnen fingeravtryck visas nedan är certifikatinformationen i Chrome inte en del av själva certifikatet, utan är oberoende beräknade haschar som kan användas för att identifiera ett certifikat unikt.

Certifikatkedjor

Av både administrativa och säkerhetsrelaterade skäl kombineras vanligtvis X.509-certifikat till kedjor för validering. Som visas på skärmdumpen från Google Chrome nedan, SSL /TLS certifikat för www.ssl.com är undertecknat av ett av SSL.coms mellanliggande certifikat, SSL.com EV SSL Intermediate CA RSA R3. I sin tur undertecknas mellancertifikatet av SSL.coms EV RSA-rot:

För offentligt betrodda webbplatser kommer webbservern att tillhandahålla sina egna end-enhet certifikat plus eventuella mellanprodukter som krävs för validering. Rot-CA-certifikatet med dess offentliga nyckel kommer att ingå i slutanvändarens operativsystem och / eller webbläsarprogram, vilket resulterar i ett komplett förtroendekedja.

Återkallande

X.509-certifikat som måste ogiltigförklaras före deras Ej giltig efter datum kan vara återkallats. Som nämnts ovan, RFC 5280 profilerar certifikatåterkallningslistor (CRL), tidsstämplade listor över återkallade certifikat som kan frågas av webbläsare och annan klientprogramvara.

På webben har CRL: er visat sig vara ineffektiva i praktiken och har ersatts av andra lösningar för återkallningskontroll, inklusive OCSP-protokollet (publicerat i RFC 2560), OCSP Stapling (publicerad i RFC 6066, avsnitt 8, som ”Certificate Status Request”) och ett sortiment av leverantörsspecifika lösningar implementerade i olika webbläsare. För mer information om den taggiga historien om återkallelsekontroll och hur nuvarande bowsare kontrollerar återkallningsstatus för certifikat, läs våra artiklar, Optimering av sidbelastning: OCSP-häftningoch Hur hanterar webbläsare återkallad SSL /TLS Certifikat?

Vanliga frågor

X.509 är ett standardformat för certifikat för allmän nyckel, digitala dokument som säkert associerar kryptografiska nyckelpar med identiteter som webbplatser, individer eller organisationer. RFC 5280 profilerar X.509 v3-certifikatet, X.509 v2 certifieringslistan (CRL) och beskriver en algoritm för validering av X.509-certifikatväg.

Vanliga tillämpningar av X.509-certifikat inkluderar SSL /TLS och HTTPS för autentiserad och krypterad surfning, signerad och krypterad e-post via S/MIME protokoll, kodsignering, dokumentsignering, klientautentiseringoch statligt utfärdat elektroniskt ID.