Willkommen zu dieser Februar-Ausgabe der Sicherheitsübersicht von SSL.com. Es mag unser kürzester Monat sein, aber es war immer noch voller Entwicklungen bei SSL /TLS, digitale Zertifikate und Netzwerksicherheit. Diesen Monat werden wir Folgendes behandeln:

- Apple begrenzt SSL /TLS Zertifikate bis etwas mehr als ein Jahr

- DNS über HTTPS ist jetzt ein Firefox-Standard

- Mehr Schrift an der Wand für TLS 1.0 und 1.1

- Chrome blockiert unsichere Downloads

Apple setzt Zertifikaten ein neues Zeitlimit

Wie wir bereits berichtet habenApple hat sich kürzlich entschieden, SSL / zu beschränkenTLS Zertifikatslebensdauer bis etwas mehr als ein Jahr. Auf dem CA / Browser (CA / B) -Forum im Februar in Bratislava, Slowakei, gab Apple bekannt, dass ab dem 1. September 2020 Geräte und Safari-Browser keine Zertifikate mit einer Lebensdauer von mehr als 398 Tagen mehr akzeptieren werden. Es gibt noch keine offizielle schriftliche Ankündigung von Apple. ((Update: Apple angekündigt die Richtlinienänderung auf seiner Website am 3. März 2020.) As Das Register merkt an:

Apple, Google und andere Mitglieder von CA / Browser haben monatelang über die Verkürzung der Lebensdauer von Zertifikaten nachgedacht. Die Richtlinie hat ihre Vor- und Nachteile. Ziel des Umzugs ist es, die Sicherheit der Website zu verbessern, indem sichergestellt wird, dass Entwickler Zertifikate mit den neuesten kryptografischen Standards verwenden, und die Anzahl alter, vernachlässigter Zertifikate verringert wird, die möglicherweise gestohlen und wiederverwendet werden könnten Phishing- und Drive-by-Malware-Angriffe. Wenn Boffins oder Missetäter in der Lage sind, die Kryptographie in einem SSL zu brechen /TLS Mit kurzlebigen Standardzertifikaten wird sichergestellt, dass Personen innerhalb eines Jahres zu sichereren Zertifikaten migrieren.

Dass auf diese Weise eine so bedeutende Verschiebung stattfindet, ist etwas überraschend, die Verschiebung selbst jedoch nicht. Kürzere Zertifikatslebensdauer, wie von angegeben Das Registersind etwas, über das die Branche in letzter Zeit ernsthaft nachgedacht hat. Eine Abstimmung im CA / B-Forum im September hätte die maximale Gültigkeitsdauer von Zertifikaten gegenüber dem aktuellen 825-Tage-Standard von einem Jahr ändern können. aber diese Abstimmung schlug fehl. Diesmal hat es keine Abstimmung gegeben - ein Unternehmen, das so einflussreich ist wie Apple, kann den Standard selbst ändern.

DNS über HTTPS Jetzt Firefox Standard

Diesen Monat hat Mozilla eingestellt DNS über HTTPS (DoH) als Standard für US-Benutzer seines Firefox-Browsers. Für diejenigen, die neu im Konzept sind: DoH verschlüsselt DNS-Informationen, die im Allgemeinen unverschlüsselt sind (auch auf sicheren Websites), und verhindert, dass andere sehen, welche Websites von Menschen besucht werden. Für einige Unternehmen, die gerne Daten über Benutzer sammeln (wie die Regierung oder diejenigen, die vom Verkauf dieser Daten profitieren möchten), sind das schlechte Nachrichten. Und einige argumentieren auch, dass die erhöhte Deckkraft nützliches Spionieren verhindert, das Kriminelle verfolgt und die Kindersicherung beim Surfen ermöglicht. Andere, wie Mozilla (klar) und die Electronic Frontier Foundation Wir weisen auf die Vorteile von DoH hin und betonen, dass die Verschlüsselung des Webverkehrs die Privatsphäre der Öffentlichkeit verbessert und Versuche vereitelt, Personen durch die Regierung zu verfolgen und zu zensieren. Mozillas Firefox ist der erste Browser, der standardmäßig den Standard übernimmt.

Firefox und Slack hatten es mit TLS 1.0 und 1.1

In einem eindeutigen Schritt loszuwerden TLS 1.0 und 1.1 vollständig, Mozilla ist jetzt erforderlich Eine manuelle Überschreibung von Benutzern, die versuchen, mithilfe der Protokolle eine Verbindung zu Websites herzustellen. Die Änderung ist ein Schritt in Richtung ihres erklärten Ziels, solche Websites vollständig zu blockieren. Wie The Verge Berichtebedeutet die Änderung, wofür „wirklich die Endzeit“ ist TLS und 1.0 und 1.1, und Mozilla wird in naher Zukunft von anderen unterstützt:

Bei Updates für Apple iOS und macOS wird die vollständige Unterstützung von Safari ab März 2020 entfernt. ' Google hat angekündigt, die Unterstützung für zu entfernen TLS 1.0 und 1.1 in Chrome 81 (voraussichtlich am 17. März). Microsoft sagte es würde das gleiche "in der ersten Hälfte des Jahres 2020" tun.

Mozilla ist nicht der einzige große Softwareanbieter, der alle davon abhält TLS 1.0 und 1.1. Diesen Monat Slack beendete auch die Unterstützung für sie;; Das Unternehmen sagt, dass es die Änderung vornimmt, "um sich an den Best Practices der Branche für Sicherheit und Datenintegrität auszurichten".

Chrome blockiert unsichere Downloads

In letzter Zeit haben Browser versucht, Benutzer zu warnen gemischter Inhalt. Gemischte Inhalte treten auf, wenn Websites von HTTPS-Seiten auf unsichere HTTP-Inhalte (wie Bilder und Downloads) verweisen und die beiden Protokolle auf eine Weise „mischen“, die für Benutzer ohne Warnung nicht offensichtlich ist (wir haben das Konzept eingehender untersucht In diesem Artikel). Jetzt geht Chrome noch einen Schritt weiter und verhindert, dass gemischte Inhalte heruntergeladen werden. Als die Tech-Zeiten Berichte:

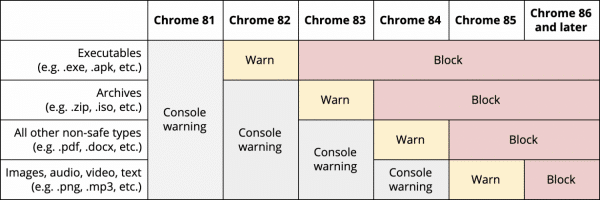

Ab Chrome 82, das im April veröffentlicht werden soll, warnt Chrome Benutzer, wenn sie ausführbare Dateien mit gemischtem Inhalt von einer stabilen Website herunterladen möchten. Wenn Version 83 veröffentlicht wird, können die ausführbaren Downloads blockiert werden, und die Vorsicht kann dies sein implementiert werden, um Dateien zu archivieren. PDFs und DOC-Dateien erhalten in Chrome 84 eine Warnung, die mithilfe der 85. Version in Audio-, Bild-, Text- und Videodateien angezeigt wird. Schließlich können alle Downloads gemischter Inhalte - eine nicht stabile Datei, die von einer stabilen Site stammt - ab dem Entladen von Chrome 86 blockiert werden.

Hier ist ein praktisches Diagramm von Google, das die Warn- / Blockierungszeitleiste für verschiedene Arten von gemischten Inhalten zeigt: